Distribución de malware Grandoreiro mediante suplantación a varias entidades a través de facturas falsas

Cualquier empresario, autónomo o empleado que haga uso del correo electrónico y reciba un mensaje como los que se describen en este aviso.

Se ha detectado una campaña de correos electrónicos fraudulentos, de tipo phishing, que suplantan a entidades reconocidas y distribuye malware Grandoreiro. Algunas de las entidades suplantadas hasta la fecha son: Amazon, Apple, Servicio de Administración Tributaria (SAT) y Vodafone. No se descartan otras variantes.

Siempre que se reciba un correo electrónico sospechoso, se recomienda no hacer clic en ningún enlace, ni descargar ningún archivo adjunto, eliminar el mensaje y ponerlo en conocimiento del equipo informático y del resto de empleados para evitar posibles víctimas.

En caso de haber descargado el archivo malicioso, se recomienda seguir los siguientes pasos:

- Desconectar el dispositivo de la red empresarial para evitar que el malware se propague.

- Ponerlo en conocimiento del equipo informático de la empresa para que tome las medidas necesarias.

- Realizar un escaneo de seguridad utilizando un antivirus confiable con el software actualizado.

- En caso de que existan daños mayores o no se haya eliminado completamente, considerar la posibilidad de restaurar el sistema a un estado anterior, teniendo en cuenta que esto puede implicar la pérdida de datos si no se cuenta con un respaldo.

El malware es una de las amenazas que más afecta a las empresas. Mediante diferentes tipos de phishing, los ciberdelincuentes ponen en riesgo la seguridad de nuestra empresa, conocerlos es el primer paso para combatirlos.

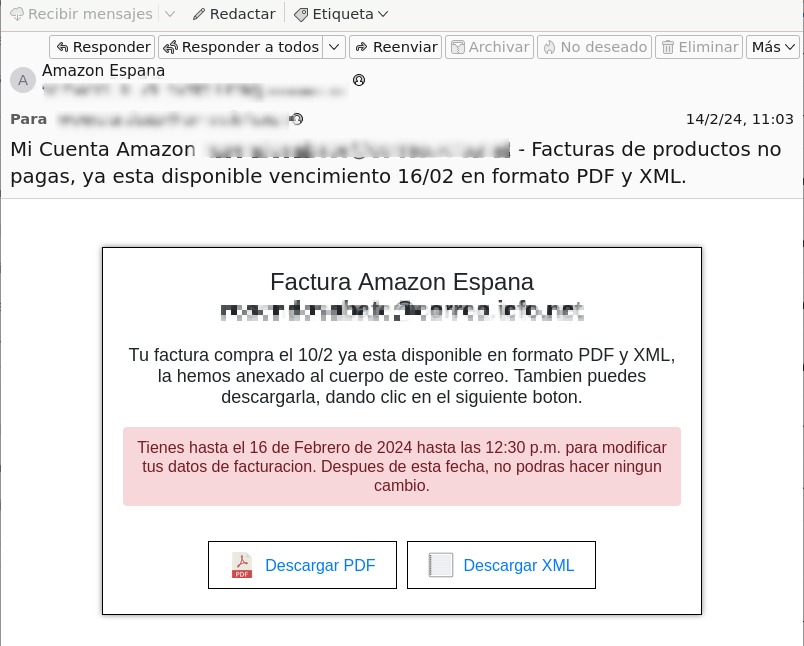

A continuación, se detallan los mensajes recabados, sin descartar posibles variantes. En primer lugar, analizaremos el correo electrónico que suplanta a Amazon:

El primer detalle que hay que observar es que el remitente del correo electrónico no es una fuente conocida. Los ciberdelincuentes han creado un correo electrónico falso, que podría ser algo similar a “servicio al cliente amazon” para hacer creer a la víctima que se trata de la entidad legítima.

El asunto del correo también es sospechoso, ya que la frase no está bien estructurada y carece de sentido. Siempre debemos recordar que una entidad fiable no cometería fallos ortográficos o gramaticales en sus comunicaciones. Los ciberdelincuentes, que en muchas ocasiones utilizan traductores en línea, suelen cometer este tipo de fallos.

Siguiendo con el cuerpo del mensaje, el correo va dirigido a la dirección de correo electrónico del destinatario, en vez de a un nombre determinado. Además, en el resto del mensaje se percibe un cierto tono de urgencia. Esto hace creer a la víctima que tiene una factura pendiente con una fecha límite para modificar los datos. También, en el cuerpo del mensaje encontramos errores ortográficos.

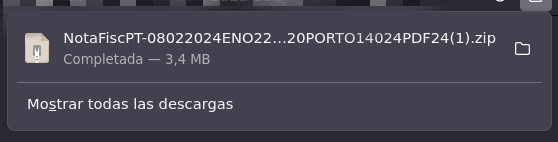

Tras manipular a la víctima haciéndole creer que tiene una factura pendiente que no le corresponde, los ciberdelincuentes adjuntan un archivo malicioso que, al hacer clic, descarga el malware en el dispositivo.

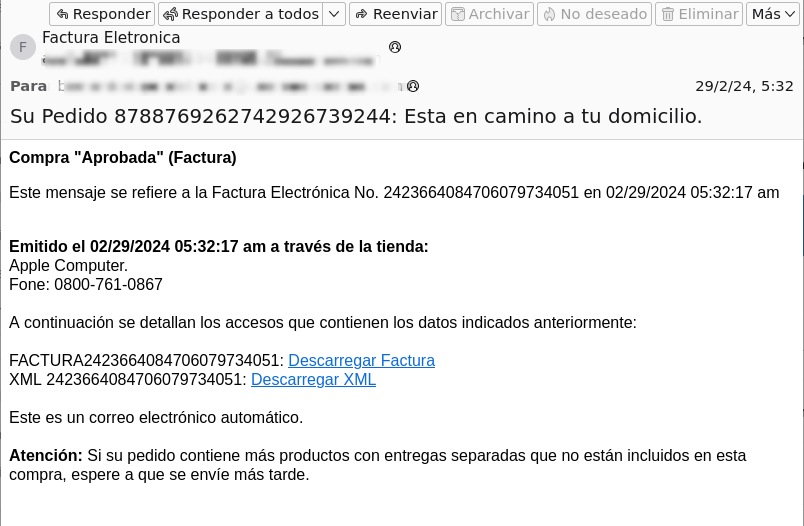

En el caso de la suplantación a Apple, podemos observar un proceso similar:

Se pretende engañar a la víctima con una falsa factura de una compra que no ha realizado. En este caso, también se utiliza un correo electrónico que no corresponde con el oficial de Apple. Del mismo modo que en el caso anterior, se incita a la víctima a hacer clic para tener acceso a la supuesta factura, pero esta descarga el software malicioso.

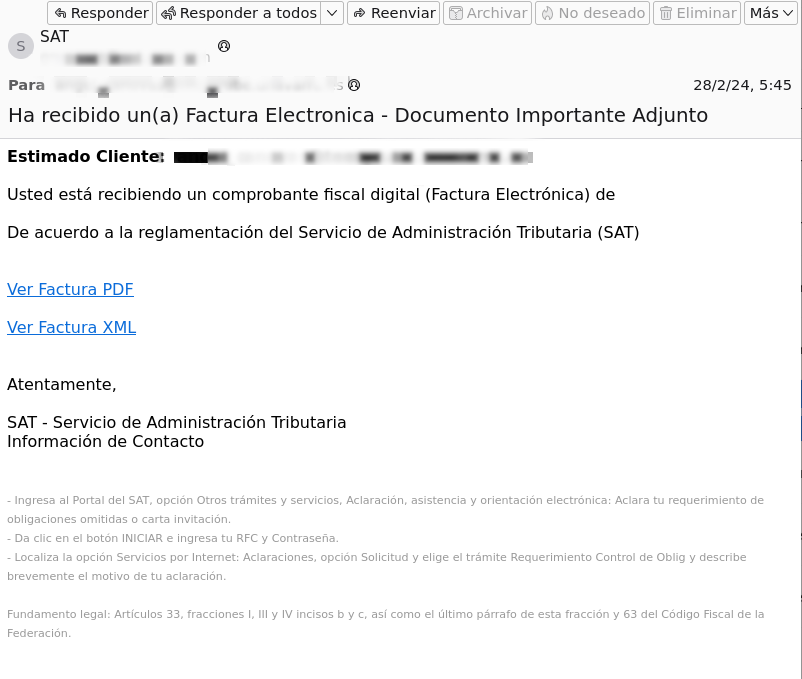

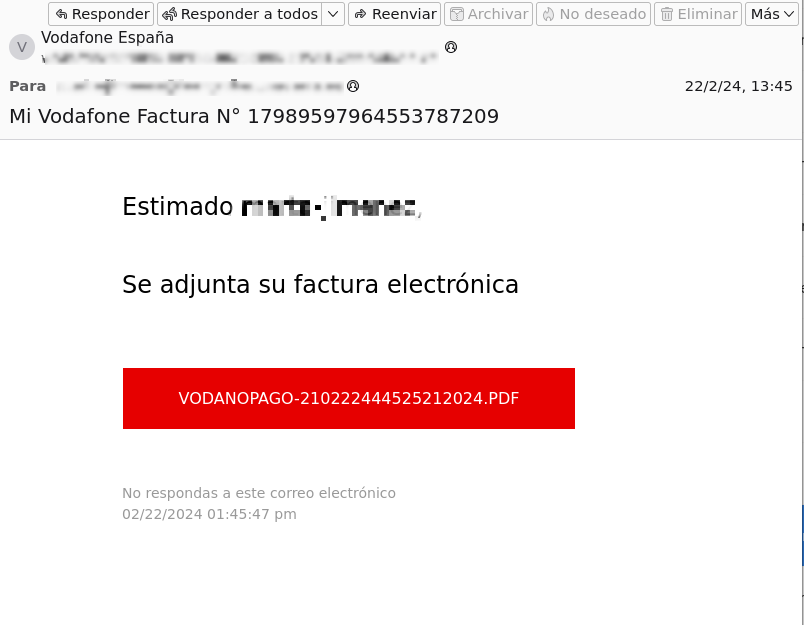

Los otros dos casos que se han detectado, hasta el momento, también siguen una estructura similar. El resultado que se pretende obtener siempre es el mismo.

[Actualización 12/03/2024]

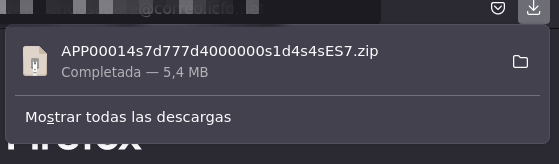

Todos los ejemplos de correos mencionados, contienen un enlace malicioso que descarga el malware. En caso de abrir el archivo .zip, este se descomprimirá y mostrará el archivo que de ser ejecutado infectará el dispositivo.

Contenido realizado en el marco de los fondos del Plan de Recuperación, Transformación y Resiliencia del Gobierno de España, financiado por la Unión Europea (Next Generation).