Cada 9 de octubre, la ONU celebra el Día Mundial del Correo. Nos sumamos a esta celebración compartiendo las claves para detectar correos maliciosos.

El pasado día 17 la AEPD emitió unas directrices de privacidad que han de seguir las entidades que desarrollan, distribuyen o explotan apps móviles.

Llega octubre y como todos los años el Mes Europeo de la Ciberseguridad, este año durante su primera mitad se centra en llevar a cabo una serie de buenas prácticas que mejorarán sustancialmente la ciberseguridad de tu empresa.

Cualquier empresa debe contar con medidas que garanticen la continuidad de la actividad en caso de incidente o desastre. Este artículo muestra las fases para desarrollar un Plan de Continuidad.

A la hora de luchar contra el ransomware, deberemos contar con medidas tanto preventivas como reactivas. Hoy os hablamos de la clonación de discos duros.

Almacenar información duplicada provoca su dispersión y pérdida de control. Clasificarla es esencial para conservar la necesaria y eliminar el resto.

Un BusyBox es un software o programa que combina varias funcionalidades en un pequeño ejecutable. Esta pequeña herramienta se creó para usarse en sistemas operativos integrados con recursos muy limitados, y suelen ser utilizados en los sistemas de control. Pero, como en todas las herramientas, hay que saber qué grado de seguridad tienen y si se puede mejorar.

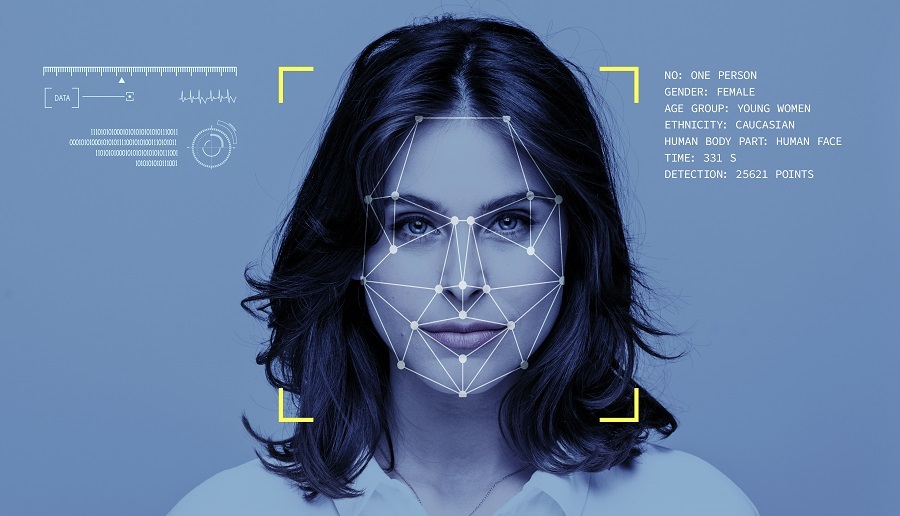

Realizar un EIPD puede ser de obligado cumplimiento dependiendo de los datos personales gestionados en tu empresa, te explicamos qué es y cómo llevarlo a cabo.

El escritorio remoto es una de las principales vías de entrada de malware en las organizaciones, protege su acceso y evita ser víctima de un incidente de seguridad.

Dado el alto volumen de documentación digital con el que trabajan las empresas, es muy importante garantizar la autenticidad e integridad de la misma, a través de la firma electrónica y los certificados digitales.