Fraude en RRHH: el cambio de cuenta bancaria que puede desviar nóminas

Los departamentos de Recursos Humanos gestionan información especialmente sensible: datos personales, documentación laboral y, por supuesto, la cuenta bancaria donde se abona la nómina. Precisamente por eso, en los últimos meses se está viendo con más frecuencia una modalidad de fraude sencilla, pero muy efectiva: suplantar a un trabajador para solicitar un cambio de número de cuenta y conseguir que el salario se ingrese en una cuenta controlada por terceros.

Este tipo de incidente afecta tanto a empresas medianas como, sobre todo, a pymes y autónomos que, por estructura o por carga de trabajo, pueden tener procesos menos formalizados.

En qué consiste y cómo se presenta en la práctica

La mecánica es simple y por eso funciona. RRHH recibe un correo electrónico que, en apariencia, procede de un empleado. En ese mensaje se solicita un trámite que, en cualquier empresa, puede resultar habitual: “necesito cambiar mi cuenta bancaria para la nómina”. Si la organización tramita esa modificación sin una verificación previa, el siguiente pago puede acabar en una cuenta ajena.

Este tipo de fraude no depende de ataques técnicos complejos. Se sostiene sobre elementos cotidianos: la confianza, la rutina y la urgencia. Los atacantes conocen que el cambio de cuenta bancaria es un proceso real y, si el mensaje encaja en el flujo normal de trabajo, es más fácil que pase desapercibido.

Indicadores frecuentes: cuándo conviene sospechar

Aunque cada caso tiene matices, hay señales que se repiten. A menudo el correo procede de una cuenta externa, normalmente de proveedores gratuitos como Gmail. En ocasiones la dirección del remitente está formada por combinaciones poco habituales de letras y números; en otras, incluye el nombre del empleado para generar familiaridad. El mensaje suele ir firmado con el nombre real del trabajador y puede incorporar una fotografía o datos personales coherentes que refuercen la credibilidad.

¿De dónde sale esa información? En muchos casos, de fuentes públicas: redes sociales profesionales como LinkedIn y otros espacios donde se comparten datos laborales. No se trata de que el trabajador “haya hecho algo mal”, sino de que parte de esa información, publicada de forma legítima, puede utilizarse para construir un mensaje convincente.

Por qué este fraude es especialmente relevante para pymes y autónomos

Las pymes y los emprendedores suelen tener estructuras más ágiles, con equipos reducidos y múltiples funciones concentradas en pocas personas. Esa agilidad es una fortaleza, pero también puede implicar que ciertos procedimientos no estén completamente formalizados o que se relajen en momentos de carga de trabajo (cierres de mes, campañas, vacaciones, sustituciones).

En ese contexto, un correo aparentemente normal puede convertirse en un riesgo si no existe una regla clara: los cambios bancarios no se tramitan por email sin validación.

Cómo se detecta y se frena con medidas sencillas

La experiencia demuestra que, cuando la empresa aplica controles básicos, estos intentos suelen quedar en nada. La verificación directa con el trabajador, mediante una llamada al teléfono ya registrado en sistemas, es una de las prácticas más eficaces. También lo es exigir que la solicitud se gestione a través de una plataforma interna corporativa autenticada, o mediante un procedimiento formal con validación adicional.

Lo importante no es solo tener la medida sobre el papel, sino convertirla en norma: que la verificación sea obligatoria siempre, incluso cuando el mensaje parezca perfectamente legítimo.

Qué hace que muchas empresas lo detecten a tiempo

Afortunadamente, también es muy común que el intento se frene por medidas simples, pero bien aplicadas:

- Llamar directamente al trabajador para confirmar la solicitud (al número ya registrado).

- Exigir que la modificación se tramite a través de una plataforma interna de la empresa.

- Aplicar una validación adicional antes de aceptar cualquier cambio bancario.

En estos casos, una comprobación de dos minutos evita un perjuicio importante.

Cuando se detecta el intento, es conveniente:

- Conservar el correo (no borrarlo).

- Remitirlo para análisis incluyendo las cabeceras completas del email (la información técnica del envío).

- Reportarlo al CERT de INCIBE siguiendo las instrucciones que dimos en este post

Este reporte ayuda a que se identifiquen campañas, se alerten a otras organizaciones y se faciliten medidas de contención.

Si la nómina ya se ha pagado a la cuenta equivocada: actuar con rapidez

Si el pago ya se ha ejecutado, la prioridad es actuar de inmediato, porque el tiempo es un factor crítico:

- Contactar con la entidad bancaria cuanto antes.

- Interponer denuncia ante las Fuerzas y Cuerpos de Seguridad del Estado (FCSE), aportando todas las evidencias: correos, cabeceras, justificantes de transferencia, etc.

- Presentar reclamación formal ante el banco.

- Si procede, elevar la reclamación ante el Banco de España.

Medidas preventivas: cómo reducir el riesgo de forma realista

Para pymes y autónomos, la prevención más eficaz suele ser la que se puede aplicar de forma constante y sin complicaciones:

- No aceptar cambios de cuenta bancaria por simple correo electrónico.

- Establecer un procedimiento formal y documentado para modificar datos bancarios.

- Exigir que el cambio se solicite mediante plataforma interna autenticada.

- Aplicar doble verificación, por ejemplo, llamada al número que ya consta en los sistemas de la empresa.

- Formar periódicamente al equipo de RRHH para detectar fraudes basados en suplantación y urgencia.

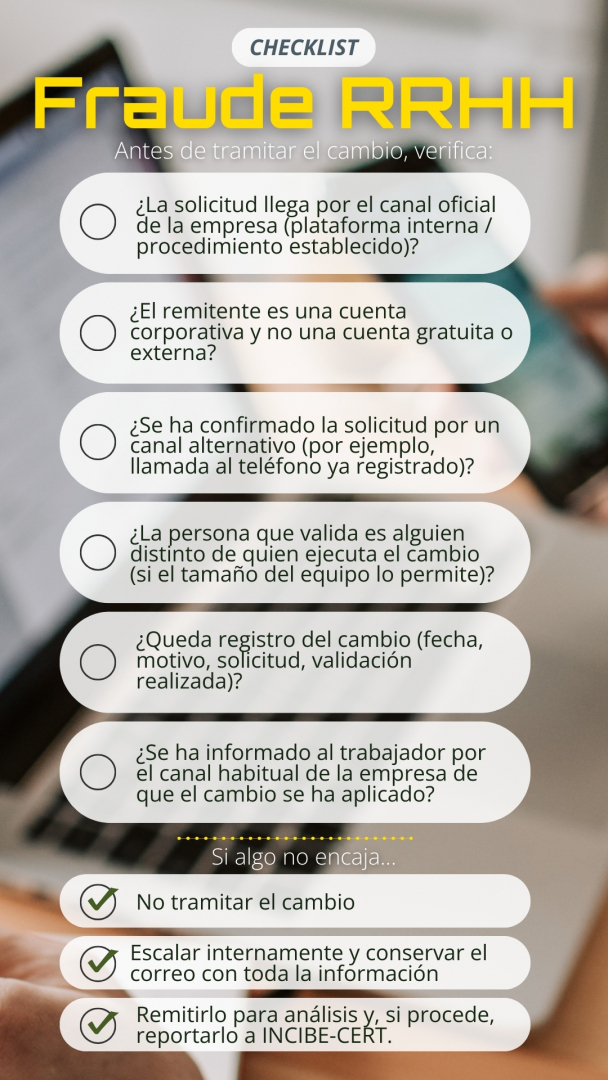

Minichecklist: comprobaciones antes de cambiar un IBAN de nómina

Te recomendamos usar esta lista como control mínimo interno.

Antes de tramitar el cambio, verifica:

☐ ¿La solicitud llega por el canal oficial de la empresa (plataforma interna / procedimiento establecido)?

☐ ¿El remitente es una cuenta corporativa y no una cuenta gratuita o externa?

☐ ¿Se ha confirmado la solicitud por un canal alternativo (por ejemplo, llamada al teléfono ya registrado)?

☐ ¿La persona que valida es alguien distinto de quien ejecuta el cambio (si el tamaño del equipo lo permite)?

☐ ¿Queda registro del cambio (fecha, motivo, solicitud, validación realizada)?

☐ ¿Se ha informado al trabajador por el canal habitual de la empresa de que el cambio se ha aplicado?

Si algo no encaja:

☐ No tramitar el cambio.

☐ Escalar internamente y conservar el correo con toda la información.

☐ Remitirlo para análisis y, si procede, reportarlo a INCIBE-CERT.

Y recuerda que puedes contactar con nosotros a través de la Línea de Ayuda en Ciberseguridad de INCIBE (017), los canales de mensajería instantánea de WhatsApp (900 116 117) y Telegram (@INCIBE017), o el formulario de contacto (seleccionando la opción de usuario de empresa o profesional) que encontrarás en nuestra web. Expertos en la materia resolverán cualquier conflicto online relacionado con el uso de la tecnología y los dispositivos conectados.