Chantajes de sextorsión a través de correos electrónicos

Cualquier usuario que haya recibido un correo electrónico y haya seguido las instrucciones que indica el ciberdelincuente en el correo.

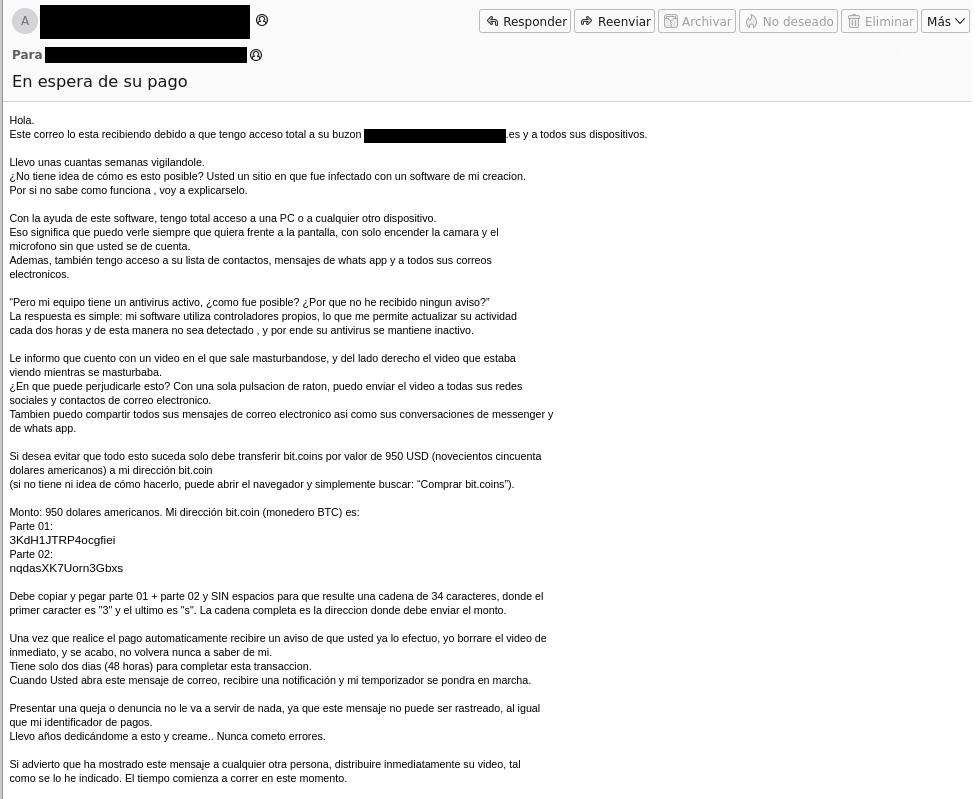

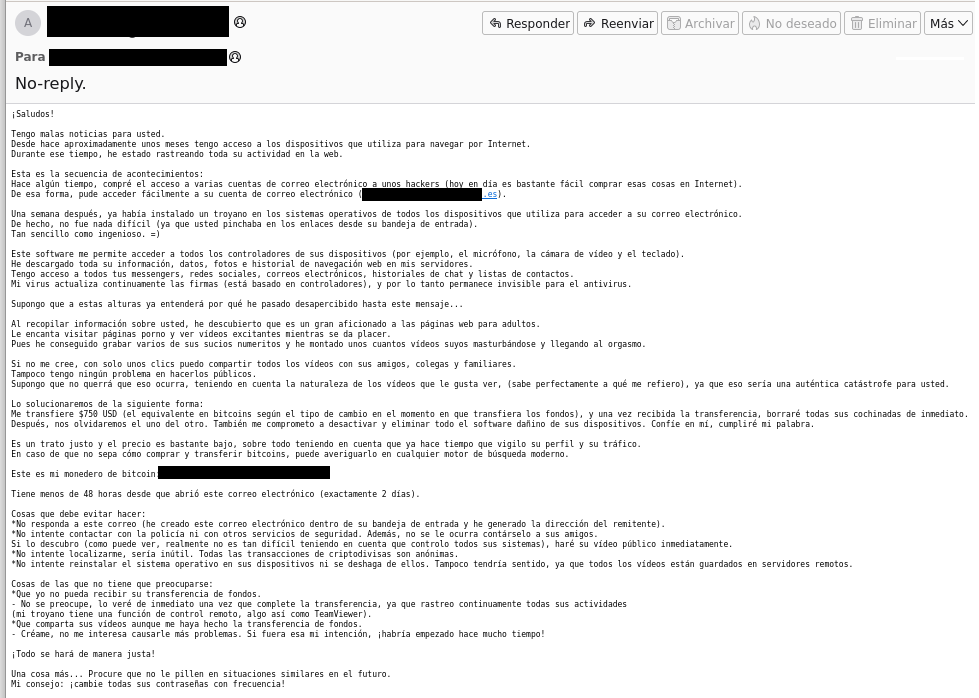

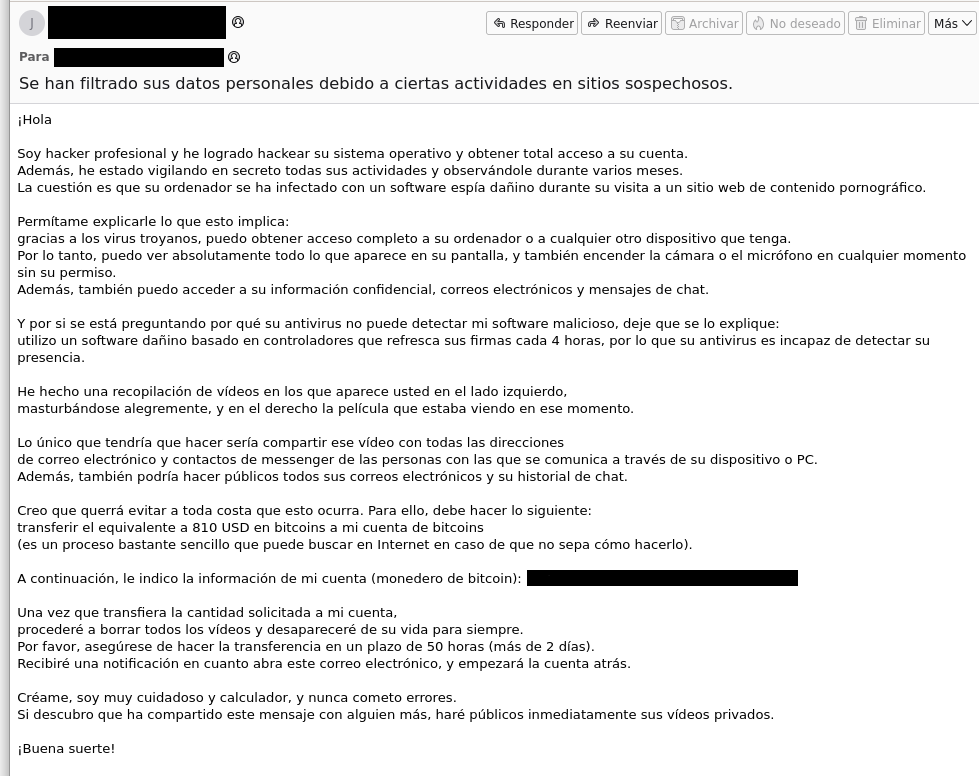

Se ha detectado una campaña masiva de correos electrónicos de sextorsión que amenaza con difundir supuestos vídeos íntimos a los contactos del destinatario. Los estafadores exigen pagos en Bitcoin, de entre 750 y 950 dólares, alegando falsamente haber infectado los dispositivos con un software espía indetectable. En realidad, los atacantes no disponen de ningún material gráfico y utilizan guiones genéricos basados en antiguas filtraciones de datos. El objetivo es generar pánico y presión psicológica mediante límites de tiempo urgentes de 48 a 50 horas para forzar un pago impulsivo. Se trata de un fraude automatizado donde la supuesta vigilancia y el acceso a la cámara son totalmente ficticios.

Si has recibido el correo electrónico fraudulento, pero no has caído en el chantaje, te recomendamos que nos lo reportes a nuestro buzón de incidentes para que podamos alertar y evitar que otros usuarios sean víctimas de esta estafa. Además, bloquea al remitente y elimínalo de tu bandeja de entrada.

Antes de realizar cualquier acción, si te surgen dudas, contacta con la Línea de Ayuda en Ciberseguridad de INCIBE a través del teléfono 017, donde expertos podrán orientarte sobre cómo proceder ante este tipo de extorsión.

No intentes realizar el pago ni responder al email. Si lo haces, confirmarás que tu cuenta está activa, lo que podría derivar en futuros intentos de fraude.

Si has cedido al chantaje y realizado el pago, sigue estas medidas de actuación:

- Recopila y almacena todas las pruebas posibles del chantaje, incluyendo correos electrónicos, capturas de pantalla de los pagos y cualquier otra comunicación con los ciberdelincuentes.

- Recurre a testigos online para verificar las evidencias y obtener algunas adicionales que puedan ayudarte en el caso.

- Utiliza todo este material como evidencias para presentar una denuncia ante las Fuerzas y Cuerpos de Seguridad del Estado.

- Para comprobar si realmente se han publicado imágenes o vídeos tuyos, puedes realizar egosurfing y, en caso de que exista contenido sobre ti en la Red, puedes solicitar su eliminación ejerciendo tu derecho al olvido.

El análisis de varias evidencias revela una campaña de fraude digital que utiliza el engaño y la manipulación para extorsionar a los usuarios con la excusa de una difusión de vídeos íntimos de la víctima.

A través de correos electrónicos diseñados para parecer alertas de seguridad o intrusiones reales, los atacantes intentan convencer a las víctimas de que su privacidad ha sido totalmente vulnerada. Sin embargo, el examen detallado de estos mensajes demuestra que se trata de una estrategia de sextorsión basada en amenazas vacías y tácticas de presión psicológica, careciendo de cualquier prueba técnica que respalde el supuesto hackeo.

Algunas de las características de estos correos son:

- El lenguaje utilizado se basa en el miedo y la urgencia. Los atacantes emplean amenazas de exposición de vídeos íntimos y límites de tiempo de 48 o 50 horas, para crear una cuenta atrás ficticia que te obligue a actuar bajo presión. Además, buscan tu aislamiento afirmando que denunciar es inútil, intentando así evitar que pidas ayuda externa y pienses con claridad.

- El mensaje es un guion copiado y no un hackeo real. Argumentos como el del "antivirus mágico" que no detecta el software son explicaciones falsas para justificar la falta de alertas en tu sistema. Técnicamente, grabar vídeo y audio en tiempo real sin que se note el tráfico de datos es extremadamente complejo para una campaña masiva. Resulta contradictorio que alguien con "acceso total" pida un rescate de entre 700 y 950 dólares en lugar de vaciar directamente tus cuentas bancarias.

- El método de pago en criptomonedas es la señal de alerta definitiva. Los estafadores exigen Bitcoin porque estas transacciones son irreversibles y muy difíciles de rastrear por las autoridades.

- Respecto al remitente y la personalización, es común encontrar direcciones anónimas, genéricas o incluso técnicas de suplantación para que parezca que el correo proviene de tu propia cuenta. La falta de pruebas reales es clave: ninguno de estos correos adjunta una captura de pantalla o un fotograma del supuesto vídeo. Si realmente tuvieran material comprometedor o acceso a tus contactos, incluirían una prueba fehaciente para validar su amenaza.

- El asunto del correo también es alarmante: “Se han filtrado sus datos personales debido a ciertas actividades en sitios sospechosos.”, “No-reply” o “En espera de su pago”. Esto incita al usuario a abrir el correo lo antes posible y no ignorarlo.

A continuación, se muestran varias imágenes de ejemplo de estos correos:

| Identificador CVE | Severidad | Explotación | Fabricante |

|---|