¿Qué es el phishing?

Cuando se trata de ganarse la confianza de los usuarios para engañarlos, los ciberdelincuentes se sirven de todo un abanico de técnicas y artimañas con las que conseguirlo. Esto es conocido como la ingeniería social. Una de estas técnicas, y quizás la más popular de todas, es el phishing.

El phishing es una técnica que consiste en el envío de un correo electrónico en el que los ciberdelincuentes suplantan la identidad de entidades, como nuestro banco, una red social, una entidad pública, una empresa reconocida o un servicio que utilicemos, y su objetivo es obtener toda la información personal y bancaria que puedan conseguir de nosotros, como usuarios y contraseñas, direcciones, datos de tarjetas de crédito, etc., realizar un cargo económico o infectar el dispositivo. Para ello, adjuntan archivos infectados o enlaces a páginas fraudulentas.

¿Cómo funciona el Phishing?

Para comprender cómo funciona este tipo de ataque y que seamos capaces de identificarlo en nuestro día a día, vamos a verlo a través de un ejemplo:

La madre de la familia Cibernauta, nuestra protagonista, suele utilizar su teléfono móvil inteligente para llamar y recibir llamadas, escribirse con su familia y amigos, utilizar algunas apps para ver vídeos y escuchar música y, desde hace poco, revisar también su correo electrónico.

Generalmente, su bandeja de entrada solo contiene algunos correos con ofertas de las aplicaciones que utiliza, algunas facturas y mensajes de su banco y correos personales que intercambia con su círculo de amistades.

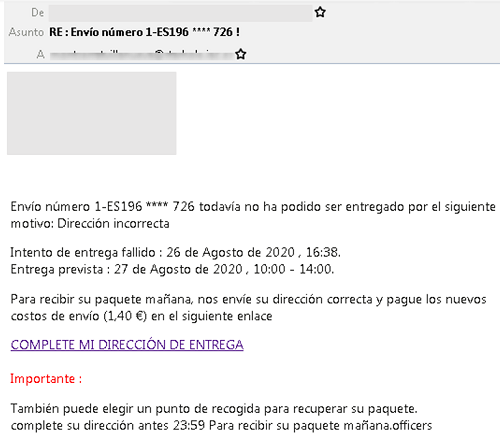

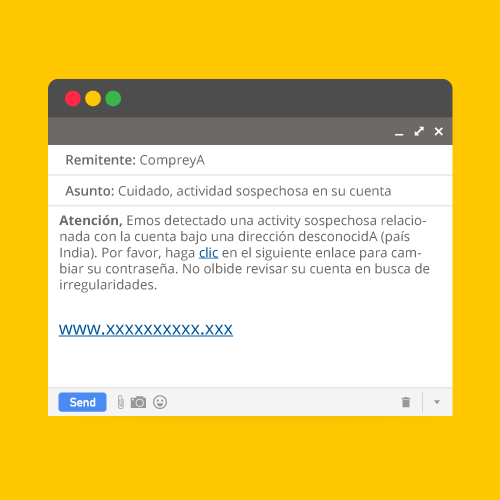

Sin embargo, esta mañana recibió un correo que ha llamado su atención. El correo pertenecía a una tienda online muy conocida donde nuestra protagonista tenía una cuenta creada y había realizado compras en varias ocasiones.

Bajo el titular “Cuidado, actividad sospechosa en su cuenta”, podía leer en el cuerpo del mensaje cómo la empresa propietaria de la web le advertía sobre algunos inicios de sesión localizados en otro país y que, por seguridad, lo más recomendable era que actualizase su contraseña lo antes posible y revisase las últimas transacciones en busca de alguna irregularidad.

Para ello, el mensaje incluía un enlace que la redirigiría supuestamente a la web en cuestión.

Para ello, el mensaje incluía un enlace que la redirigiría supuestamente a la web en cuestión.

Nuestra protagonista, preocupada por el estado de su cuenta, pulso sobre el link, que la llevó a una ventana de inicio de sesión con los logos y textos habituales de la web. Introdujo su usuario y contraseña, pero tras un breve instante, volvió a una ventana muy similar a la anterior, aunque con algunas diferencias.

Volvió a introducir sus datos de acceso y entonces sí logró entrar a su cuenta, donde pudo comprobar que no había ninguna compra previa.

Las semanas pasaron, cuando otro mensaje llegó a su bandeja de entrada, que llamó su atención. En este caso, era de su banco, informándola de una serie de cargos realizados desde su cuenta bancaria. Sin embargo, ella no había realizado ninguno de ellos.

¿Qué había ocurrido? Los ciberdelincuentes crearon un mensaje falso simulando ser la tienda online, desde el que se redirigía a una web fraudulenta muy similar a la original. Cuando nuestra protagonista hizo clic en el enlace e introdujo sus credenciales, realmente las estaba compartiendo con los atacantes. Estos consiguieron entrar en su cuenta, en la que se encontraban sus datos bancarios, y con los que realizaron varias compras sin el consentimiento de nuestra protagonista.

Los incidentes de phishing siguen todos un modus operandi muy similar, y podemos encontrarnos cómo suplantan la identidad de todo tipo de entidades. La mayoría de ellos incluyen enlaces que nos llevan a webs fraudulentas o archivos adjuntos maliciosos que, una vez descargados y ejecutados, instalarán un malware, infectando así nuestro dispositivo.

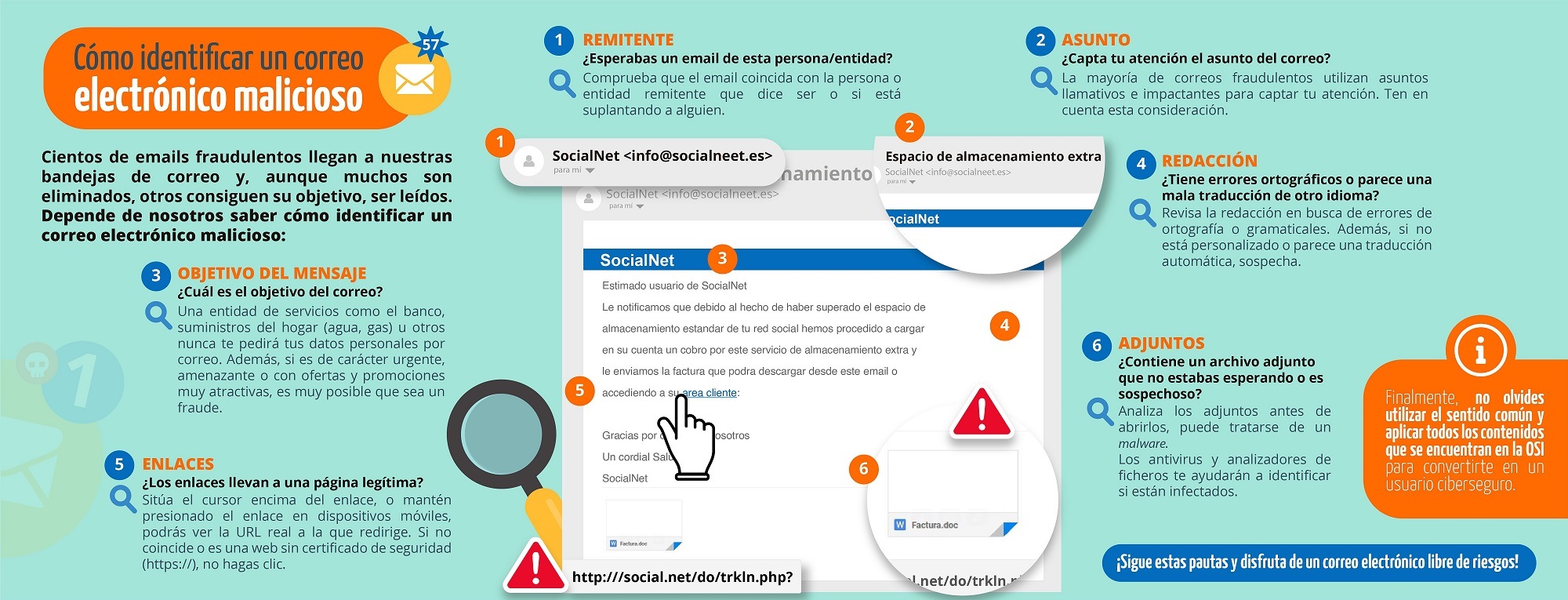

Por suerte, también tienen características similares que nos ayudarán a identificarlos fácilmente. En este enlace veremos una infografía que nos será realmente útil para nuestra misión.

¿Qué hacer si somos víctimas de un phishing?

Si creemos estar ante un correo fraudulento, lo primero que debemos hacer es ignorar el mensaje y eliminarlo, y por supuesto, no hacer clic en ningún enlace ni descargar ningún archivo adjunto del correo. Si tenemos la sospecha de haber sido víctima de uno de estos correos, lo primero que debemos hacer es:

Escanear nuestro dispositivo con un antivirus actualizado.

Eliminar cualquier archivo que hayamos descargado del correo.

Cambiar nuestras contraseñas de las cuentas implicadas.

Activar la verificación en dos pasos en las cuentas que lo permitan para evitar la suplantación de identidad.

Contactar con el banco para cancelar cualquier pago no autorizado o nuestra tarjeta en caso necesario.

Y, finalmente, recopilar todas las pruebas posibles y denunciarlo ante las Fuerzas y Cuerpos de Seguridad del Estado.

Desde la OSI, canal especializado en ciudadanos de INCIBE, queremos ayudar a todos los usuarios elaborando recursos de concienciación, como los que podemos encontrar en nuestra campaña ‘Experiencia sénior’, con los que fomentar buenas prácticas en ciberseguridad. Además, desde INCIBE, ponemos a tu disposición la Línea de Ayuda en Ciberseguridad, 017, teléfono gratuito y confidencial desde el que resolver todas tus dudas.