RGPD para pymes

¿Sabes que la protección de datos personales es un factor para la mejora de la competitividad de las empresas? ¿Sabes que además de proteger la privacidad de usuarios, clientes y empleados debes cumplir el Reglamento General de Protección de datos o RGPD? ¡A qué esperas, ponte en marcha!

La privacidad se ha convertido en una prioridad para todas las empresas. Por ello, es importante que las organizaciones de todo tipo, ya sean grandes corporaciones o pymes, examinen su situación en cuanto a la protección de datos personales, pues están en juego factores como la confianza de los clientes o la competitividad.

Para comenzar visita los otros apartados del menú: ¿Tengo que cumplir?, ¿Cómo cumplo?, Organización y Tecnología.

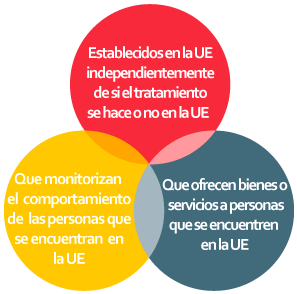

Las empresas, sociedades, comunidades, asociaciones y autónomos, a los que aplica el RGPD son los:

- establecidos en la UE independientemente de si el tratamiento se hace o no en la UE;

- que monitorizan el comportamiento de las personas que se encuentran en la UE;

- que ofrecen bienes o servicios a personas que se encuentren en la UE.

¿Qué pasa si no cumplo?

Cualquier ciudadano de la UE tiene derecho a presentar reclamaciones de forma individual o colectiva si considera que el tratamiento de sus datos personales vulnera el RGPD. También, al ser la privacidad un derecho fundamental, tendrá derecho a la tutela judicial efectiva y a la indemnización por los daños y perjuicios sufridos a consecuencia de una infracción del RGPD.

Las autoridades podrán investigar y corregir las infracciones. Para ello estarán en disposición de ordenar al responsable o al encargado que facilite información, lleve a cabo auditorías u obtenga acceso a los datos, locales y equipos.

Las sanciones por infracción podrán ir, desde advertencias si la infracción es posible, apercibimientos y limitaciones temporales, hasta prohibir el tratamiento, ordenar supresión de datos e imponer multas.

Para cumplir con el RGPD tienes que garantizar los derechos y libertades de las personas desde la misma definición del tratamiento de sus datos personales. Para ello:

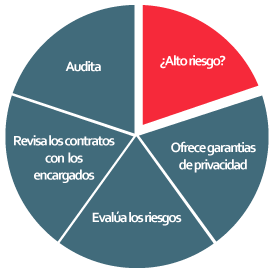

| Identifica si haces tratamientos de alto riesgo, con datos especialmente protegidos o a gran escala. Si consideras que no son tratamientos de alto riesgo, deberás justificar tu decisión. |

|---|

Garantiza los derechos y libertades de los individuos con respecto a sus datos personales:

|

| Realiza un análisis de riesgos para establecer las medidas técnicas y organizativas necesarias para garantizar el nivel de seguridad adecuado al riesgo existente. Además, si tratas datos de alto riesgo, tendrás que hacer antes de implantarlos una Evaluación de impacto en la privacidad. |

| Revisa los contratos con los encargados de tratamiento de información, si contratas servicios externos que utilicen los datos personales de tus tratamientos. |

| Establece un proceso de verificación, análisis y valoración de la eficacia de las medidas técnicas y organizativas que hayas aplicado. |

Sólo si realizas tratamientos de bajo riesgo: utiliza FACILITA

Si los tratamientos que realizas son de bajo riesgo, es decir no son tratamientos masivos ni con datos especialmente protegidos, podrás utilizar la herramienta Facilita de la AEPD.

También podrás seguir el documento Adecuación de pymes y profesionales al RGPD en ocho pasos de la AVPD.

En cualquier caso, para saber qué medidas organizativas y técnicas son las adecuadas para el tratamiento de datos personales, tendrás que realizar un análisis de riesgos de privacidad.

Análisis de riesgos de privacidad

El objetivo del análisis de riesgos es determinar si el tratamiento de la información tiene consecuencias negativas para las personas, por ejemplo: marginación, exclusión social, dificultades de acceso a un puesto de trabajo, etc.

Si ya cumplías con la LOPD, revisa que las medidas que tomas están acordes con el nuevo reglamento, pues no tienen el mismo tratamiento. Según el RGPD, la adopción de estas medidas debe tener una base en el análisis de riesgos para los derechos y libertades.

Para comenzar con el análisis de riesgos de privacidad debemos:

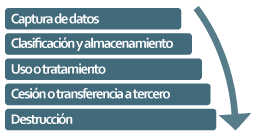

- Identificar todas las fuentes de datos personales de nuestros tratamientos, catalogar todos los agentes responsables y los tipos de operaciones que se hacen con esos datos durante todo su ciclo de vida: captura, clasificación y almacenamiento, uso, cesión o transferencia y destrucción.

- Ser exhaustivos con los datos que se recogen: ¿dónde se almacenan?, ¿durante cuánto tiempo?, ¿en un fichero o en una base de datos?, ¿en qué equipos? ¿siguen los principios del tratamiento del RGPD ?

- Hacer un diagrama de flujo de datos del tratamiento, es decir desde que se recogen hasta que se utilizan o desechan con las transformaciones intermedias.

- Priorizar, es decir, analizar en primer lugar a los agentes involucrados en el tratamiento y las acciones problemáticas sobre los datos, es decir, aquellas que pueden tener un efecto adverso sobre la privacidad de las personas.

Recuerda:

Para conocer cómo hacer un análisis de riesgos de forma general puedes utilizar estos recursos:

- Gestión de riesgos: una guía de aproximación para el empresario

- ¿Conoces tus riesgos?

- Utiliza la Plantilla ejemplo para análisis de riesgos que encontrarás en las descargas del Plan director de seguridad.

O bien la guía específica de la AEPD:

- Guía práctica de análisis de riesgos en los tratamientos de datos personales sujetos el RGPD que incluye las distintas plantillas.

Gracias al análisis de riesgos conoceremos mejor los tratamientos y cómo proteger la privacidad durante los mismos. A nivel organizativo, si has determinado que realizas tratamientos de alto riesgo, tendrás que:

Llevar un Registro de actividad del tratamiento.

Recuerda: tendrás que llevar un Registro de actividad del tratamiento si empleas a más de 250 personas o realizas tratamientos de datos personales de forma no ocasional o que pueda entrañar riesgos para su privacidad o con categorías especiales de datos. En este artículo de la AEPD tienes más información.- Nombrar un DPD o Delegado de protección de datos.

- Realizar un Análisis de impacto del tratamiento.

En cualquier caso, para todo tipo de tratamientos, a nivel organizativo tendrás que:

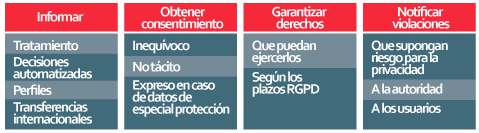

- Adecuar tus procedimientos y canales para informar, recabar el consentimiento, permitir el ejercicio de los derechos y notificar en caso de brecha de seguridad que afecte a la privacidad.

- Revisar los contratos con los encargados del tratamiento si los tuvieras.

- Poner en marcha políticas para garantizar la seguridad de los tratamientos.

- Formar y concienciar a todos los empleados que intervengan en los tratamientos. Utiliza los recursos de formación y el kit de concienciación.

Las medidas anteriores han de proteger los datos personales con garantías de seguridad, tanto si la infraestructura para el tratamiento está en local como si está externalizada o en la nube.

La Análisos de riesgos servirá para priorizar también las medidas tecnológicas a implantar. Revisaremos que tenemos los canales tecnológicos, incluidos aquellos canales online (las políticas de privacidad web, las cookies, las apps para móviles), adecuados para: informar, obtener el consentimiento, garantizar los derechos y notificar las posibles brechas de seguridad.

Además tendremos que completar las medidas de seguridad que previamente teníamos con las necesarias para abordar los riesgos derivados de:

Todo ello para:

- garantizar la confidencialidad, integridad y disponibilidad de los tratamientos y datos personales;

- y permitir que las autoridades puedan verificarlo.

¿Cómo me ayuda la tecnología a garantizar la seguridad de los tratamientos?

El objetivo es controlar los datos personales en todo momento, garantizar los derechos a los usuarios y además poder demostrarlo. Utilizaremos herramientas tecnológicas que permitan:

| Determinar dónde están ubicados los datos, clasificarlos según su criticidad, monitorizar su uso, conocer quién accede, cuando se borran y cifrarlos cuando sea necesario. Se pueden utilizar distintas soluciones de prevención de fuga de información. |

|---|

| Evitar accesos no autorizados y restringir el acceso a los datos aplicando principios de mínimos privilegios mediante sistemas de gestión de identidad y Autenticación. |

| Tener controlados todos los dispositivos y soportes con herramientas que nos permitan hacer inventarios de los mismos y del software instalado verificando a su vez que sea legítimo y esté actualizado. |

Cifrar los datos, para lo cual se utilizarán herramientas de cifrado. Recuerda: el cifrado garantiza la confidencialidad y la integridad, reduce el riesgo de sanciones y evita que tengamos que informar a los usuarios en caso de brecha de seguridad. |

| Realizar backups mediante instrumentos específicos de contingencia y continuidad. |

| Instalar y activar herramientas anti-fraude y anti-malware. |

| Proteger las comunicaciones tanto por cable como inalámbricas con equipos específicos, y en particular con cortafuegos, para evitar que puedan estar accesibles a terceros no autorizados. Igualmente tendremos que asegurar las comunicaciones con redes privadas virtuales o VPN u otros mecanismos que las cifren y permitan autenticar a los extremos. |