¡Alerta! Encontré un USB y estaba infectado

Muchos somos los que, mientras vamos caminando por la calle, nos hemos encontrado algo por el camino, como una cartera, algunas llaves o un dispositivo de memoria USB o pendrive. Pues bien, estos últimos son uno de los cebos utilizados por los ciberdelincuentes para engañar e infectar con malware los equipos de los usuarios. A este tipo de ataque se conoce como baiting y es más común de lo que creemos. Veámoslo en el siguiente ejemplo:

Muchos somos los que, mientras vamos caminando por la calle, nos hemos encontrado algo por el camino, como una cartera, algunas llaves o un dispositivo de memoria USB o pendrive. Pues bien, estos últimos son uno de los cebos utilizados por los ciberdelincuentes para engañar e infectar con malware los equipos de los usuarios. A este tipo de ataque se conoce como baiting y es más común de lo que creemos. Veámoslo en el siguiente ejemplo:

La madre de la familia acababa de terminar su jornada laboral en la universidad donde trabajaba. Cuando se disponía a entrar en su coche, se percató de que, a los pies de este, junto a la puerta del conductor, había una memoria USB tirada en el suelo. Parecía estar en buen estado y decidió llevársela a su casa puesto que podría ser de algún alumno.

Por la tarde, decidió conectar el dispositivo a su equipo para comprobar su contenido y tratar de averiguar quién podría ser su dueño/a. Nada más conectarlo, el antivirus alertó a nuestra protagonista por medio de una notificación: ¡Alerta! El dispositivo que está tratando de conectar podría ser una amenaza.

Rápidamente, llamó a su hijo para que le ayudase. Le explicó que los dispositivos que encontramos por la calle pueden estar infectados y que conviene no utilizarlos. Por suerte, el antivirus estaba debidamente actualizado y pudo contener la amenaza.

Además, le comentó que podría tratarse de un alumno queriendo infectar el equipo de su profesora intencionadamente para tratar de conseguir las preguntas de un examen o cambiar su nota, por poner algunos ejemplos, mediante la instalación de algún malware. ¡Qué casualidad que estuviese justo caído a la altura de la puerta del piloto del coche!

Por suerte para nuestra protagonista el incidente no fue a más. Pero, ¿qué habría pasado si no tuviese su antivirus actualizado?

¿A qué amenazas nos exponemos?

Los ciberdelincuentes suelen utilizar una gran variedad de malware que copian en estos dispositivos para que se autoejecuten en el momento en que son conectados a un ordenador con distintos fines.

Los ciberdelincuentes suelen utilizar una gran variedad de malware que copian en estos dispositivos para que se autoejecuten en el momento en que son conectados a un ordenador con distintos fines.

Dentro del software malicioso, los keyloggers son muy comunes en este tipo de ataques. Se trata de un tipo de malware diseñado para robar contraseñas y datos personales, y su función es la de recopilar y compartir con el atacante todas las pulsaciones de teclas que hagamos en nuestro teclado. Así, recogerá todo lo que escribamos, incluso contraseñas, correos electrónicos e información personal.

Por otro lado, los troyanos son capaces igualmente de recopilar información, además de modificar aspectos clave de nuestro sistema, como por ejemplo el ransomware.

El objetivo de los ciberdelincuentes al utilizar estos dispositivos USB infectados no es otro que obtener toda la información posible de sus víctimas con las que poder:

- Robar datos e información sensible en forma de cuentas, contraseñas, emails, etc.

- Conocer las características de nuestro sistema para llevar a cabo ataques más complejos.

- O, simplemente, extender su red de dispositivos infectados (botnets) a través de un medio físico, como son los dispositivos USB.

¿Qué medidas de protección podemos tomar?

Es posible que en alguna ocasión nos hayamos encontrado en una situación similar a la de la protagonista de nuestra historia. En este tipo de casos, lo mejor que podemos hacer es lo siguiente:

Mantener nuestro equipo actualizado. Nos referimos tanto al sistema operativo como al software y aplicaciones que tengamos instaladas. A veces, los ciberdelincuentes buscan y se aprovechan de las vulnerabilidades que presenta una aplicación desactualizada para llevar a cabo sus ataques. Las actualizaciones sirven para reparar esas vulnerabilidades y evitar esos ataques.

- Desconfiar y no conectar a nuestros equipos dispositivos encontrados en espacios públicos o de origen desconocido. Del mismo modo, debemos tener siempre controlados nuestros dispositivos para evitar que caigan en malas manos y puedan ser infectados.

-

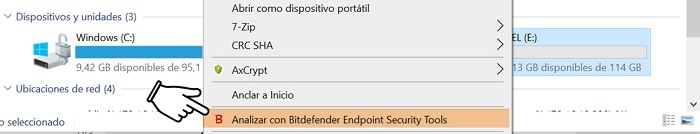

Disponer de un antivirus activo y debidamente actualizado nos ayudará a prevenir la entrada de software malicioso al sistema, así como en su eliminación. Además, nos servirá para analizar los dispositivos USB que hayamos podido conectar. Para ello, deberemos hacer lo siguiente:

- Una vez conectado, haremos clic derecho sobre él.

- Luego, haremos clic sobre “Analizar con…”, dependiendo del antivirus que tengamos instalado. Por ejemplo, Windows Defender es el que viene por defecto configurado en los sistemas Windows.

- Finalmente, solo deberemos seguir las instrucciones del antivirus y esperar a que termine de analizarlo. Si hubiese alguna amenaza, será puesta en cuarentena y eliminada de nuestro sistema.

-

Mantener nuestro equipo actualizado. Nos referimos tanto al sistema operativo como al software y aplicaciones que tengamos instaladas. A veces, los ciberdelincuentes buscan y se aprovechan de las vulnerabilidades que presenta una aplicación desactualizada para llevar a cabo sus ataques. Las actualizaciones sirven para reparar esas vulnerabilidades y evitar esos ataques.

-

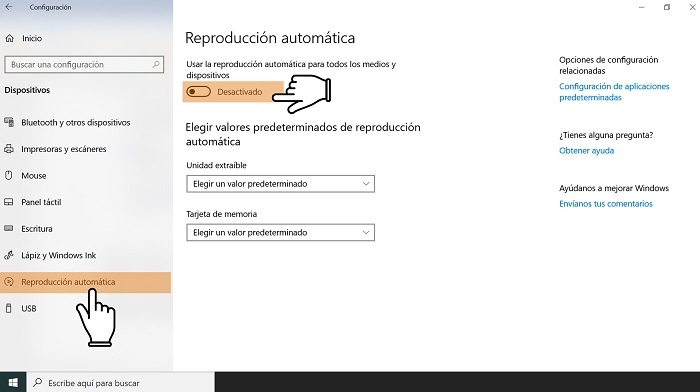

Deshabilitar la función de autoarranque de dispositivos USB. De este modo, si por error conectamos un dispositivo USB infectado a nuestro equipo, el malware o las herramientas que contenga no se activarán automáticamente, y podremos analizar y eliminar esas amenazas con un antivirus. En Windows, por ejemplo, para hacerlo deberemos acceder al icono de Windows > Configuración > Dispositivos > Reproducción automática y desactivar esta opción.

-

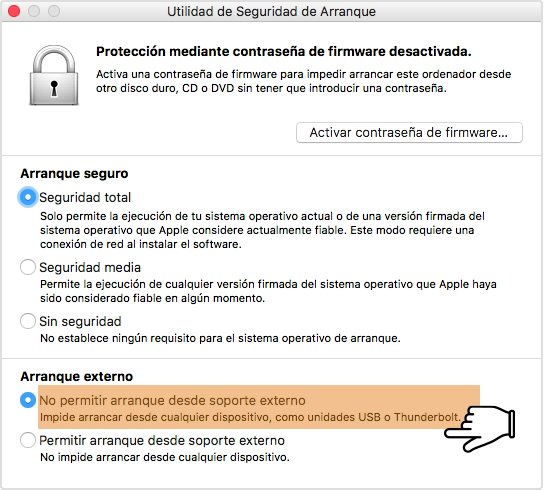

En macOS, para disponer de esta opción primero tendremos que revisar si nuestro equipo tiene el chip de seguridad de Apple T2. Si es así, podremos configurarlo. Para ello deberemos reiniciar el equipo, pulsar Comando (⌘)- R, y nos aparecerá la ventana “Utilidad de Seguridad de Arranque” > Arranque externo, donde podremos activar o desactivar esta opción. Una vez hecho podremos reiniciar el equipo.

En conclusión, la prevención siempre será la mejor defensa contra los ciberdelincuentes y sus técnicas de engaño, por ello es tan importante que nos mantengamos concienciados y atentos a las actualizaciones dentro de la web de la OSI. ¡Estar informados es nuestra mejor defensa!

¿Has sido víctima de baiting? ¿Cómo ocurrió? Comparte con el resto de los usuarios tu opinión y experiencias y mantente al día con las publicaciones de la OSI en materia de ciberseguridad para poder disfrutar de las ventajas de la tecnología.