La seguridad de Bluetooth desde dentro

La adopción de cualquier tipo de tecnología en el sector industrial suele hacerse de forma gradual y más aún cuando se trata de una tecnología inalámbrica. En este proceso, se adoptan unos requisitos iniciales que incluyen la creación de entornos aislados del sistema de producción (posteriores a las pruebas realizadas en entornos de desarrollo y test), para comprobar el buen funcionamiento de los dispositivos inalámbricos a utilizar, y evitar posibles paradas de planta causados por efectos colaterales en el despliegue de una nueva tecnología.

La tecnología Bluetooth comenzó a desarrollarse en el año 1994 por Ericsson como alternativa al cable. Para establecer sus comunicaciones, utiliza una modulación de tipo espectro ensanchado por salto de frecuencia (FHSS) con 79 frecuencias, lo que la convierte en una de las tecnologías inalámbricas menos sensible a problemas derivados por ruido e interferencias, debido al aprovechamiento que realiza de las frecuencias. Además, esta modulación, hace que sus transmisiones sean difíciles de interceptar, gracias a los saltos continuos de frecuencia de emisión según un orden conocido solamente por el emisor y el receptor.

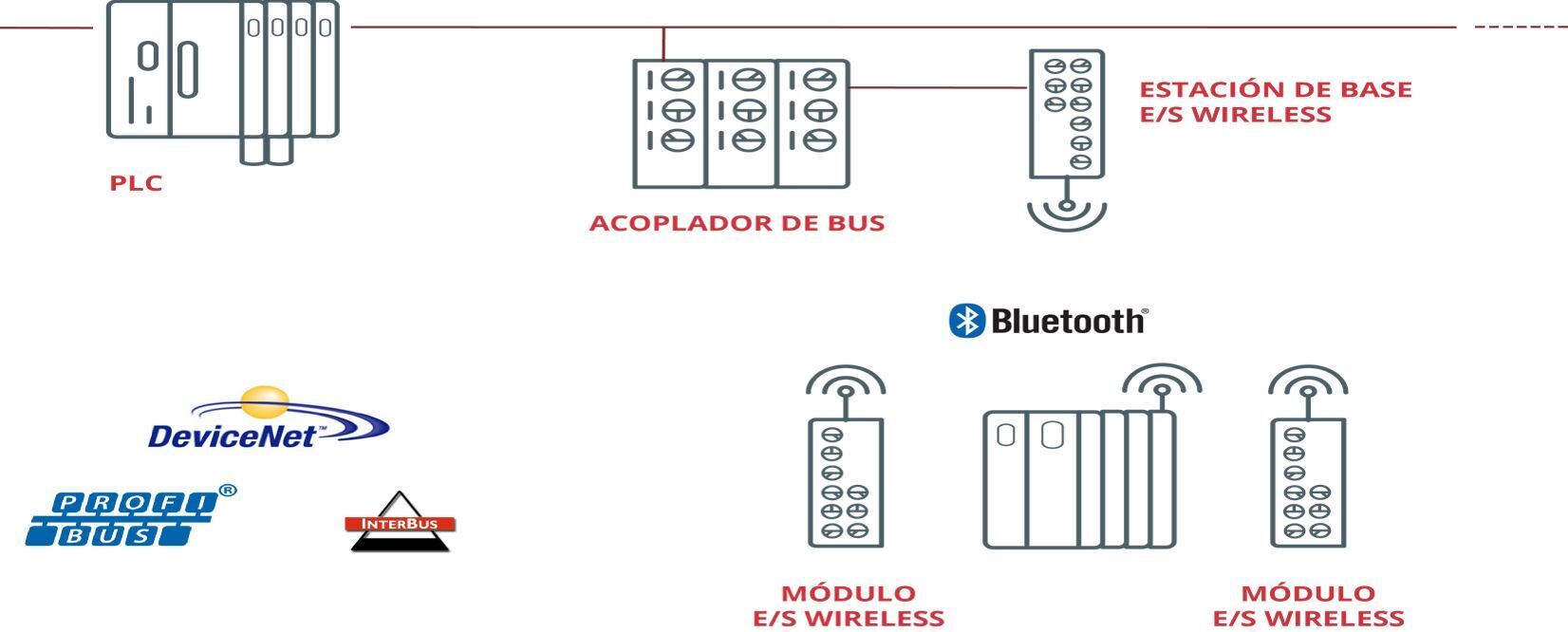

Ilustración 1: Infraestructura de red con sensores de comunicación Bluetooth

La tecnología Bluetooth, que en realidad es un conjunto de protocolos, se rige por la norma IEEE 802.15.1. Actualmente, la última versión disponible es la de Bluetooth 5, anunciada en 2016. Dentro de esta versión, la última especificación es la de Bluetooth 5.3 disponible desde mediados de 2022.

Tecnología Bluetooth

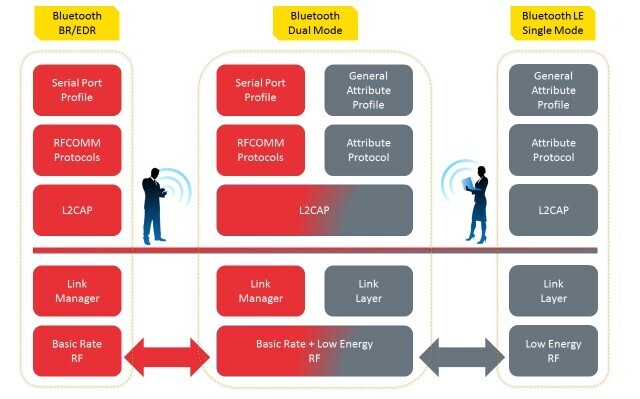

La pila del protocolo incluye otros específicos de Bluetooth, como por ejemplo el Link Manager Protocol (LMP) y el Logical Link Control and Adaptation Protocol (L2CAP), junto a protocolos no específicos, como Objects Exchange Protocol (OBEX) o User Datagram Protocol (UDP). Aparte de todos estos, la especificación Bluetooth define el Host Controller Interface (HCI), que se encarga de proporcionar una interfaz de comandos al controlador de banda base y al gestor de enlace, que proporciona acceso al estado del hardware y a los registros de control.

Ilustración 2: Estructura de la pila de comunicación en varios tipos de Bluetooth

Especificaciones de la tecnología

La tecnología Bluetooth se rige por la norma IEEE 802.15.1, como se ha mencionado anteriormente, y dentro de la propia tecnología, existen dos especificaciones:

- Bluetooth clásico: una tecnología específica para dispositivos con alta demanda de pequeñas transmisiones con bajo consumo de energía. Dentro de la especificación “Classic”, existen dos modos de transmisión:

- Basic Rate (BR): modo en el que la velocidad de transferencia está limitada a tan solo 1 Mbit/s o 125 KBps.

- Enhanced Data Rate (EDR): modo que permite la transferencia de datos con velocidades de hasta 3 Mbit/s o 375 KBps.

- Bluetooth de baja energía (LE): diseñada para funcionar con muy bajo consumo y con capacidades para adaptarse a múltiples topologías de red. Actualmente en la última versión del protocolo, permite al usuario tener la capacidad de localización con una alta precisión siempre que los dispositivos se encuentren dentro del rango. A nivel técnico, Bluetooth LE tiene las siguientes capacidades y características:

- opera solamente en 40 canales,

- gran número de nodos de comunicación con requisitos de latencia limitados,

- bajo consumo en la transferencia de datos entre dispositivos IoT e IIoT,

- capacidad incluida de ‘Dual Audio’,

- función SAM (Slot Masking Availability), con capacidades para mejorar la coexistencia de Bluetooth con otro tipo de ondas de radio, reduciendo las interferencias mediante la detección de frecuencias cercanas para evitarlas.

Características de seguridad

Las características de seguridad que incorpora Bluetooth son similares a las de otros protocolos inalámbricos. Se destacan:

- Cifrado de 128 bits.

- Robustez, dada mediante:

- Salto de frecuencia adaptable (AFH), que utiliza el mismo sistema que FHSS.

- Corrección de errores hacia adelante (FEC), que permite al receptor corregir errores en la trasmisión sin necesidad de reenvíos.

- Canales con frecuencia estrechas, lo que implica menos interferencias de otros dispositivos.

- Baja sensibilidad a las reflexiones o múltiples rutas

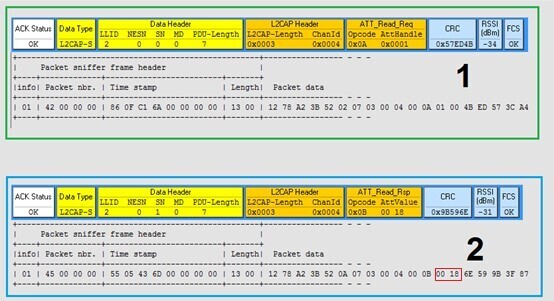

La seguridad de Bluetooth tiene varios modos de funcionamiento:

- Sin seguridad. Todos los mecanismos de seguridad (autenticación y cifrado) están deshabilitados. Los dispositivos permiten que todos los demás dispositivos se puedan comunicar con ellos.

Ilustración 3: Captura de tramas bluetooth sin cifrar; Fuente: Propia.

- Seguridad en el nivel de servicios. La seguridad se inicializa después de establecerse un canal entre el nivel LM (Link Manager) y el de L2CAP. Las políticas de seguridad y los niveles de confianza se aplican de forma independiente, permitiendo accesos de aplicaciones con diferentes requerimientos.

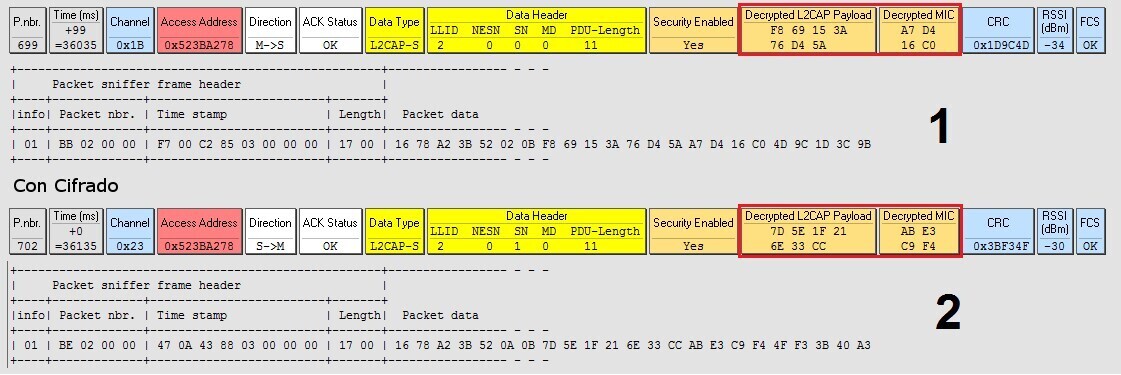

- Seguridad en el nivel de enlace. Todas las rutinas están dentro del chip Bluetooth y nada es transmitido en claro. La seguridad se inicializa antes de establecerse el canal y todas las comunicaciones se cifran. Además del cifrado de comunicaciones, se utiliza una clave de enlace secreta compartida (PIN) entre los dos dispositivos de la comunicación y seguridad a nivel de MAC. Esta metodología consiste en compartir una clave de enlace secreta (Link Key) entre un par de dispositivos siempre que estos se comunican por primera vez.

Para poder llevar a cabo el cifrado del canal e impedir la interpretación de los datos capturados existe la posibilidad de utilizar una clave a largo plazo (LKT – Long Term Key), siempre posterior al emparejamiento. Esta clave ha de ser conocida por los dos integrantes de la comunicación en el momento de la activación de la medida de seguridad.

Ilustración 4: Captura de tramas enviados con cifrado; Fuente: Propia.

Riesgos y ataques al protocolo

En las redes inalámbricas y, concretamente, en las comunicaciones mediante Bluetooth, existen diferentes amenazas que pueden afectar a las tecnologías wireless en general y a la tecnología Bluetooth específicamente:

- Amenazas clásicas, como MiTM (Man in the middle), eavesdropping o escucha maliciosa y los ataques de Denegación de Servicio (DoS).

- Entre los ataques específicos para el protocolo Bluetooth se encuentran los siguientes:

- Bluesnarfing: explotación de vulnerabilidades en el firmware del dispositivo gracias a tener acceso a él mediante Bluetooth. Esta técnica solo se puede emplear en dispositivos antiguos. Permitiría al atacante lograr una conexión de emparejamiento sin el consentimiento del usuario o del dispositivo.

- Bluebugging: Un atacante podría, a través de una conexión Bluetooth, lograr acceso al sistema operativo y ejecutar comandos para tener capacidades de escucha, envió de mensajes, explotación de los servicios del dispositivo, etc.

- Bluejacking: Se produce cuando un atacante envía mensajes no solicitados a un dispositivo Bluetooth habilitado, de forma similar al phishing.

Bluetooth 5

Con la última especificación, Bluetooth 5, las características han mejorado cuantiosamente respecto especificaciones anteriores. A continuación, se indican las más destacables:

- Distancia máxima de transmisión de unos 240 metros en línea recta, sin paredes u obstáculos de por medio.

- Velocidad de 100 Mbps aproximadamente.

- Transmisión de alta fiabilidad mediante canales de transmisión redundantes.

- Uso de frecuencia libre de 2,4 GHz.

- Funcionalidad Dual Audio, que permite que dos dispositivos puedan reproducir audio de un mismo dispositivo Bluetooth que actúa como host.

- Capacidad de detectar el canal menos utilizado gracias a SAM, permitiendo tanto al host, como a los periféricos, elegir el canal óptimo, aumentar el rendimiento y reducir las interferencias de las conexiones.

Bluetooth en entorno industriales

Aunque la tecnología bluetooth dentro de la norma IEE 802.15.1 tiene diferentes capacidades y especificaciones, como las mencionadas anteriormente, actualmente y la más importante es Bluetooth LE (Low Energy), la cual, focalizando en entornos industriales, permite a diferentes dispositivos IIoT comunicarse con un bajo coste de energía, con unas características de fiabilidad muy estables y con una velocidad y rendimiento adecuados para comunicaciones industriales en las que, la disponibilidad, es la característica más importante.

El uso de la tecnología Bluetooth en sistemas de control industrial se centra en el intercambio de datos, tanto a bajo nivel, como a alto nivel. Así lo podemos encontrar en:

- E/S Wireless: señales de E/S analógicas y digitales.

- Wireless Serial: datos serie RS-232 y RS-422/485.

- Wireless Ethernet: intercambio de datos Ethernet.

Por un lado, la tecnología de Bluetooth Clásica está más orientada hacia la integración dispositivos de automatización en redes serie y de campo, sin embargo, la tecnología de baja energía está pensada para sensores, actuadores o pequeños dispositivos que requieren capacidades de consumo realmente pequeñas.

Ilustración 5: Bluetooth en entornos industriales; Fuente: INCIBE-CERT.

Buenas prácticas

A continuación, se indican diferentes buenas prácticas de seguridad a la hora de utilizar la tecnología Bluetooth en cualquier dispositivo:

- Uso de cifrado en las comunicaciones siempre que sea posible. El uso de LTK permite una transmisión de comunicaciones cifrada entre el maestro y el esclavo desde el primer momento, por lo que todos los dispositivos de una red de control que utilicen este protocolo deberían hacer uso de LTK.

- Minimizar los procesos de emparejamiento para evitar la interceptación del PIN.

- No se deben responder solicitudes de PIN sin una petición previa.

- Emplear claves de cifrado del mayor tamaño posible (128 bits).

- No aceptar conexiones de dispositivos desconocidos. Activar en el maestro la opción de listas blancas y requerir de un emparejamiento con clave de al menos 5 caracteres, evitando así que dispositivos maliciosos puedan conectarse sin permiso previo.

- Revisar los dispositivos Bluetooth empleados para evitar por configuraciones por defecto o características de seguridad no ajustadas.

- Revisar periódicamente la lista de dispositivos de confianza registrados para evitar la incorporación de dispositivos maliciosos.

- Asignar un nombre a los dispositivos que no refleje información extra, como puede ser la marca y el modelo del dispositivo, o la ubicación y servicio de este. Con esta práctica se evitará que posibles atacantes se aprovechen de vulnerabilidades conocidas asociadas a ciertos dispositivos para llevar a cabo ataques dirigidos.

- Mantener la configuración del dispositivo en modo invisible para no ser detectado por otros dispositivos de forma fácil.