Sistemas PAM: un escudo para la protección de accesos

Las organizaciones son conscientes de la importancia de los datos, para optimizar procesos y mejorar la rentabilidad de sus negocios, por lo que, controlar el acceso a sistemas y datos corporativos es una prioridad indiscutible para cualquier organización del panorama actual. El concepto de cuentas privilegiadas surge debido a la necesidad de asignar y gestionar diferentes niveles de acceso y control dentro de sistemas informáticos y redes.

La gestión de dichas cuentas se ha vuelto compleja en los últimos años, a causa de la evolución hacia arquitecturas de TI más heterogéneas y complejas. Esta evolución, marcada por la incorporación de tecnologías en la nube y la variedad de dispositivos y plataformas, ha ampliado el número de puntos de acceso y ha introducido una diversidad de requisitos de gestión. El aumento en la creación de normativas y estándares de cumplimiento también ha generado la necesidad de controles más rigurosos y específicos en la gestión de accesos, por lo que las organizaciones se han visto obligadas a adoptar soluciones más avanzadas para la administración de cuentas privilegiadas, con el objetivo de preservar la integridad, la confidencialidad y la disponibilidad de la información vital.

El robo de credenciales con privilegios de administración es uno de los objetivos principales de los ciberataques, ya que brinda acceso total a los sistemas, como ocurrió con el ciberataque a la infraestructura de SolarWinds, un proveedor de software de redes y sistemas.

Por este motivo, la estrategia de acceso privilegiado centralizado surge como una solución eficaz que limita las capacidades de los usuarios, humanos o no, al acceder a aplicaciones y a la infraestructura de TI corporativa. Los sistemas PAM (Privileged Access Management), que evolucionan del concepto tradicional de ‘servidor de salto’, permiten detectar amenazas de forma proactiva y otorgar accesos limitados a usuarios y máquinas.

Los fundamentos de PAM se basan en los siguientes principios clave:

- Identificación y autenticación segura: garantizan que las cuentas privilegiadas sean identificadas y autenticadas de manera segura antes de otorgar acceso.

- Gestión de sesiones privilegiadas: rastrean y registran todas las actividades realizadas por cuentas privilegiadas durante una sesión.

- Control de acceso granular: permiten un control preciso sobre quién puede acceder a qué recursos y bajo qué circunstancias.

- Monitorización en tiempo real: la monitorización constante de las actividades de las cuentas privilegiadas es esencial.

Gracias a ello, los PAM pueden ayudar a las organizaciones a cumplir con el principio de privilegio mínimo. Esto significa que PAM garantiza que los usuarios, y en particular los administradores, tengan únicamente los privilegios y accesos estrictamente necesarios para realizar sus tareas, y nada más. Esto ayuda a minimizar los riesgos de seguridad y asegura una gestión de acceso más segura y controlada.

Ventajas de los sistemas PAM

Los sistemas PAM ofrecen diversas ventajas a las organizaciones para mejorar su eficiencia operativa y la ciberseguridad de sus procesos y accesos:

- Control preciso de accesos: permite mantener grupos reducidos de cuentas privilegiadas y facilita las solicitudes de acceso, como cuando un administrador IT necesita acceso a un servidor crítico por un período específico.

- Detección de actividades anómalas: detecta actividades inusuales y puede aprobar automáticamente el acceso en situaciones de emergencia. Por ejemplo, cuando la cuenta de un empleado trata de acceder al sistema en un horario no habitual.

- Automatización de tareas: automatiza solicitudes de acceso y revocación, aliviando la carga administrativa. Por ejemplo, si un desarrollador solicita acceso a un entorno de prueba; PAM puede aprobarlo automáticamente.

- Registro de auditoría completo: registra todas las acciones relacionadas con cuentas privilegiadas para facilitar la auditoría. Gracias a un registro detallado, facilita el cumplimiento de regulaciones como el RGPD.

- Eliminación de contraseñas en código: evita la necesidad de almacenar contraseñas en código y scripts, aumentando la seguridad. Los scripts pueden obtener contraseñas de forma segura a través de PAM.

- Implementación rápida y flexible: se implementa fácilmente, sin necesidad de instalar agentes, agilizando la adopción, realizándose con mínimas modificaciones y ajustes.

Funcionamiento y aplicaciones

Ciclo de vida del acceso privilegiado

Los sistemas PAM plantean el ciclo de vida del acceso privilegiado a través de una serie de pasos básicos:

- Identificación de usuarios privilegiados. Esta primera fase implica la definición de los usuarios que necesitan acceso privilegiado y los recursos a los que buscan acceder. Por ejemplo, un administrador de bases de datos puede requerir acceso a servidores críticos para llevar a cabo tareas de mantenimiento y actualización. Una vez identificados, los usuarios deben autenticarse de manera segura, con frecuencia a través de métodos de autenticación de doble factor (2FA), como contraseñas y tokens de seguridad. Esta autenticación rigurosa establece la base de confianza necesaria para avanzar en el proceso.

- Solicitud del acceso, donde los usuarios autorizados utilizan la interfaz del sistema PAM para especificar detalles cruciales, como el tipo de cuenta, la duración del acceso y una justificación clara. Esta solicitud se somete a evaluación, un proceso fundamental donde el sistema PAM verifica que se ajuste a las políticas de seguridad y a los atributos del solicitante. Por ejemplo, si el administrador de bases de datos solicita acceso durante una ventana de mantenimiento programada, el sistema PAM evaluará automáticamente la solicitud para cumplir con las políticas de acceso privilegiado de la organización. También, determina si la solicitud debe ser aprobada de inmediato o si requiere una segunda aprobación, tal vez del dueño del sistema, a través de un proceso de control dual. Esto se relaciona directamente con la urgencia y el nivel de riesgo asociado.

- Monitorización y registro de actividad: una vez otorgado el acceso, los usuarios pueden realizar tareas administrativas o acciones específicas según sus necesidades y autorizaciones. Durante este proceso, el sistema PAM registra meticulosamente todas las actividades relacionadas con el acceso privilegiado. Cada acción realizada por el usuario, como aplicar actualizaciones o cambiar configuraciones, se registra en detalle para fines de auditoría y cumplimiento normativo. Esto garantiza una trazabilidad completa de todas las acciones realizadas en sistemas y datos críticos.

Revocación de acceso: finalmente, el sistema PAM automatiza la revocación de acceso cuando ya no es necesario o cuando se cumple un período de tiempo especificado. Esto previene el acceso no autorizado y evita que las cuentas privilegiadas permanezcan activas sin supervisión.

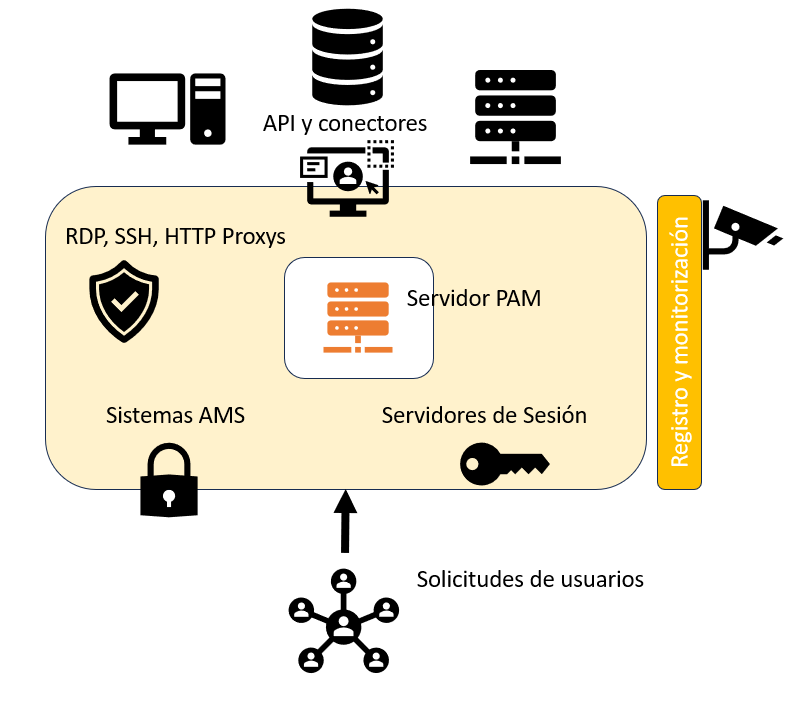

Funcionamiento del sistema PAM. Fuente: propia

Arquitectura

El sistema PAM puede estar centralizado en un solo servidor, o distribuido en varios nodos. Utilizar varios de estos nodos en la instalación del servidor puede servir para aumentar el rendimiento y disponibilidad del servicio, o incluso para mejorar la seguridad al separar la contraseña maestra y los datos cifrados.

A su vez, su arquitectura suele, en función de la implementación, estar basada en diversos componentes interconectados diseñados para la gestión y protección de los accesos. Dichos componentes trabajan de forma conjunta para garantizar la seguridad, control y trazabilidad de las cuentas con privilegios:

- Consola de administración: es la interfaz principal desde la cual los administradores configuran y gestionan el sistema. Aquí pueden establecer políticas de acceso, definir roles y permisos, y supervisar las actividades relacionadas con los accesos privilegiados.

- Servidores PAM: son componentes centrales del sistema que almacenan y administran las credenciales de acceso privilegiado, como contraseñas y claves de acceso. Estos servidores están altamente protegidos y aislados para garantizar la seguridad de las credenciales críticas.

- Sistemas de gestión de autenticación (AMS): se encargan de autenticar a los usuarios antes de que puedan acceder a cuentas privilegiadas. Utilizan métodos de autenticación, como MFA, para verificar la identidad del usuario.

- Proxy de acceso: actúa como un intermediario entre los usuarios y las cuentas privilegiadas, añadiendo una capa adicional de seguridad al limitar el acceso a las cuentas privilegiadas, solo a través del sistema PAM.

- Servidores de sesión: permiten a los usuarios iniciar sesiones seguras en sistemas remotos, como servidores o dispositivos de red.

- Registro y auditoría: el sistema registra y audita de manera exhaustiva todas las actividades relacionadas con los accesos privilegiados. Esto incluye el registro de todas las acciones realizadas por usuarios, cambios de contraseñas y eventos de acceso.

- Integración con directorio activo y sistemas de identidad: el sistema se integra con el directorio activo u otros sistemas de identidad de la organización para autenticar y autorizar a los usuarios. Esta integración facilita la gestión de accesos privilegiados en el entorno de la organización.

- API y conectores: estos componentes permiten la integración de PAM con otros sistemas y aplicaciones dentro de la infraestructura de la organización. Esto asegura que los accesos privilegiados se gestionen de manera coherente en toda la organización.

Herramientas: el caso de JumpServer

Existen una amplia variedad de herramientas que no solo fortalecen la seguridad de los accesos con privilegios basados en los sistemas PAM, sino que también simplifican en gran medida la administración de cuentas y el cumplimiento normativo, así como el registro detallado de actividades.

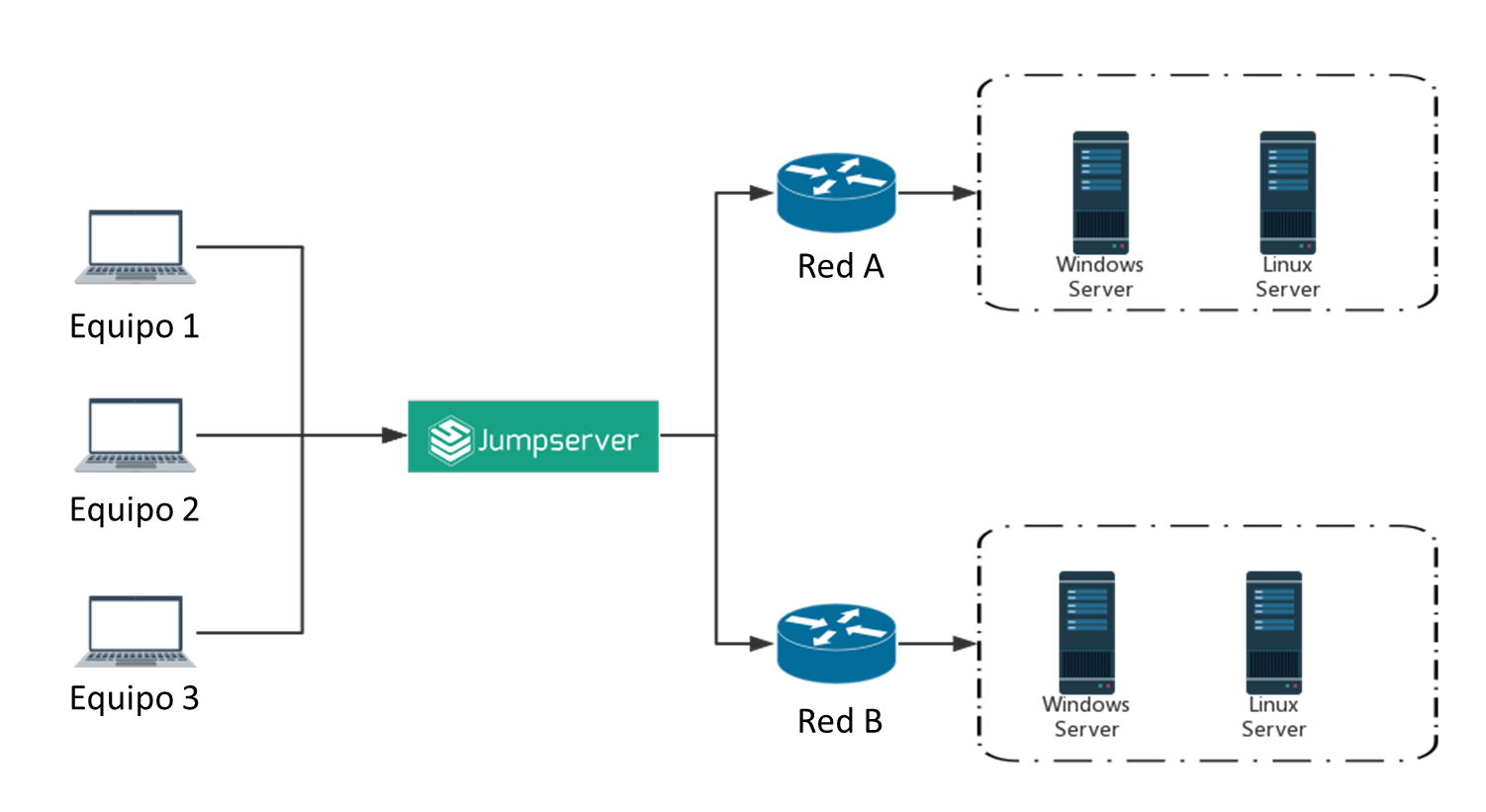

En este artículo vamos a centrar nuestra atención en JumpServer, un sistema de código abierto desarrollado en Python, lo que permite a las organizaciones y desarrolladores adaptar el software a sus necesidades, reduciendo también costos por licencias. Su capacidad para un despliegue distribuido aporta flexibilidad y escalabilidad, posibilitando la instalación y operación de los componentes en diferentes servidores o ubicaciones para mejorar la resiliencia y el rendimiento. Además, no requiere de agentes, lo que minimiza problemas de compatibilidad y seguridad. Incluye, además, una funcionalidad de registro de auditoría en la nube, fundamental para el seguimiento detallado de todas las acciones realizadas en el sistema, siendo compatible con múltiples clouds, y optimizando la gestión en entornos diversificados y complejos.

Arquitectura de la herramienta JumpServer. Fuente.

JumpServer ofrece una gestión de claves SSH. También, dispone de soporte para sistemas SSO (Single Sign-On) y una comunidad activa de usuarios y desarrolladores que contribuyen a la mejora continua de la herramienta.

Conclusiones

Un sistema PAM actúa como un intermediario entre los usuarios y los recursos o sistemas a los que desean acceder, especialmente en entornos que requieren un alto nivel de seguridad. Están diseñados para proporcionar un punto de acceso controlado y monitorizado a sistemas sensibles o críticos, permitiendo una administración más segura y efectiva de accesos privilegiados. Los sistemas PAM son una respuesta efectiva para enfrentar numerosos ciberataques y brechas de seguridad en las organizaciones relacionadas con la seguridad de las cuentas y accesos con privilegios.

Estos motivos, así como la sencillez de su implementación en la infraestructura corporativa, convierten a las soluciones PAM en una necesidad y una inversión valiosísima para las organizaciones.