Registrarte con tu cuenta de Google, Facebook o Twitter: ventajas e inconvenientes

¿Cuándo fue la última vez que te registraste en algún sitio web? Como usuarios activos en la Red lo más probable es que estemos registrados en varios servicios online y manejemos diversas cuentas, y es muy probable también que te hayas dado cuenta de que cada vez es más común el poder registrarnos utilizando alguna de nuestras cuentas de Google, Facebook o Twitter, por ejemplo.

En vez de tener que pensar en un usuario y contraseña nuevos cada vez, podemos unificar el registro de varios servicios bajo una misma cuenta. A este proceso se le conoce como OAuth, o estándar abierto de autenticación, y es utilizado por grandes empresas para permitir a los usuarios compartir cierta información de sus cuentas con aplicaciones o sitios web de terceros. A cambio, los usuarios podemos registrarnos sin necesidad de crear un usuario y contraseña nuevos.

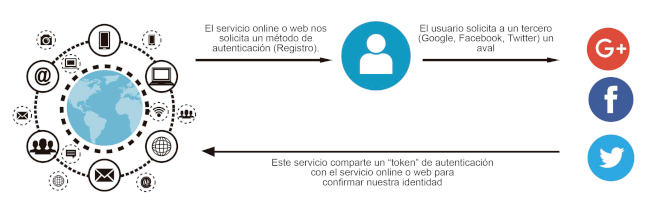

El funcionamiento es muy sencillo. Cuando accedemos a una web o servicio, la aplicación nos solicita una forma de autenticarnos, como por ejemplo, mediante el uso de un correo electrónico y una contraseña. Sin embargo, el estándar OAuth permite que contactemos directamente con un servicio como Google o Facebook para que ellos creen un “token de autenticación”, es decir, una especie de confirmación validada por una gran empresa de que somos nosotros realmente.

Muchos servicios web aún no permiten registrarse con este mecanismo, por lo que tendremos que seguir registrándonos de la forma tradicional: creando una nueva cuenta con un nombre de usuario, que generalmente es un correo electrónico, y una contraseña.

¿Cuáles son sus ventajas y desventajas?

Ahora bien, lo lógico es que llegados a este punto nos cuestionemos la seguridad del procedimiento; al fin y al cabo, estamos compartiendo cierta información de nuestra cuenta de Google o Facebook con terceros. Veamos las implicaciones que este tipo de sistemas tiene para nuestra seguridad y privacidad a través de sus ventajas y desventajas.

Imaginemos el siguiente escenario:

Nuestra protagonista es una fanática del diseño gráfico y ha encontrado una web donde poder descargarse plantillas e imágenes de forma totalmente gratuita. Para acceder a esta web solo necesita registrarse con su correo electrónico, crear un nuevo nombre de usuario y pensar en una contraseña robusta nueva para este servicio en particular.

Sin embargo, la página web ofrece la posibilidad de registrarse mediante el uso de su cuenta de Facebook, por lo que decide usar este método. Al hacerlo será este servicio el que utilizará para acceder a la web y el que servirá para autenticar que es quien dice ser; mientras, la web podrá acceder a determinada información pública del perfil de la red social o servicio, pero no a su contraseña.

De este modo, nuestra protagonista tendrá una cuenta menos de la que preocuparse y se beneficiará de muchas ventajas en la seguridad y privacidad de su cuenta:

-

Mayor privacidad de los datos. Cuando decidimos registrarnos en una web, pero no termina de convencernos la idea de compartir nuestros datos bancarios, por ejemplo, el método de autenticación OAuth se asegura de que esta información no sea accesible para la web, así como otros datos personales de nuestra cuenta. Del mismo modo, si la web sufriese un ciberataque y vulnerasen la seguridad de las cuentas de sus usuarios, la nuestra permanecería intacta al no contener ningún dato sensible almacenado en sus servidores, ni siquiera nuestras credenciales.

-

Mayor seguridad de la cuenta. Las empresas como Facebook, Google o Twitter disponen de muchas medidas de seguridad que permiten personalizar las opciones de configuración de nuestra cuenta y, a su vez, cuentan con muchos más recursos con los que prevenir los ataques de los ciberdelincuentes a sus servidores que, por ejemplo, una web de una empresa pequeña. Asimismo, incorporan otras medidas, como la verificación en dos pasos, para añadir una capa extra de seguridad a la hora de autenticarnos en nuestra cuenta, incluyendo un elemento adicional, como un código de verificación enviado a nuestro dispositivo móvil.

-

Más control sobre la cuenta. Como usuarios podemos configurar en todo momento cuándo queremos que deje de ser válida la autenticación con Google, Facebook o el servicio que se haya utilizado, y dejar de disponer de una cuenta en la página web o servicio online; es decir, podemos revocar los permisos otorgados a la web desde la configuración de la cuenta del servicio utilizado. Del mismo modo, también podemos limitar la cantidad de información que compartimos con ellos. ¿Cómo podemos hacerlo?

https://support.google.com/accounts/answer/3466521

https://www.facebook.com/help/942196655898243

https://help.twitter.com/es/managing-your-account/connect-or-revoke-access-to-third-party-apps

Apple

https://support.apple.com/es-es/HT210426

Microsoft

https://docs.microsoft.com/es-es/cloud-app-security/manage-app-permissions

Y ahora, ¿cuáles son las desventajas?

Como todo en Internet, tiene su lado bueno y su lado menos bueno:

-

Si cae una cuenta, caen todas. Si dependemos de una sola cuenta para utilizar en todos nuestros servicios, y esta acabase en malas manos, pondría en peligro la seguridad de todas las demás. Por más que personalicemos la seguridad, un ataque basado en ingeniería social muy elaborado podría hacernos picar y perder toda esa seguridad.

-

Acceso a nuestra información personal. Si bien este problema puede prevenirse configurando correctamente las opciones de seguridad y privacidad de nuestro servicio principal, es cierto que la web donde nos hemos registrado siempre tendrá acceso a parte de nuestra información, como el perfil público, correo electrónico, teléfono y, en determinados casos, la información de nuestros contactos, visitas y actividad o la capacidad para publicar en nuestro muro o perfil.

En conclusión, podemos asegurar que este tipo de estándares de autenticación, como es OAuth, han venido para quedarse debido a sus múltiples ventajas, tanto para el usuario como para las empresas y servicios online. Sin embargo, como usuarios no podemos dejar de lado la seguridad de nuestras cuentas y debemos tomar un papel más activo en las mismas, utilizando todos los mecanismos y herramientas de los que disponemos.

Desde la OSI, canal especializado en ciudadanos de INCIBE, queremos recordarte que, para evitar sustos, debemos utilizar siempre contraseñas robustas y llevar a cabo una correcta gestión de las mismas, como por ejemplo, con el uso de los gestores de contraseñas y activando la opción de doble verificación. Finalmente, si decidimos hacer uso de este tipo de registros, no podemos olvidar acceder a las opciones de configuración de seguridad y privacidad y comprobar que tenemos todo en orden.

Si tienes dudas sobre la seguridad de tu cuenta y quieres asegurarte de protegerla de la mejor manera posible, recuerda que en nuestra web encontrarás una gran variedad de recursos que te serán de mucha ayuda. Además, dispones de la Línea de Ayuda en Ciberseguridad de INCIBE, 017, para atenderte y asesorarte en todo momento.

¿Conocías esta forma de registro? ¿Crees que a partir de ahora la utilizarás siempre que puedas? Comparte con el resto de los usuarios tu opinión y experiencias y mantente al día con las publicaciones de la OSI en materia de ciberseguridad para poder disfrutar de las ventajas de la tecnología.