Nueva actualización de seguridad de Joomla!

Versiones de Joomal! 1.6.0 hasta la 3.8.8

Se ha publicado una actualización de seguridad para el gestor de contenidos web Joomla!, que soluciona varias vulnerabilidades que afectan a su núcleo (core).

Si en tu servidor tienes instalada cualquier versión de las citadas anteriormente, te recomendamos actualizar urgentemente a la versión de Joomla! 3.8.10, que puedes descargar en la web de Joomla! o actualizar directamente desde el panel de gestión del gestor de contenidos.

Si tu web es mantenida por un proveedor externo, remítele esta información para poder aplicar la actualización siguiendo los pasos adecuados.

Los pasos de actualización de Joomla! son los siguientes:

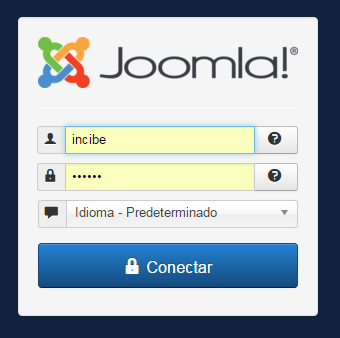

Para poder actualizar el portal Joomla! de la empresa, es necesario acceder a la consola de administración, por lo general accediendo a la ruta http://MIDOMINIO/"alias_backend"(generalmente «administrator»):

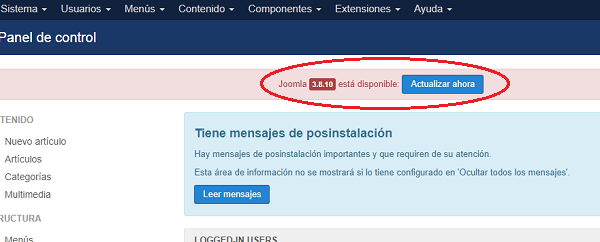

Nada más entrar nos aparecerá un aviso informando de que existe una nueva versión de Joomla!, en la parte superior de la pantalla. En este caso, se trata de la versión 3.8.10:

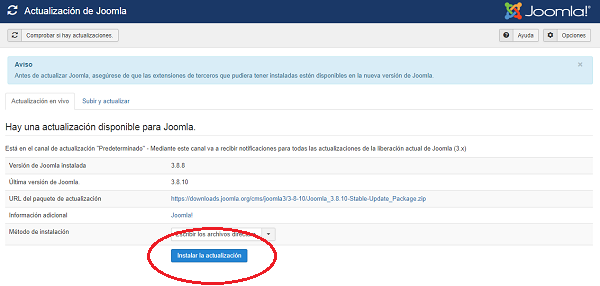

Pulsaremos sobre el botón «Actualizar Ahora» de la parte superior y nos aparecerá una segunda pantalla, donde sólo tendremos que pulsar en el botón «Instalar la actualización», el resto del texto es sólo informativo:

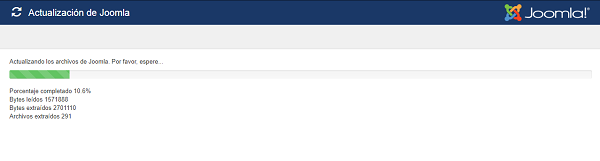

Comenzará la instalación y al terminar, sin tener que realizar ninguna acción adicional, se mostrará un mensaje indicando: «Su sitio ha sido actualizado correctamente». De esta forma, nuestro gestor estará actualizado a la última versión disponible de Joomla!

Importante: Antes de hacer este tipo de acciones en entornos de producción es necesario hacer pruebas previas en entornos de preproducción para comprobar que todo funciona correctamente tras la actualización.

¿Te gustaría estar a la última con la información de nuestros avisos? Anímate y suscríbete a nuestros boletines o al perfil de twitter @ProtegeEmpresa. Serás el primero en enterarte de los últimos avisos de seguridad para empresas.

La actualización soluciona las siguientes vulnerabilidades:

- Vulnerabilidad XSS (del inglés Cross-Site Scripting), en el módulo que permite el cambio de idioma, el cual podría contener caracteres especiales HTML. Esta situación permitiría a un atacante la inyección de parámetros o valores en la URL de la página en cuestión.

- Vulnerabilidad que permitiría la inclusión de archivos locales con PHP 5.3, que podría comprometer la privacidad y seguridad del sistema.

Es importante proteger el gestor de contenidos para evitar que sea vulnerable. Sigue este checklist para evitar posibles ataques de ciberdelincuentes, algunos de ellos explicados en casos reales: