Primeros auxilios digitales: qué hacer tras un ciberataque

Un entorno digital que exige protección

La actividad de tu empresa se desarrolla en un entorno digital constante. Cada día utilizas correo electrónico, aplicaciones de mensajería, almacenamiento en la nube y dispositivos conectados para comunicarte con clientes, coordinar pedidos y gestionar documentos. Estas herramientas facilitan procesos, aumentan la productividad y mejoran la calidad del servicio, pero también introducen riesgos que no siempre resultan evidentes. Un correo fraudulento, una descarga desconocida o una contraseña débil pueden comprometer la información, detener la actividad y afectar a la reputación de tu negocio.

Cuando se produce un incidente de ciberseguridad, los primeros minutos son decisivos. Igual que ante una emergencia médica aplicas unas pautas sencillas que te ayudan a mantener el control, ante un incidente digital puedes utilizar unas indicaciones claras que te permitan actuar con orden. Este enfoque recibe el nombre de primeros auxilios digitales, y nace de un paralelismo útil entre emergencias sanitarias y crisis tecnológicas.

ICER: Identificar, Contener, Erradicar y Recuperar

En los primeros auxilios sanitarios empleas el método P.A.S. (proteger, avisar, socorrer). Tu objetivo consiste en asegurar el entorno, solicitar ayuda y atender la situación mientras llegan profesionales. En ciberseguridad puedes aplicar una lógica similar con la metodología I.C.E.R. (Identificar, Contener, Erradicar y Recuperar). Esta secuencia te ayuda a mantener la calma y a tomar decisiones adecuadas durante los primeros momentos de un ataque, cuando la incertidumbre y la prisa pueden provocar errores.

Cuando aplicas ICER, comienzas por Identificar la posible amenaza. Puedes notar lentitud en tus equipos, mensajes que no esperabas, errores continuos, accesos no autorizados o alertas de antivirus. Conviene registrar los dispositivos afectados y los servicios que están generando problemas.

Después pasas a Contener con medidas simples que evitan que la situación empeore. Puedes desconectar los equipos comprometidos de la red, apagar el wifi, cambiar contraseñas desde otro equipo no afectado o limitar temporalmente el acceso a los servicios que consideras críticos.

La tercera fase, Erradicar, exige eliminar el origen del problema y asegurarte de que no quedan rastros de malware en tus sistemas. Puedes utilizar herramientas fiables de análisis o solicitar asistencia técnica para confirmar que el incidente no persiste.

Por último, Recuperar significa restaurar la actividad normal de tu empresa con copias de seguridad verificadas, revisar que todo funciona con normalidad y monitorizar los sistemas para detectar posibles repeticiones del incidente.

Ejemplos reales que ilustran la importancia de actuar con rapidez

Al analizar consultas reales atendidas en nuestro servicio de Ayuda en Ciberseguridad 017, encuentras situaciones que demuestran lo fácil que resulta comprometer la actividad de una empresa a partir de acciones cotidianas.

En un caso, una tienda actuaba como intermediaria entre un cliente y un proveedor. La propietaria recibió un correo que imitaba correctamente el estilo del proveedor, incluyendo firmas, logotipos y referencias a un pedido reciente. El mensaje informaba de un supuesto cambio de cuenta bancaria y solicitaba que el pago se realizara en ese nuevo número. Ella dio traslado de la información, pero el proveedor legítimo nunca recibió el dinero. Cuando intentó aclarar la situación, ya se había producido una transferencia fraudulenta que afectó a la relación comercial. En este caso, una simple revisión de la dirección del remitente y una llamada directa al proveedor habrían evitado el daño.

En otro ejemplo, un empleado se enfrentó a un ataque de ransomware que cifró toda la información almacenada en el servidor y en el dispositivo de almacenamiento conectado en red. Las copias de seguridad estaban ubicadas en el mismo lugar y, al intentar conservarlas en una memoria USB, el malware se propagó. Esta situación habría mejorado con una planificación previa y con copias de seguridad desconectadas. Las acciones de contención habrían limitado el alcance de la infección y facilitado la recuperación.

Estos casos muestran que una actuación simple y ordenada durante los primeros instantes reduce el impacto y mejora la capacidad de respuesta.

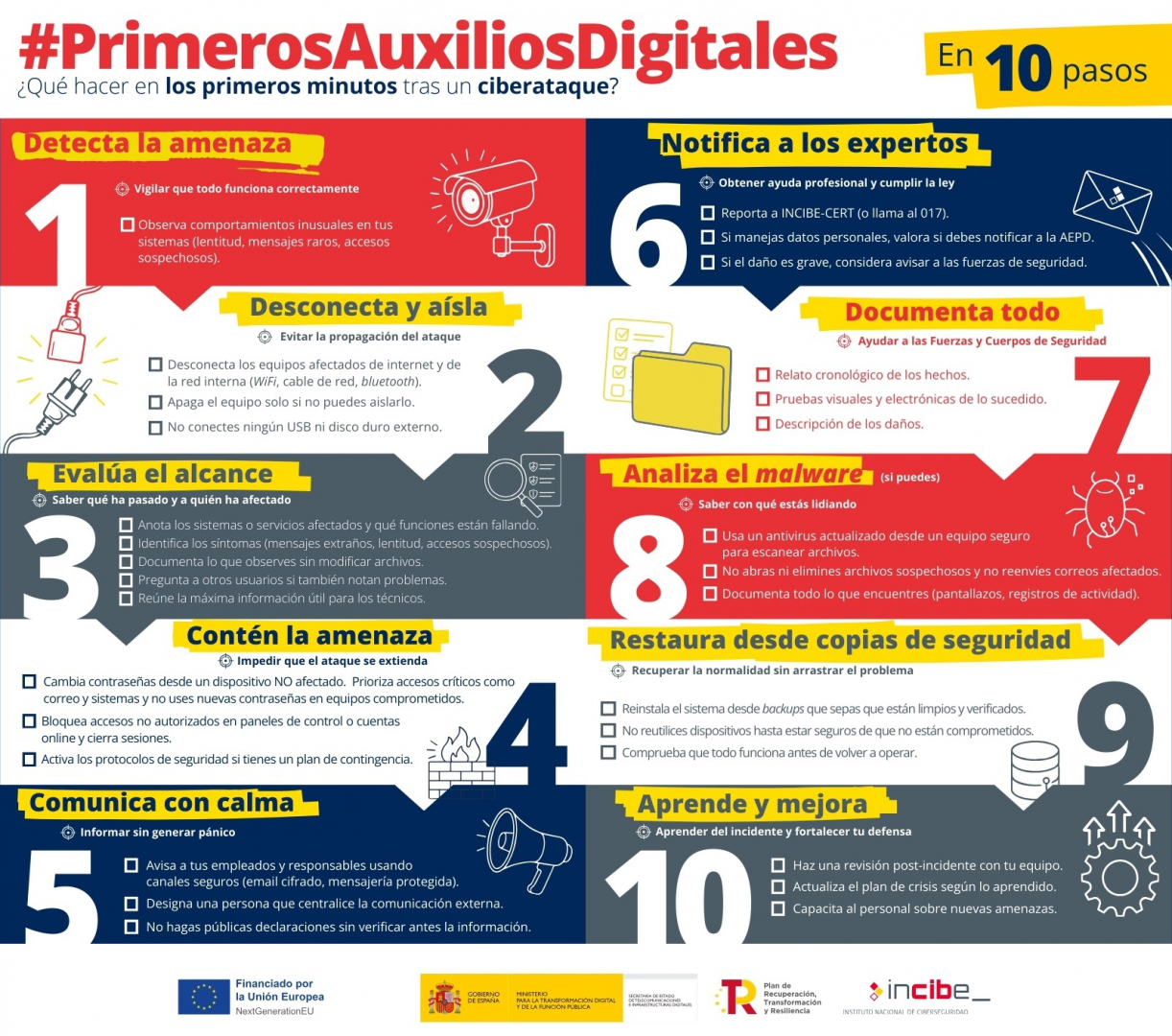

De ICER a los diez pasos de actuación

Para ayudarte a trasladar estas cuatro fases a acciones concretas se ha elaborado la siguiente infografía con los diez pasos de los primeros auxilios digitales, que puedes consultar en los primeros minutos tras detectar un incidente en tu empresa.

Los diez pasos te indican qué hacer y en qué orden, desde la detección inicial hasta la revisión posterior:

- Detecta la amenaza.

- Desconecta y aísla.

- Evalúa el alcance.

- Contén la amenaza.

- Comunica con calma.

- Notifica a los expertos.

- Documenta todo.

- Analiza el malware (si puedes).

- Restaura desde copias de seguridad.

- Aprende y mejora.

Cada paso te ofrece un objetivo concreto, te ayuda a mantener la calma y te recuerda a quién debes avisar.

Preparación y cultura de seguridad

La gestión eficaz de un incidente no depende solo de saber qué pasos seguir, sino de disponer de un entorno preparado para aplicarlos y de la preparación previa. Resulta conveniente elaborar un manual de actuación que sirva de referencia y compartirlo con tu equipo, definir responsables, establecer un sistema de comunicación interna y contar con una lista de contactos de emergencia. Para este fin puedes preparar un conjunto de recursos que formen tu “botiquín digital” y que te permitan actuar con rapidez y claridad cuando la situación lo exija, y que incluya: teléfonos, direcciones de correo y accesos a copias de seguridad desconectadas y verificadas.

Además, integrar buenas prácticas en el día a día contribuye a crear una cultura de seguridad en tu empresa. Conviene prestar atención a aspectos sencillos, como utilizar contraseñas robustas, revisar mensajes sospechosos, desconfiar de las urgencias que piden máxima confidencialidad sin doble verificación o actualizar aplicaciones con regularidad. Estas medidas fortalecen tu capacidad de respuesta y favorecen una recuperación más rápida después de un incidente y la formación te ayuda a anticiparte a los riesgos y a detectar señales de alerta.

Conclusión

Los primeros auxilios digitales te ofrecen una guía práctica para actuar con seguridad durante los primeros minutos tras un incidente, cuando la incertidumbre y la prisa pueden llevarte a tomar decisiones precipitadas. Al utilizar la metodología ICER y los diez pasos de actuación, te preparas para mantener la calma y contener el problema con orden, mientras solicitas apoyo cuando lo necesites.

La experiencia demuestra que las pymes que preparan su “botiquín digital”, revisan sus copias de seguridad y asignan responsabilidades a su equipo recuperan la actividad con mayor rapidez y reducen los efectos de un ataque. Esta preparación no elimina los riesgos, pero te permite gestionarlos con criterio y mejora la resiliencia digital de tu organización.

Actuar hoy te proporciona una respuesta a futuro. Puedes iniciar este proceso revisando tus procedimientos, compartiendo esta información con tu equipo y colocando la infografía en un lugar visible. Cada paso que des refuerza tu capacidad de respuesta y te acerca a un entorno de trabajo más ciberseguro.

Y ten presente que puedes contactar con nosotros a través de la Línea de Ayuda en Ciberseguridad de INCIBE (017), los canales de mensajería instantánea de WhatsApp (900 116 117) y Telegram (@INCIBE017), o el formulario de contacto (seleccionando la opción de usuario de empresa o profesional) que encontrarás en nuestra web. Expertos en la materia resolverán cualquier conflicto online relacionado con el uso de la tecnología y los dispositivos conectados.