Analizando la seguridad sin riesgos: laboratorios de pruebas

El incremento del nivel de seguridad en los sistemas de control requiere no solo de la incorporación de medidas defensivas, como herramientas de seguridad tipo cortafuegos, IDS/IPS, etc.; sino que necesitan ser complementadas por otras acciones ofensivas, como son los test de penetración y el análisis de vulnerabilidades. La realización de estas acciones sobre entornos de producción puede perturbar gravemente el proceso del sistema de control, por lo que disponer de un testbed o laboratorio de pruebas adecuado puede ser una solución.

Además, los condicionantes de los sistemas de control siguen dejando a la ciberseguridad en la parte final de la cola de prioridades, siendo siempre más importantes las medidas de seguridad para la protección de las vidas humanas y los dispositivos (safety) o factores relacionados con el medio ambiente. La utilización de laboratorios y testbed que ayuden a integrar las soluciones de ciberseguridad desde el diseño de los sistemas de control es cada vez más imprescindible.

Qué es y para qué se utiliza un testbed

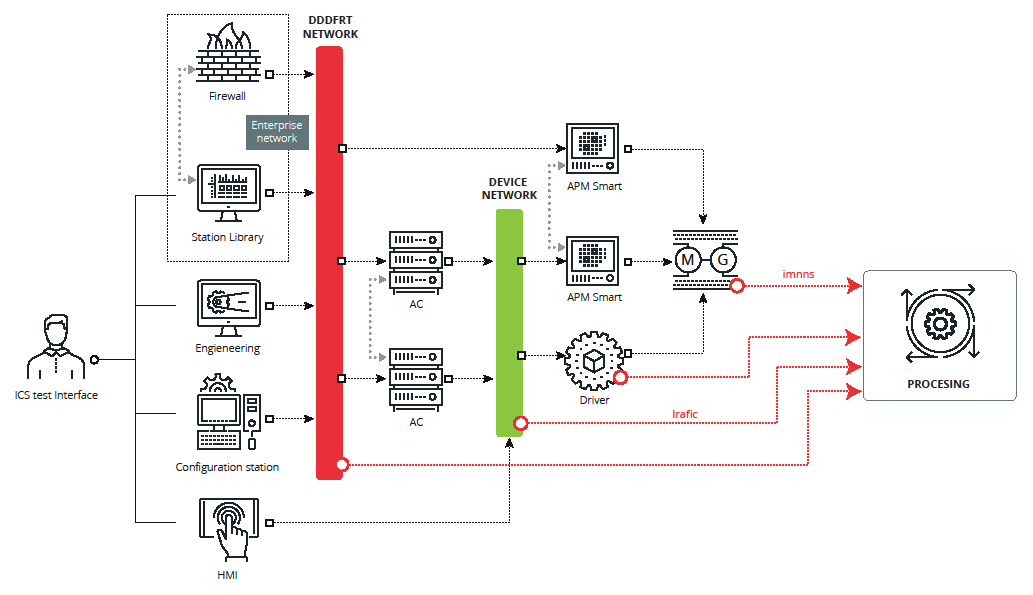

Un testbed no es más que un entorno controlado en el que poder realizar todo tipo de acciones sin perjudicar al proceso controlado, de manera segura y aislada. En estos entornos se implementan las acciones típicas de control de procesos, como monitorización de procesos, recolección de datos, dispositivos reales específicos del proceso (PLC, motores, sensores, actuadores…), HMI y equipos de supervisión; y emulan las tecnologías del sector. Con todo este material se pretende recoger la máxima información posible frente a la exposición ante diferentes tipos de ataques y el impacto que podrían producir mediante las herramientas de monitorización necesarias.

- Ejemplo de arquitectura de testbed -

Un testbed tiene dos modos de funcionamiento. Por un lado está el servir como entorno de pruebas de ciberseguridad para conocer el impacto de posibles ataques sobre infraestructuras reales, por otro, servir como lugar de investigación y difusión de la ciberseguridad en sistemas de control. Como entorno de pruebas su misión es clara, conocer el alcance de un ataque o el nivel de seguridad de una infraestructura completa. Como entorno de investigación, su misión consiste de probar la eficiencia de diferentes métodos de detección de intrusiones o de medidas de mitigación, así como de análisis forense.

Recolección de información

La información del proceso que se obtiene mediante la simulación o prueba en un testbed puede ser de dos tipos:

- Datos estáticos: Los datos estáticos recogen todos aquellos aspectos que definen al proceso de control. Es decir, aquí se agrupa documentación como hojas de datos de fabricantes, diagramas eléctricos, diagramas de red, especificaciones funcionales, programación, etc. Toda esta información es muy valiosa para hacer una primera selección de las pruebas a realizar o de la información que se espera obtener de la ejecución del proceso. También permite identificar normativas y buenas prácticas a aplicar, así como identificar posibles vulnerabilidades por las que puede estar afectado el proceso.

- Datos dinámicos: Los datos dinámicos son aquellos que se recopilan durante el funcionamiento normal del proceso o bajo las condiciones a los que se someta al testbed. Entre la información dinámica destacan los diferentes logs disponibles en los equipamientos, los mensajes de red intercambiados o los cambios que se hayan podido introducir durante la propia operativa del operador.

La información recogida, ya sea estática o dinámica, requiere de un posterior análisis, para obtener de ella los datos que permitan tanto mejorar la operativa del proceso industrial como la aplicación de diferentes medidas de seguridad que eleven el nivel de seguridad.

Pruebas y escenarios

Las pruebas a realizar sobre un testbed concreto diferirán de acuerdo a los resultados que se estén buscando. Si se quiere probar la ciberresiliencia se realizarán unas acciones que serán muy diferentes a si se quiere hacer una prueba de penetración.

Básicamente, las pruebas o escenarios se pueden clasificar en:

- Ataques y monitorización de red: Los ataques de red incluyen aquellos de tipo hombre en el medio (MitM) o de envenenamiento ARP, DNS, etc. Estos ataques tratan de demostrar, por un lado, el nivel de seguridad ante la incorporación de nuevos equipos y técnicas de ataque y, por otro lado, la fortaleza de la configuración aplicada en el cada vez más extendido protocolo Ethernet en las redes de planta.

- Congestión de red y pruebas de retardo: Estas pruebas se circunscriben a comprobar el comportamiento del sistema ante ataques de tipo DoS o DDoS, de forma que se puede conocer los equipamientos más frágiles y corregir la arquitectura para protegerlos de mejor manera.

- Ataques a controladores, sensores y otros dispositivos propios de control: Los equipos de la red de control son los que implican un mayor riesgo para el proceso industrial. Si se consigue tomar el control de un equipamiento en esta red se puede llegar a modificar el proceso, lo que puede suponer pérdidas millonarias para la empresa por los daños ocasionados. En este grupo se incluyen ataques derivados de modificaciones de firmware en los dispositivos y ataques de inyección de software con la intención de ejecutar código malicioso.

- Ataques a equipos basados en sistemas operativos comerciales (HMI, estación de ingeniería, etc.): Una parte de los equipos de los sistemas de control disponen de sistemas operativos comerciales (Windows, Linux, etc.), pero no disponen de antivirus/antimalware para protegerlos. Los ataques realizados sobre estos equipos están relacionados con el malware y puede provenir tanto de fuentes extraíbles (CD, USB, etc.) o desde la red (posibles accesos desde la red corporativa, etc.).

Testbed públicos y privados - RNLI y testbed en España

Los testbed han estado ligados tradicionalmente a las universidades, que era donde se realizaba principalmente la investigación. Hoy en día existen numerosas empresas que disponen de sus propios laboratorios que utilizan para formar a sus empleados, probar nuevas herramientas de seguridad e investigar nuevos vectores de ataque que puedan afectar a los sistemas de control.

Desde el sector público se intenta fomentar las distintas iniciativas para ponerlas a disposición de empresas que demanden este tipo de pruebas.

A nivel europeo, la Agencia ENISA recomienda a sus estados miembros la creación de este tipo de entornos (ver informe Protecting Industrial Control Systems). De hecho, la iniciativa ERNCIP INVENTORY proporciona una herramienta desde donde se pueden identificar los testbeds existentes a nivel europeo.

En Estados Unidos, existe una entidad denominada Laboratorio Nacional de SCADA, ubicada dentro del Departamento de Energía de los Estados Unidos que combina las capacidades de una red de laboratorios nacionales con la experiencia de investigadores, desarrolladores y analistas para descubrir y tratar vulnerabilidades y amenazas que afecten a estos componentes industriales

A nivel nacional, la RNLI (Red Nacional de Laboratorios Industriales) es un caso de éxito que persigue potenciar un punto de unión entre la oferta y la demanda de la seguridad en los entornos industriales a nivel nacional, la promoción de capacidades de los laboratorios, el fomento de la colaboración y cooperación entre los actores involucrados, creación de nuevos servicios y elevar el nivel de seguridad de las infraestructuras soportadas por Sistemas de Control Industrial.

Cabe destacar que después de un año desde su constitución, la RNLI ya dispone de 21 laboratorios nacionales pertenecientes a 17 organizaciones diferentes. Por otro lado ya son 5 los proyectos surgidos de forma colaborativa desde esta entidad.

¿No crees que ya va siendo hora de hacerle un análisis a tu sistema de control?