Buenas prácticas para la recuperación de sistemas industriales (II)

Siguiendo con la problemática planteada en el anterior artículo ‘Buenas prácticas para la recuperación de sistemas industriales (I)’, sabemos que la evolución de los ciberataques se trata de una preocupación muy presente en el día a día de las empresas. Es por ello, que la necesidad de crear planes de respuesta para la prevención y actuación ante posibles ataques cibernéticos también ha ido en aumento.

A continuación, se explican desde diferentes enfoques las diferentes posibilidades para la creación e implementación de los planes de respuesta descritos anteriormente. Para ello, se analizarán las diferentes alternativas, marcos legales y normativas vigentes, que pueden servir como referencia para la protección y restauración de los sistemas industriales.

Tipos de planes de respuesta

Existen varios tipos de planes de respuesta que las organizaciones pueden desarrollar para responder a diversos tipos de incidentes. A continuación, se listan algunos ejemplos de tipos comunes de planes de respuesta:

- Plan de Recuperación de Desastres (PRD): documento formal creado por una organización que contiene instrucciones detalladas sobre cómo responder a incidentes no planificados como, por ejemplo, desastres naturales, interrupciones de suministro eléctrico, ciberataques y cualquier otro suceso disruptivo. El plan contiene estrategias sobre cómo minimizar los efectos de un desastre, para que una organización siga en funcionamiento o pueda reanudar rápidamente sus principales operaciones.

- Plan de Continuidad de Negocio (PCN): describe los pasos que debe dar una organización para garantizar la continuidad de sus operaciones en caso de que exista cualquier tipo de incidente. Incluye procedimientos para restaurar los sistemas y datos críticos, y para mantener las funciones esenciales de la empresa.

- Plan de Respuesta a Incidentes (IRP): detalla los procedimientos que deben seguirse al responder a un tipo específico de incidente, como un ciberataque o una catástrofe natural. El plan suele incluir procedimientos para identificar y contener el incidente, así como para llevar a cabo investigaciones forenses y restablecer la normalidad de las operaciones.

- Plan de Respuesta a Incidentes Cibernéticos (CIRP): al igual que los IRP, un CIRP es un documento que describe los procedimientos que deben seguirse al responder a un tipo de incidente específico, en el caso de los CIRP, son de carácter cibernético en comparativa con IRP.

Puntos de recuperación

Una vez establecidos estos puntos y analizada la criticidad de esos sistemas, como se indicaba en el anterior artículo, debe estudiarse el lugar donde guardaremos la información con la cual restaurar los propios sistemas, analizando cuál es más beneficioso y óptimo para la infraestructura definida. Entre los diferentes tipos encontramos los siguientes:

- Nube: todos los activos informáticos de la empresa se almacenan en la nube, como copias de seguridad, puede hacerse de manera interna, como parte de las tareas del equipo de TI, o contratar un servicio externo de BaaS (Backup As A Service).

- Virtualizado: este tipo de plan de recuperación de desastres se basa en la puesta en marcha de un entorno virtualizado (como el que ofrece el DRaaS), de manera que máquinas, SO, software y bases de datos se replican de manera virtual y entran en funcionamiento cuando se activa el plan, lo que permite continuar con la actividad de la empresa en un corto período de tiempo.

- Red: es un plan de recuperación de desastres centrado en rescatar el funcionamiento de la red interna de la empresa, en caso de que esta se haya visto afectada e impida el normal funcionamiento de la empresa.

- Centro de datos: este plan de recuperación de desastres se centra en las instalaciones y la infraestructura del centro de datos, es decir, en la parte física, como son: el edificio, las medidas de seguridad físicas, el suministro de energía, etc. De igual forma evalúa las consecuencias que tendría un desastre sobre ello, además de las acciones, medidas y recursos necesarios para minimizar el impacto y regresar lo antes posible a la normalidad.

Métricas y normativas de ciberseguridad para planes de respuesta

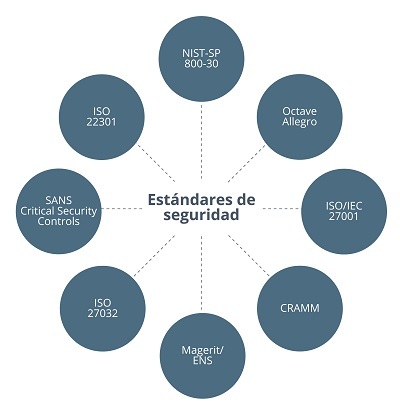

En la actualidad, existen diferentes normativas que incluyen diferentes pautas para mejorar la resiliencia de una organización, que en mayor o en menor medida pueden servir para la creación de planes de actuación ante incidentes de ciberseguridad. Estas normativas están recogidas dentro de la ‘Agencia Europea de Seguridad de las Redes y de la Información’ (ENISA), dónde nos encontramos diecisiete metodologías detalladas.

- Regulaciones. Fuente -

Una norma ampliamente reconocida es el ‘Marco de Ciberseguridad del Instituto Nacional de Normas y Tecnología’ (NIST). El marco proporciona un conjunto de directrices para gestionar los riesgos de ciberseguridad e incluye una sección sobre respuesta a incidentes que las organizaciones pueden utilizar como base para crear un plan de respuesta propio.

Otra norma y protocolo para la respuesta a incidentes referente es la norma ISO/IEC 27035 para la gestión de incidentes de seguridad de la información. Esta norma proporciona un marco que incluye directrices para la preparación, detección y análisis de incidentes, contención, erradicación, recuperación y lecciones aprendidas.

Dentro del marco europeo encontramos también la actual directiva NIS, esta fue publicada en 2016, pero a finales del 2022 se actualizó a su segunda versión NIS2. Esta última, presenta nuevos requerimientos aplicables a las empresas de menor tamaño. También, se han actualizado una serie de puntos dentro de la gestión de incidentes y la continuidad de negocio, los cuales mejoran el estándar en cuanto a la resiliencia de la mayoría de las empresas europeas.

En cuanto a leyes y regulaciones españolas, existen diferentes medidas establecidas a partir de decretos o directivas europeas ya existentes. Un ejemplo es la ley PIC (Protección de Infraestructuras Críticas), la cual recoge varias normativas especificas dentro del entorno de los sistemas críticos. Un punto a tener en cuenta de esta ley es su enfoque a la protección y restauración de las infraestructuras críticas ante posibles ataques. Por ende, prioriza un nivel de resiliencia mayor, dado la importancia de los propios sistemas y el riesgo que conlleva un posible incidente que imposibilite la continuidad de su funcionamiento

Conclusiones

Al desarrollar un plan de respuesta, las organizaciones deben tener en cuenta las necesidades y normativas específicas que se aplican a su sector, así como los tipos de datos y sistemas que poseen. Cada sector puede tener regulaciones específicas que establecen requisitos y expectativas para la protección de la información y la gestión de incidentes de seguridad cibernética.

Por ello, se recomienda un estudio previo de las diferentes aplicaciones de las normativas existentes, y el análisis de la criticidad de los propios sistemas para aplicar los conceptos de forma clara. Así, se logra tener un plan de recuperación con las necesidades impuestas por los organismos.