Los IDS son elementos pasivos que están en nuestra Red velando por la seguridad de esta, pero, ¿qué pasaría si todas nuestras comunicaciones fuesen cifradas? o ¿será suficiente esta medida de protección para garantizar que mi red está protegida? Estas preguntas y algunas más se van a comentar a lo largo del siguiente artículo para dar soluciones y consejos centrados en los entornos industriales.

El Internet industrial de las cosas (IIoT) ha experimentado un crecimiento considerable durante los últimos años, proporcionando una gran cantidad de mejoras. Sin embargo, también presenta algunas limitaciones en cuanto al consumo, la seguridad, el coste o la escalabilidad. En este blog, veremos como la aparición de LoRaWAN en este ámbito permitirá solucionar parte de esas limitaciones.

El crecimiento de los ciberataques sufridos en el mundo industrial es muy preocupante, ya que se trata de un sector que hasta hace poco la gran mayoría de sus dispositivos no se encontraban conectados a internet, por lo que nunca se había pensado en la implementación de la ciberseguridad.

Pero con la industria 4.0 todo eso ha cambiado, ya que casi todos los dispositivos se encuentran interconectados o tienen conexión a internet creando muchas ventajas, pero también algún problema.

Por eso los expertos en este campo han visto la necesidad de mejorar e implementar la ciberseguridad en la industria, para ello han creado diferentes modelos y aplicaciones, algunos de estos se podrán ver en el siguiente artículo.

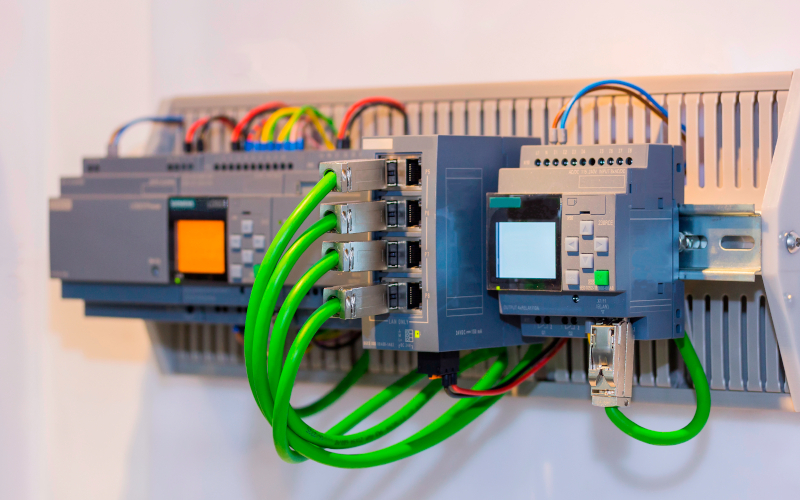

Con la revolución industrial de la Industria 4.0 se han dotado a los procesos industriales de una mayor inteligencia y esto ha detonado en un despliegue de una mayor cantidad de dispositivos.

Todos estos despliegues suelen tener un punto en común, siendo este las puertas de enlace (gateways), las cuales, tras ser desplegadas se encargan de la traducción de algunos protocolos a la trama TCP/UDP o simplemente de enviar la información a la nube.

Al ser un punto que congrega una gran cantidad de datos y capaz de dotar de inteligencia a los procesos industriales, las gateways industriales, han pasado a ser un objetivo bastante apetecible para los atacantes.

En la actualidad, existe una constante evolución en las tecnologías e implementaciones realizadas en los Sistemas de Control Industrial. Unas de las implementaciones más comunes para la mejora de las infraestructuras de sistemas industriales son la digitalización y el uso de la tecnología cloud. Por otra parte, el aumento de los protocolos de comunicación y los dispositivos IIoT (debido al crecimiento de la Industria 4.0) genera un gran volumen de tráfico difícil de controlar y securizar.

La red TETRA (Terrestrial Trunked Radio) es un estándar desarrollado en Europa en la década de 1990 por el ETSI (Instituto Europeo de Normas de Telecomunicaciones), cuyo surgimiento vino de la mano de la gestión de comunicaciones móviles para casos extremos, en los que la comunicación estándar vía telefónica podría no funcionar correctamente. Por lo tanto, puede considerarse como una red alternativa para que las comunicaciones con servicios de emergencia y seguridad estén siempre operativas. TETRA unifica diferentes alternativas de interfaces de radio digital para la comunicación y sirve como estándar para la construcción de redes móviles privadas o PMR (Private Mobile Radio).

Existen zonas donde el despliegue de una planta industrial requiere de comunicaciones satélite como las proporcionadas por la tecnología VSAT (Very-Small-Aperture Terminal). Esta tecnología permite el intercambio de información a través de una antena que se compone de diferentes terminales instalados en sitios recónditos con capacidad de conexión a un hub central, gracias a un satélite. Como es obvio, esta tecnología tiene un coste que no todas las empresas pueden permitirse, pero cubre necesidades de cobertura en lugares donde no hay otras opciones de comunicación. Este tipo de comunicaciones no sólo está extendido en la industria, sino que también es utilizado en ocasiones por entidades bancarias para realizar transacciones bancarias en cajeros automáticos. Este tipo de comunicaciones no son tan conocidas por muchos expertos del sector industrial y puede ser una buena oportunidad de tender un puente al conocimiento para que los lectores conozcan más las ventajas y desventajas de las comunicaciones VSAT.

La proliferación de incidentes de ciberseguridad en los entornos industriales ha originado una gran preocupación en los diferentes sectores existentes. Algunos de ellos, como el sector energía, están eligiendo el camino que se tomó en el sector banca con el framework de TIBER-EU. Además, muchos gobiernos están dotando de grandes partidas monetarias a sus organismos gubernamentales para que elaboren planes estratégicos donde se incluyan estos ejercicios.

La programación de los PLC es una parte fundamental en las fases iniciales cuando se construyen y diseñan las plantas industriales. Sobre dicho entorno, la compañía basará la totalidad de sus operaciones, con lo cual la configuración de estos controladores es un aspecto crítico. A la hora de programar estos dispositivos, existe una serie de pautas y buenas prácticas que aprovechan funcionalidades disponibles de forma nativa y que implican poco o ningún recurso a mayores de los que posee un programador de PLC, protegiendo al dispositivo de una forma sencilla y con un mínimo gasto de recursos.

Con el fin de incrementar el nivel de seguridad en las redes TO, actualmente existen soluciones que monitorizan las redes, dispositivos y configuraciones, buscando activamente anomalías en las mismas y posibles fallos de seguridad e intrusiones que pudieran llevarse a cabo. Sin embargo, existen otros tipos de ataques a SCI que se realizan en un plano completamente distinto, donde los sistemas de análisis de anomalías no pueden llegar. Se trata de ataques a los sensores analógicos.