Dado que la disponibilidad es siempre un punto crítico a tener en cuenta dentro de los entornos industriales, es necesario evitar los ataques que originan denegaciones de servicio y afectan a estos entornos. Las formas de originar una denegación de servicio pueden ser muy diversas, al igual que la forma de mitigar estos problemas. En este artículo se repasarán todos estos puntos, así como la manera en la que se pueden reducir los riesgos derivados de estos ataques.

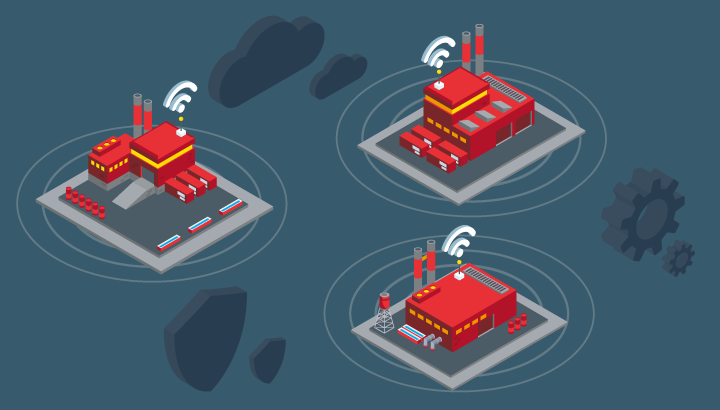

Los protocolos inalámbricos utilizados en entornos industriales para las comunicaciones entre dispositivos son numerosos y están muy extendidos, por lo que asegurar estas comunicaciones es vital para el buen funcionamiento de los procesos industriales. En este artículo veremos las ventajas de auditar las comunicaciones inalámbricas industriales y las desventajas que presenta no realizarlas.

La protección de las infraestructuras críticas y estratégicas de nuestro país, es una tarea que debe ser compartida por todos los agentes involucrados en un marco de colaboración público privada.

Los IDS, IPS y SIEM son equipamientos originalmente diseñador para entornos TI pero cuya adaptación a los entornos TO se ha visto obligada en los últimos años debido a una proliferación de los ataques sobre entornos industriales.

Después de haber analizado el porqué de un modelo de evaluación de capacidades de ciberseguridad en la primera entrada de esta serie dedicada al modelo C4V y de haber explicado cómo llevar a cabo una adecuada gestión de riesgos en la cadena de valor en la segunda, esta tercera entrada está dedicada a cómo realizar una evaluación sobre nosotros mismos.

La industria demanda cada vez más expertos en seguridad, y el mundo empresarial no es capaz de atajar la demanda por la falta de profesionales capacitados. Este no es un problema que afecte solo a España, sino que es algo que afecta a toda Europa y también a EE.UU. Pero ¿Qué es lo que se le pide a un experto en seguridad industrial?

Las tecnologías inalámbricas están cobrando más y más protagonismo en todos los ámbitos, incluido el industrial, que se ve influenciado por la inercia del resto de ámbitos donde el uso de comunicaciones inalámbricas está más extendido.

El protocolo SNMP, usado en la mayoría de los dispositivos industriales, ha pasado de un protocolo de intercambio de información referente a la configuración de los dispositivos, a un verdadero protocolo de control de configuraciones. Los fabricantes añaden demasiadas funcionalidades para SNMP en sus dispositivos. Estas funcionalidades muchas veces son desconocidas por los operadores, por lo que no le dan la suficiente importancia al bastionado de este protocolo.

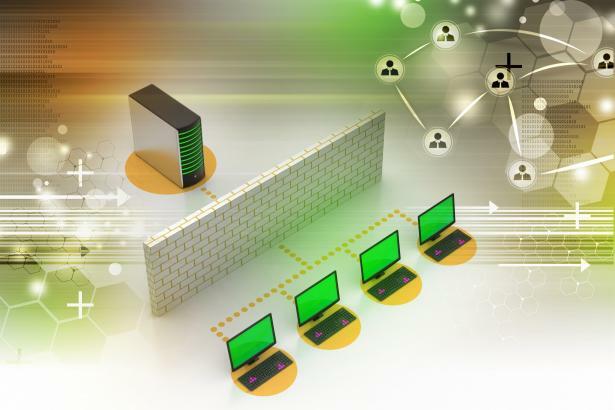

Las arquitecturas de redes de nuestros sistemas de control industrial no son tan estáticas como hace años. La adaptación a las nuevas normativas, o simplemente intentar mejorar la seguridad de nuestras redes industriales, crea la necesidad de introducir uno o varios cortafuegos dentro de nuestra red. Pensar en cambiar la arquitectura de red, IP de nuestros dispositivos, pruebas, etc., al introducir un nuevo cortafuegos, muchas veces lleva a la mala decisión de no instalarlo. Pero, ¿conocemos los cortafuegos transparentes y cómo estos pueden ser instalados con un impacto en nuestra red casi nulo? Estas soluciones han avanzado mucho en la industria y pueden ser un verdadero plus a nuestra seguridad.

La evolución de los sistemas industriales hacia una automatización casi completa implica nuevos retos en las comunicaciones. Nuevas funcionalidades adquiridas por el proceso, como el uso de relés digitales para gestión de las interrupciones de emergencia son transmitidas por la red de comunicaciones y ésta no puede fallar. Ante esta necesidad de tolerancia “cero” a fallo, la redundancia ofrecida por los protocolos HSR y PRP puede ser clave.