Corregidas vulnerabilidades en Joomla!, actualiza a la última versión

- Versiones de Joomla! de la 2.5.0 a la 3.9.19

Se ha publicado una nueva actualización de seguridad del gestor de contenidos Joomla! que soluciona varias vulnerabilidades que afectan a su núcleo (core).

Si la versión que tienes instalada se encuentra entre las citadas anteriormente, actualiza a la versión 3.9.20, que encontrarás en la web oficial de Joomla!, o bien desde el propio panel de administración del gestor de contenidos. En caso de contar con un proveedor externo, remítele esta información para que pueda aplicar estas actualizaciones de seguridad.

Sigue estos pasos:

En primer lugar, accede a la consola de administración. Por lo general, la ruta es http://MIDOMINIO/”alias_backend” (generalmente «administrator»).

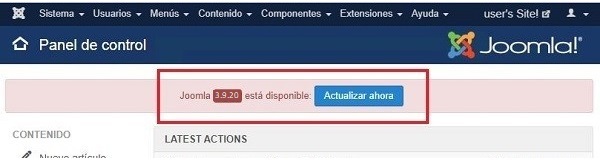

Una vez has accedido, el propio gestor te mostrará un aviso en un mensaje situado en la parte superior de la pantalla. En él se detalla la existencia de una nueva versión de Joomla! En este caso, la 3.9.20:

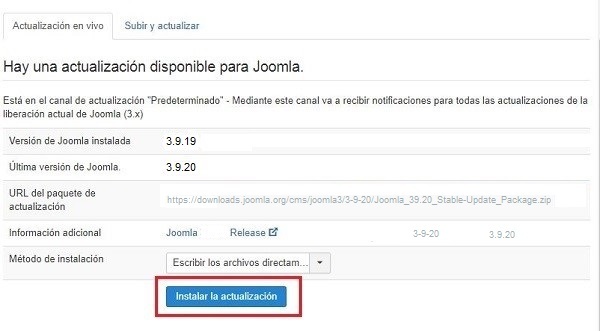

Al hacer clic sobre el botón «Actualizar ahora», pasarás a otra pantalla donde debes pulsar el botón «Instalar la actualización».

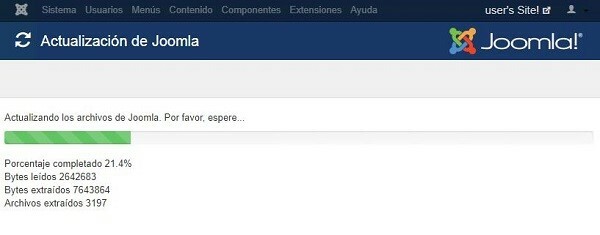

Esto iniciará el proceso de instalación:

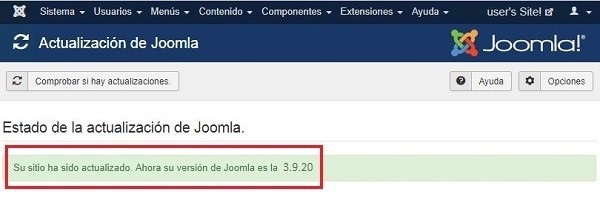

Una vez haya concluido dicho proceso, se mostrará el siguiente mensaje: «Su sitio ha sido actualizado. Ahora su versión de Joomla! es la 3.9.20». En este momento, el gestor de contenidos ya está actualizado a la última versión disponible.

Es importante proteger el gestor de contenidos para evitar que sea vulnerable. Sigue este checklist para evitar posibles ataques de ciberdelincuentes, algunos de ellos explicados en casos reales:

- ¿Humano o bot? Protege tu web con sistemas captcha

- Celebra el Día Mundial de las Contraseñas, la puerta de entrada a todos tus servicios

- Qué es una DMZ y cómo te puede ayudar a proteger tu empresa

- Historias reales: web segura cumpliendo la ley

- 5 razones para hacer copias de seguridad de tu web

¿Te gustaría estar a la última con la información de nuestros avisos? Anímate y suscríbete a nuestros boletines, al canal de Telegram @ProtegeTuEmpresa, al perfil de twitter @ProtegeEmpresa o síguenos en Facebook. Serás el primero en enterarte de los últimos avisos de seguridad para empresas. También ponemos a tu disposición una línea gratuita de ayuda en ciberseguridad

de INCIBE: 017.

Joomla! ha publicado una actualización del gestor de contenidos que corrige cinco vulnerabilidades:

- La ausencia de validación en las etiquetas de cabecera de los módulos “Artículos/Newsflash” y “Artículos/Categorías” que puede permitir ataques de tipo XSS (Cross-site scripting).

- Un fallo en los ajustes establecidos por defecto en la configuración global de filtrado de texto (textfilter) que permitiría a los usuarios invitados o no registrados introducir código HTML en la búsqueda.

- Un fallo en la validación de entrada en el módulo “tag option” que podría permitir la realización de ataques de tipo XSS.

- El uso de una versión anterior al módulo jQuery 3.50 que contiene vulnerabilidades de tipo XSS, que podrían ser utilizadas por un ciberdelincuente para ejecutar código remoto.

- Un fallo en la comprobación de los tokens de controles de seguridad en com_postinstall puede causar vulnerabilidades de tipo CSRF (Cross-site request forgery) o de falsificación de peticiones mediante la ejecución de código no autorizado.

Si aplica: tu soporte tecnológico puede consultar una solución más técnica el área de avisos del INCIBE-CERT.