Vulnerabilidad en SMBv3 afecta a Windows 10 y Windows Server

- Microsoft Windows 10 v1903 y v1909:

- Sistemas de 32 bits y 64 bits.

- Sistemas basados en ARM64.

- Microsoft Windows Server v1903 y v1909.

Microsoft ha publicado un boletín de seguridad informando sobre una vulnerabilidad en el protocolo Microsoft Server Message Block 3.1.1 «SMBv3» que podría permitir a un atacante ejecutar código malicioso, tanto en los dispositivos cliente, como en el servidor.

[Actualización 2020/03/13]

Microsoft ha publicado la actualización de seguridad que corrige la vulnerabilidad en todas las versiones y sistemas operativos afectados, por lo que se recomienda aplicarla cuanto antes. En caso de contar con actualizaciones automáticas puedes comprobar si ya ha sido aplicada, para ello sigue los siguientes pasos:

- Inicio > Configuración > Actualización y seguridad > Ver historial de actualizaciones

Se buscará la actualización con el identificador (KB4551762).

En caso de no estar instalada puedes forzar la actualización desde el menú «Actualización y seguridad» o descargarla manualmente desde el siguiente enlace:

Recuerda: en caso de haber deshabilitado el protocolo SMBv3 en el servidor de la empresa por medio de la instrucción de PoweShell, deberás volver a habilitarlo utilizando la última instrucción indicada en este apartado.

Hasta que se publique el parche de seguridad que corrija la vulnerabilidad, Microsoft recomienda deshabilitar el protocolo SMBv3 en el servidor. Para ello, se seguirán los siguientes pasos:

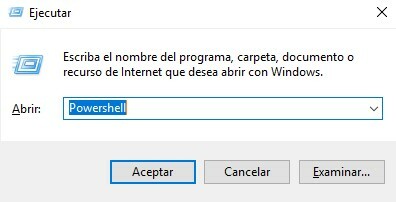

- Utilizar la combinación de teclas «Win + r», escribir «Powershell» y «Aceptar».

- Introducir la siguiente instrucción en la ventana de comandos:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 1 –Force

Una vez introducida la instrucción SMBv3 se habrá deshabilitado, no es necesario reiniciar el servidor.

Destacar que al deshabilitar SMBv3 en el servidor no afecta a los dispositivos cliente, estos podrían seguir siendo atacados. Para minimizar el riesgo desde Microsoft también recomiendan bloquear mediante el firewall de la empresa las conexiones TCP al puerto 445 que provengan de Internet, ya que este es el puerto utilizado por SMB para comunicarse. De esta manera, se evita que los ciberdelincuentes sean capaces de aprovechar la vulnerabilidad.

Desde Microsoft y Protege tu empresa recomendamos actualizar el parche de seguridad tan pronto como sea publicado por Microsoft, tanto en el servidor, como en los dispositivos cliente. Para estar al día de las notificaciones de seguridad puedes suscribirte a las alertas de seguridad de Microsoft.

Una vez se haya instalado el parche de seguridad se puede volver a habilitar SMBv3 ejecutando la siguiente instrucción en PowerShell:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 0 -Force

¿Te gustaría estar a la última con la información de nuestros avisos? Anímate y suscríbete a nuestros boletines o al perfil de twitter @ProtegeEmpresa y Facebook. Serás el primero en enterarte de los últimos avisos de seguridad para empresas. También ponemos a tu disposición una línea gratuita de ayuda en ciberseguridad: 017.

Se ha descubierto una vulnerabilidad en el protocolo SMBv3 de Microsoft, utilizado para compartir archivos, impresoras, etc., en la red de la organización.

Microsoft aún no ha publicado un parche que corrija la vulnerabilidad, pero ha indicado una serie de recomendaciones para mitigarla. Actualmente, no se conoce ningún grupo de ciberdelincuentes que esté aprovechándose de dicha vulnerabilidad, pero es recomendable aplicar las medidas de mitigación indicadas para minimizar el riesgo de que la vulnerabilidad sea aprovechada por ciberdelincuentes.

Además, se recomienda encarecidamente aplicar el parche de seguridad que corrija la vulnerabilidad, tanto en los dispositivos cliente, como en el servidor tan pronto como Microsoft lo haga público.

- Política de actualizaciones de software

- Minimiza los riesgos de un ataque: ¡actualiza el software!

- Buenas prácticas en el área de informática

- Utiliza los 5 sentidos para prevenir incidentes de ciberseguridad

- Evalúa los riesgos de tu empresa en tan solo 5 minutos

En caso de disponer de soporte tecnológico, el personal encargado puede consultar contenidos más técnicos a través del servicio de avisos de INCIBE-CERT.