El router, la defensa inicial de las comunicaciones de tu negocio

El router es la puerta de entrada de las conexiones exteriores de Internet a tu negocio. Este dispositivo, aunque parezca modesto, permite que te conectes con tus clientes y proveedores de forma rápida frente a otras formas de comunicación, pero también puede ser una fuente de incidentes de seguridad provocados por ciberdelincuentes.

Mantenerlo al día y configurarlo de forma segura es imprescindible para evitar problemas de seguridad que pueden afectar a los dispositivos de la red de tu empresa y la información que se gestiona, así como a la disponibilidad de los servicios en línea que ofrezcas o tengas contratados.

Puertos del router

Un puerto es el punto donde se realiza el intercambio de información entre un dispositivo y una página web, otro dispositivo o un servidor. Estas comunicaciones, realizadas a través de diversos protocolos como el HTTP (Hypertext Transfer Protocol), permiten poner en contacto a los dispositivos para que intercambien información sin dar lugar a equívoco.

El router tiene 65 536 puertos, dividiéndose según el uso predeterminado que tengan:

- Los usados por el propio sistema operativo.

- Los usados por aplicaciones y herramientas instaladas y que se configuran de forma automática.

- Los usados de forma privada y que son utilizados por una aplicación para conectarse a un servidor.

En la siguiente imagen se muestra cómo se ha abierto un puerto en un router para dar acceso desde Internet a un servidor web. El puerto público que se utiliza es el 80, ya que es el más habitual, y el router se encarga de redirigir las conexiones al puerto del servidor 35 080, ubicado en la IP 198.168.0.11.

Si los puertos permanecieran abiertos constantemente, y no fueran cerrados por la aplicación tras su uso, con un simple análisis desde el exterior quedarían bajo el radar de los ciberdelincuentes, que podrían aprovechar esta circunstancia para realizar acciones maliciosas. Debido a esto, no es conveniente abrir de forma manual los puertos si posteriormente no lo cerramos.

Identificar la información de la red

Para poder identificar posibles problemas que puedan producirse en la red, es importante conocer la siguiente información:

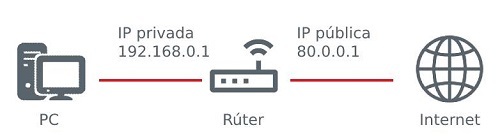

- Identificar el número de IP (protocolo de Internet); es decir, el número que identifica de forma inequívoca a un dispositivo dentro de una red, ya sea esta interna o externa. De forma general, al estar un dispositivo conectado a través de un router o punto de acceso, se asigna una IP privada (propia de la red interna), que difiere de la pública y es el identificador con el dispositivo que se identifica en Internet.

Para determinar la IP pública con la que se navega de forma pública, se puede acceder al panel de administración del router y buscar en el menú dónde se encuentra o se pueden utilizar herramientas en línea como Cuál es mi IP.

- Comprobar la situación de los puertos para conocer los puertos abiertos al exterior que puedan poner en riesgo la seguridad de la red local o de los dispositivos conectados a la misma. Dentro de este tipo de herramientas destaca la proporcionada por la Asociación de Internautas, que comprueba los puertos usados por los protocolos más comunes.

Amenazas y riesgos de tener un router no securizado

Un router que no está debidamente configurado o cuyo firmware o software esté desactualizado, puede verse afectado por diferentes ataques que aprovechen las vulnerabilidades del dispositivo. Entre estas amenazas y riesgos destacan:

- Secuestro de DNS o DNS Hijacking: consiste en interceptar las peticiones de direccionamiento del navegador y redirigir a la víctima hacia una página web ilegítima y potencialmente dañina, diferente a la que se quiere visitar.

- IP spoofing: consiste en intercambiar paquetes con una dirección IP de origen falsa, con el fin de hacerse pasar por otro dispositivo con la finalidad de robar la información intercambiada.

- Ataques de denegación de servicio (DoS): ataque dirigido contra el router provocando que este no pueda atender las solicitudes que recibe, ocasionando de este modo la caída del servicio o ralentización de la navegación.

- Infección del router por una botnet: esto se produce en routers vulnerables que han sido infectados por este tipo de malware.

- Envenenamiento de DNS o DNS poisoning: este ataque consiste en modificar los registros en los que se resuelven las direcciones de Internet, redirigiendo a la víctima hacia una página diferente a la que desea visitar.

- Ataques persistentes que explotan vulnerabilidades no corregidas en el software o firmware del router o en los protocolos usados por el mismo, como por ejemplo, Universal Plug and Play (UPnP).

Consejos prácticos

Realizar una serie de configuraciones ayudará a mejorar la seguridad de este dispositivo, como se indica en la guía Seguridad en redes wifi: una guía de aproximación para el empresario, y con ello, la seguridad de la empresa, ya que se trata de la primera barrera que pueden encontrarse los ciberdelincuentes al tratar de acceder a nuestra red. Por ello, se recomienda:

- Mantener actualizado el software y firmware del dispositivo a la última versión disponible.

- Usar el nivel de cifrado de la red WPA2 o WPA3, si es posible.

- Si está habilitado el uso del wifi en la red de la empresa, cambiar el SSID o identificador de la red establecido por defecto por otro diferente.

- Cambiar las credenciales predefinidas por defecto (usuario y contraseña) en el router por otras diferentes. De esta manera, se reducirá el riesgo de que alguien que haya accedido a la red interna pueda acceder al panel de administración. También es conveniente desactivar el acceso remoto al router o modificar la IP de la puerta de enlace predeterminada.

- Crear una red exclusiva para los usuarios y visitantes de la empresa. De esta manera, no interferirán con los dispositivos de trabajo. Además, resulta conveniente establecer un tiempo máximo de conexión y un ancho de banda.

- Crear listas negras para bloquear el acceso a webs prohibidas y listas blancas para aquellas webs a las que esté permitido el acceso.

- Deshabilitar las opciones de Universal Plug and Play y WPS, ya que pueden ser aprovechadas para acceder a red inalámbrica sin autenticarse dentro de la misma.

- Establecer un filtrado de equipos por MAC. De esta manera, solo los equipos cuyo identificador coincida con los incluidos en la lista de dispositivos permitidos podrán conectarse a la red. También se pueden incluir periodos temporales en los que los dispositivos se pueden conectar a la red.

Si tienes dudas, llama al 017, la Línea de Ayuda en Ciberseguridad de INCIBE. Expertos en la materia resolverán cualquier conflicto relacionado con el uso de la tecnología y los dispositivos conectados.