Acceso seguro remoto en SCI

Introducción a los accesos remotos a SCI

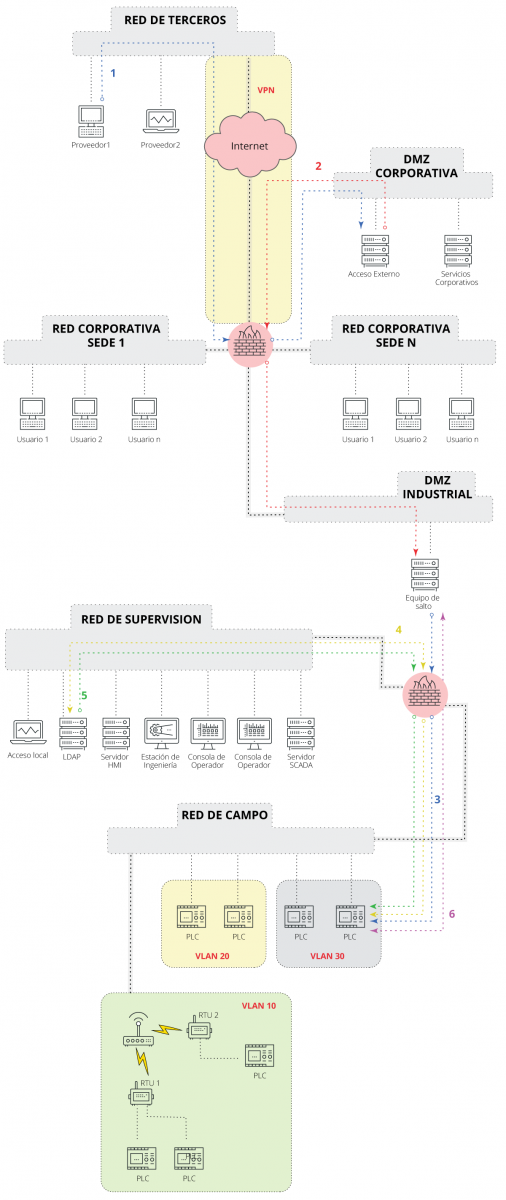

Los accesos remotos a los sistemas TO actualmente son algo habitual, especialmente impulsados por aplicaciones de industria 4.0, aunque no aplican únicamente a estos casos. Cada vez son más las compañías que contratan el desarrollo, montaje y puesta en marcha de nuevas máquinas que requieren de un acceso remoto para que el proveedor pueda dar el soporte técnico acordado en el contrato. Para los clientes, estos accesos son un punto de entrada a su red, por lo que deben de buscar que sean lo más seguros posible y que solamente sean utilizados cuando sea estrictamente necesario.

Con el constante crecimiento de los ataques a infraestructuras críticas, resulta de vital importancia asegurar las redes y sistemas que las componen. Para evitar este tipo de situaciones, el método establecido en las guías de buenas prácticas define un aislamiento directo entre las redes TI y TO, por lo que para acceder a una red desde la otra, o desde una externa a la empresarial, sería necesario llevar un estricto control de dichas comunicaciones. Esto ya se comentó en la “Guía de acceso seguro a los dispositivos de campo”.

A lo largo de los años, esta práctica se ha realizado de forma insegura y no controlada. Algunos de los errores de configuración y malas prácticas más comunes que podemos encontrar en cualquier empresa industrial son:

- Configurar una red plana, en la que están incluidos todos los dispositivos de la empresa, sin ningún tipo de segregación en VLAN que separe los equipos por niveles de criticidad o de funcionalidad. Esto permite que cualquier acceso malicioso pueda propagarse a todos los equipos.

- No configurar un aislamiento entre redes TI y TO, lo que supondría que, si un equipo de TI es infectado con un malware, este puede propagarse hacia los sistemas de TO sin ningún impedimento.

- Conexión directa a Internet de los dispositivos propios de SCI, lo que los expone a ataques y acceso no deseados.

- Contraseñas por defecto para el acceso remoto a dispositivos.

- Utilizar soluciones de accesos remotos de terceros, ya que, pese a su facilidad de uso y practicidad, se pierde completamente el control sobre quién accede a qué y de qué manera.

Métodos de accesos remotos a TO

Existen varios métodos para acceder de forma remota a los sistemas ubicados en una planta. Algunos ejemplos son los siguientes:

- Acceso directo a la red industrial: la forma más sencilla de dar acceso desde el exterior a la red industrial es mediante un acceso directo. Para las empresas industriales no concienciadas en seguridad, ésta práctica suele ser la más extendida. En estos casos, la red industrial forma parte de la red corporativa, sin limitación en las comunicaciones. Si el nivel de concienciación es más elevado, entonces las redes estarán separadas y se gestionarán los accesos mediante reglas de cortafuegos. Para poder decir que la conexión es segura, dichas reglas deberán ser de extremo a extremo, es decir, no se debe hacer uso de rangos IP para los equipos de origen y destino de las comunicaciones. De esta manera, aunque un atacante consiga infiltrarse en la red TI, no será capaz de acceder a los sistemas de control al no existir en el cortafuegos una regla específica que permita dicho acceso. Por otra parte, a los externos se les proporcionaría un acceso a la red corporativa de la organización mediante el uso de una VPN, la cual le asignaría una IP dentro del rango empresarial. Unos ejemplos de reglas específicas de extremo a extremo serían:

- Operador 1 ➔ red industrial ➔ permitido;

- Historiador réplica ➔ historiador ➔ permitido;

- Red corporativa ➔ red industrial ➔ denegado;

- Internet ➔ red corporativa ➔ permitido;

- Internet ➔ red industrial ➔ denegado.

- Uso de un equipo de salto: en esta solución, los usuarios corporativos que deseen acceder a los sistemas de control deberán, en primer lugar, acceder a un equipo de salto situado en la DMZ TO, que dispone de acceso directo a los sistemas SCI y que contendrá todas las herramientas de trabajo y programas necesarios para la labor del empleado que establece la comunicación. Los externos deberán entrar previamente a la red empresarial mediante el uso de la VPN a través de un equipo específico de accesos remotos, situado en la DMZ TI. Una vez dentro de la red corporativa, accederán al equipo de salto situado en la DMZ TO, de la misma manera que un empleado de la organización lo haría. Existen varias soluciones comerciales que proporcionan y permiten controlar este tipo de accesos. Las más extendidas son las soluciones Virtual Desktop de Citrix u Horizon de VMware.

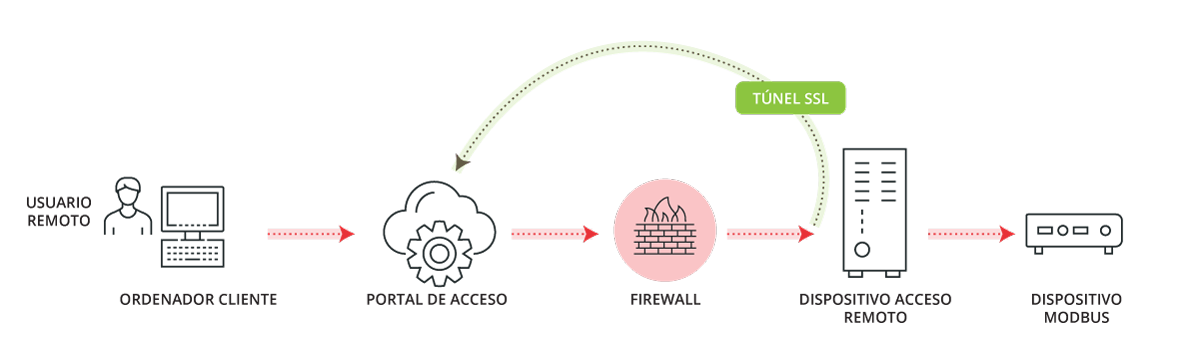

- Esquema de un acceso a equipo de salto desde una red externa. Fuente: INCIBE-CERT. -

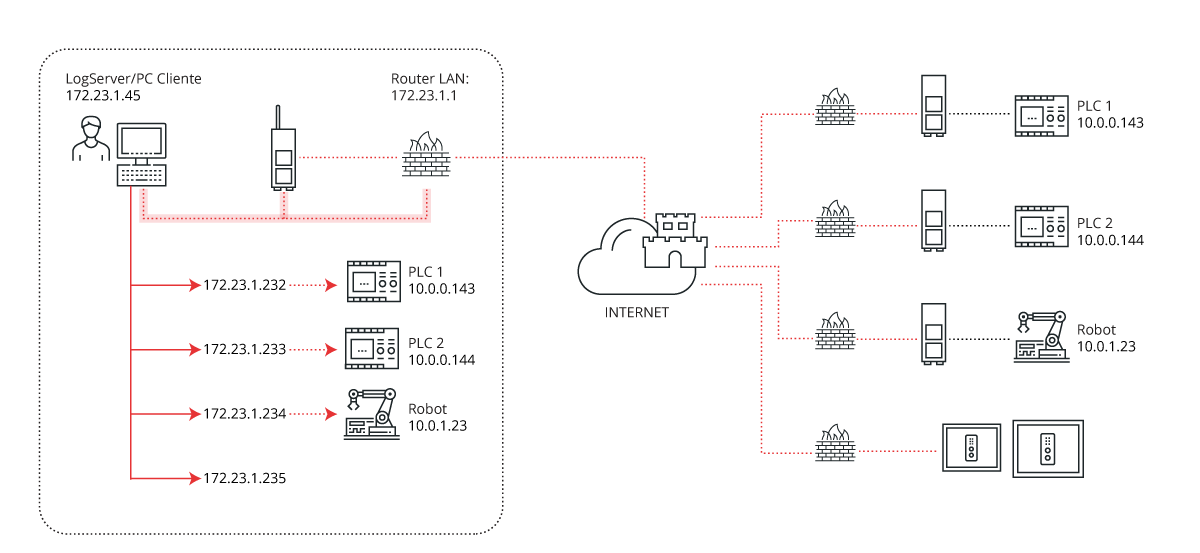

- Solución específica de accesos remotos: existen equipos y soluciones específicas que proporcionan accesos remotos a TO de manera segura. Se trata de soluciones que incluyen elementos hardware y/o software que permiten controlar qué puertos y aplicaciones se exponen hacia la red externa y qué usuarios pueden acceder a ellas. Entre todas las soluciones existen dos métodos de funcionamiento extendidos: el primero está basado en un dispositivo hardware, ofrecido por fabricantes como Ixon o Secomea. Por otro lado, se encuentra el método basado en software, como la solución OTAccess de Bayshore. Además, todas ellas tienen en común el establecimiento de un túnel, ya sea TLS o encapsulando el tráfico mediante HTTPS, entre el cliente que se quiere conectar y el equipo remoto de la solución. Dicho túnel se crearía en sentido cliente-solución, por lo que para controlar estas comunicaciones en el firewall no sería necesario permitir conexiones entrantes, sino una sola conexión saliente a través de un puerto, habitualmente 443.

- Solución de acceso remoto basada en portal web. Fuente: Bayshore. -

- Solución de acceso remoto basada en comunicaciones entre hardware. Fuente: Secomea. -

Comparación de los diferentes métodos

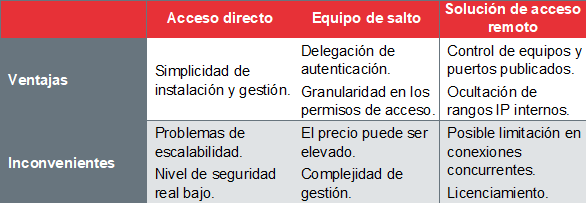

Como se ha podido apreciar en el punto anterior, existen varias formas de acceder de forma remota a los sistemas de control. Algunos son más seguros que otros, pero, al mismo tiempo, resultan más complejos de implementar y desplegar. Siempre debemos partir de la premisa de que los accesos remotos de forma directa a sistemas de control están desaconsejados en todas las guías de buenas prácticas y normativas, dado que las redes externas se consideran entornos inseguros, por lo que cualquier medida que se adopte va a resultar beneficiosa para la seguridad de la organización.

La utilización de un cortafuegos mejora la situación, pero, aun así, no es una solución escalable, puesto que habría que establecer reglas específicas para cada uso y para cada conexión. A nivel de despliegue, es el método menos complejo, el más inmediato y el más económico, puesto que únicamente se requiere de un cortafuegos que separe las redes TI y TO.

Por otro lado, el uso de un equipo de salto proporciona un control de los accesos y una granularidad (parametrización a bajo nivel, es decir, capacidad de diferenciar los accesos y funciones dependiendo del usuario y rol) elevados, que se ven incrementados al combinarse con el uso de un RADIUS o LDAP para la autenticación de usuarios y segregación de roles. Sin embargo, su implementación es compleja y el mantenimiento costoso, sobre todo desde el punto de vista del licenciamiento de las soluciones, ya que se hace en función de usuarios y de sistemas accedidos, que puede ser considerablemente alto.

Finalmente, las soluciones comerciales de acceso remoto permiten prácticamente la misma granularidad y control que el uso de un equipo de salto, todo ello sin necesidad de conocimientos avanzados en redes. Además, no sería necesaria la apertura en el cortafuegos de conexiones entrantes a la red TO, puesto que el tunelizado se establece en sentido saliente y a través de un único puerto a un destino conocido. Sin embargo, en algunos casos existen limitaciones en el número de conexiones y usuarios activos que se pueden establecer y configurar, puesto que estos parámetros suelen estar limitados a nivel de licenciamiento. Además, para establecer el túnel desde el exterior es necesario el acceso a través de un servidor web, que en algún caso no es posible establecer su ubicación dentro de la compañía, sino que debe situarse en la nube del fabricante, por lo que se perdería cierto control sobre el sistema de acceso remoto.

- Resumen de soluciones. -

Conclusiones

Los accesos remotos en TO son cada vez más frecuentes y necesarios, sin embargo, no debemos olvidar que se trata de equipos con nivel de seguridad mucho más inferior de lo que podemos encontrar en entornos TI, por lo que es imprescindible realizar un trabajo adecuado para elevar los niveles de ciberseguridad en los mismos.

En este artículo hemos presentado algunos de los métodos más comunes para implementar y desplegar estos accesos de manera segura. Tal y como se ha podido ver, es relativamente sencillo implementar una de dichas soluciones, por lo que las organizaciones y empresas deberían empezar a considerar cual es la que mejor se adapta a sus casos de uso y llevarla a cabo.