Hive: acciones de respuesta y recuperación

El ransomware Hive, detectado por primera vez en junio de 2021, se ha consolidado rápidamente como uno de los más dañinos de su generación. A lo largo de su existencia, logró poner en jaque a más de 1.300 empresas de distintos sectores en 80 países diferentes, obteniendo entre 100 y 300 millones de dólares por concepto de rescate (variando según la fuente consultada).

- Países infectados por Hive. Fuente. -

Durante el periodo activo de 2021 a 2022, Hive apuntó a sectores esenciales, como las instalaciones gubernamentales, los sistemas de comunicación, la manufactura crítica y, de manera particularmente alarmante, al sector salud.

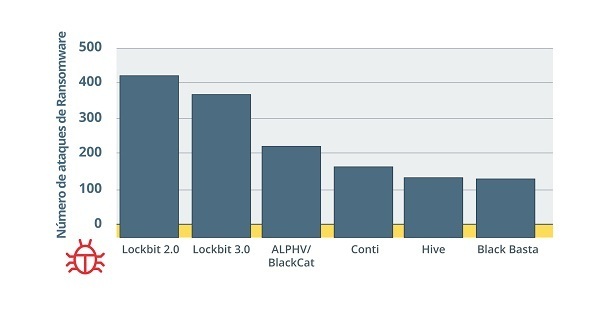

- Campañas de ataques de ransomware más fructíferos en 2022. Fuente. -

El 26 de enero de 2023, el director del FBI anunció el desmantelamiento exitoso de la red detrás de Hive, tras una investigación internacional en la que colaboró la Policía Nacional. Esta acción no solo representó un alivio para las empresas afectadas, sino que también demostró la capacidad de las autoridades para contrarrestar ciberamenazas de gran magnitud.

Características

Motivación

Hive se caracteriza por haber operado bajo un modelo de ransomware como servicio (RaaS). Esto implicaba que los desarrolladores se encargaban de crear y mantener el malware, mientras que los afiliados llevaban a cabo los ataques.

Además de su capacidad de infiltración, Hive introdujo otra amenaza: HiveLeaks, un portal web donde exponer los datos exfiltrados. En un intento de doble extorsión, los atacantes amenazaban con liberar datos confidenciales en esta plataforma si no se cumplían sus demandas de rescate. Esto no solo puso en riesgo la información financiera, sino también los datos personales y la propiedad intelectual de las empresas.

Durante los casi dos años de actividad, los desarrolladores de Hive produjeron 6 versiones diferenciadas, de las cuales la versión v5 fue la que más evolutivos presentó. El ransomware fue diseñado para ser principalmente compatible con Windows, aunque presenta una arquitectura multiplataforma. Esto se logró con la elección de lenguajes como GO (por ejemplo v3) o Rust (por ejemplo v5) que ofrecen la posibilidad de compilar código para múltiples plataformas, técnica conocida como cross-compilation o compilación cruzada. Además, estos lenguajes consolidan todas las dependencias en un solo binario ejecutable, y permite el uso de rutinas concurrentes para facilitar el cifrado de archivos.

- Variantes del ransomware Hive. Fuente. -

Infección y propagación

Sus métodos de infiltración en los sistemas fueron variados y perfeccionados a lo largo de las diferentes versiones: desde el aprovechamiento de conexiones remotas no seguras (como RDP y VPN), pasando por la distribución de correos electrónicos maliciosos. Pero, además, utilizó la explotación de vulnerabilidades específicas en sistemas ampliamente utilizados:

- Microsoft Exchange: el indicador inicial de compromiso, que puso a los investigadores sobre la pista de Hive, fue la explotación exitosa de Microsoft Exchange (versiones 2013, 2016 y 2019) a través de las vulnerabilidades agrupadas bajo el nombre de "ProxyShell". Descubiertas en agosto de 2021, las vulnerabilidades de ProxyShell permiten la Ejecución Remota de Código (RCE). Esta amenaza incorpora tres CVE de seguridad distintos:

- CVE-2021-34473 (Code Execution)

- CVE-2021-34523 (Elevation of Privilege)

- CVE-2021-31207 (Security Feature Bypass)

- FortiOS: También se ha informado que Hive explotó otra vulnerabilidad crítica del sistema FortiOS (versiones 6.4.0, 6.2.0 a 6.2.3, 6.0.9 y posteriores), pudiendo eludir la Autenticación Multi-Factor (MFA) en el VPN SSL. Esto les permitió acceder sin requerir un segundo factor de autenticación, conocido como FortiToken:

- CVE-2020-12812 (Security Feature Bypass)

La operación del ataque dependerá de la versión del mismo. En este artículo nos centramos en la versión 5. Aunque también existen otros informes públicos relativos a otras versiones, como la 3.

Una vez obtenido el acceso inicial, el atacante ejecuta comandos PowerShell para descargar binarios maliciosos de su servidor de Comando y Control (C2) utilizando el framework Cobalt Strike. El malware se descarga directamente en la memoria del host y se ejecuta mediante el cmdlet Invoke-Expression de PowerShell. Los adversarios establecen persistencia creando un nuevo usuario llamado "user" y agregando este nuevo usuario a los grupos "Remote Desktop User" y "Administrators".

Utilizando los permisos del sistema, el atacante invoca Mimikatz, una herramienta conocida para volcar credenciales. Tras obtener el hash NTLM del administrador del dominio, el atacante puede usar un ataque de tipo "Pass-The-Hash" para tomar control de la cuenta de administrador del dominio sin necesidad de descifrar la contraseña. Una vez dentro de la red, el atacante realiza actividades de descubrimiento, buscando archivos que contengan la cadena "password" en sus nombres y recolecta direcciones IP y nombres de dispositivos para ampliar la propagación.

- Ejecución de ataque Pass-The-Hash a través de Mimikatz. Fuente. -

Finalmente, se despliega un proceso que cifra archivos en toda la organización, dejando una nota de rescate para las víctimas.

Evasión de la detección y la recuperación

Antes de comenzar el proceso de cifrado, Hive realiza varias acciones para asegurar un cifrado efectivo:

- Finaliza servicios y procesos específicos: identifica y termina una variedad de procesos y servicios que están directamente relacionados con la seguridad, respaldo, administración de bases de datos y otras aplicaciones que podrían prevenir o interrumpir el cifrado. Por ejemplo, servicios asociados con software antivirus, soluciones de respaldo y bases de datos en ejecución pueden ser interrumpidos para asegurar un cifrado ininterrumpido de archivos importantes, ya que cuenta con funciones de anti-análisis, como el API NtTerminateProcess, que termina el proceso para frustrar intentos de análisis.

- Deshabilita y altera servicios de seguridad: realiza cambios en la configuración del sistema para neutralizar las herramientas de seguridad que podrían detectarlo. Un ejemplo es la desactivación de Windows Defender mediante cambios en el registro, o detener servicios específicos asociados con otras soluciones de seguridad. Estas acciones buscan crear un ambiente en el que el ransomware pueda operar sin ser detectado ni interrumpido por medidas de seguridad.

- Elimina las copias de seguridad: ejecuta comandos que eliminan las shadow copies del sistema. Estas copias son versiones de respaldo de archivos o volúmenes que Windows crea automáticamente. Al eliminarlas, Hive impide que las víctimas utilicen estas copias para restaurar sus archivos cifrados. Adicionalmente, Hive puede realizar cambios en las políticas de arranque para dificultar la recuperación de la máquina en caso de que se intente reiniciar o restaurar a un estado anterior.

Elimina y altera registros: después de llevar a cabo sus actividades maliciosas, el ransomware busca eliminar o alterar registros de eventos del sistema para complicar el proceso de investigación forense y el análisis post-infección. Hive ejecuta comandos específicos para limpiar registros de eventos en Windows, como:

Cifrado

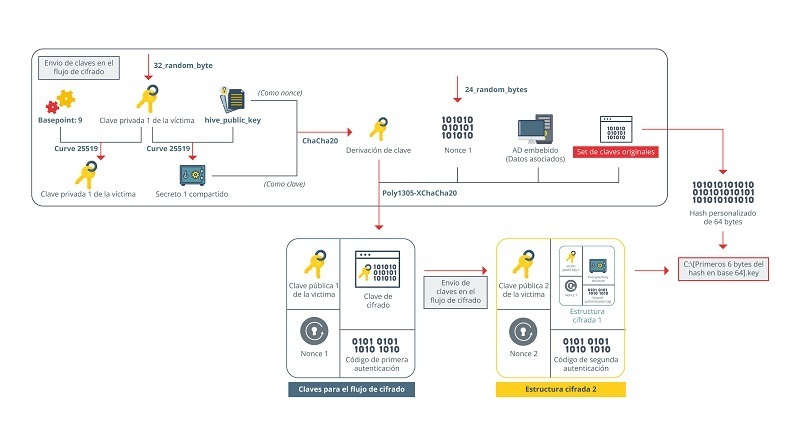

A diferencia de otras variantes, en el lenguaje de programación Rust, el atacante tiene que proporcionar credenciales a través de la línea de comandos, pudiendo especificar opciones de cifrado, como la elección entre archivos locales y compartidos remotamente. Esta variante emplea algoritmos avanzados, como Elliptic Curve Diffie-Hellmann (ECDH) con Curve25519 y XChaCha20-Poly1305. Por último, la variante tiene una lista definida de extensiones de archivo que excluye del cifrado, lo que podría indicar una estrategia enfocada en tipos específicos de datos.

Estas técnicas avanzadas y adaptaciones evidencian la constante evolución de las amenazas y la necesidad de soluciones de seguridad igualmente evolucionadas.

- Esquema de cifrado de Hive v5. Fuente. -

Respuesta y desinfección

Las vulnerabilidades críticas que afectaron a Microsoft Exchange CVE-2021-34473 y CVE-2021-34523 fueron parcheadas en abril de 2021 con la actualización KB5001779, mientras que la CVE-2021-31207 fue corregida en mayo con el parche KB5003435. La vulnerabilidad CVE-2020-12812 de FortiOS también fue rápidamente resuelta con un upgrade.

En el caso de requerir una desinfección del sistema, en la plataforma NoMoreRansom puede encontrarse un procedimiento de recuperación para las versiones 1 a 4 publicado por la agencia de seguridad de Corea.

En el caso de la versión v5, existe una prueba de concepto open-source , creada por el analista reecdeep, que puede ayudar a los usuarios. La aproximación que sigue consiste en leer el 'nonce' (una semilla aleatoria de un solo uso) de cada ronda de cifrado, generando un diccionario de posibles claves. A través de una combinación específica de bytes y comparaciones con el keystream, se identifica la clave privada necesaria para el descifrado del archivo.

A continuación, resumimos las etapas del proceso:

- Preparación del entorno de descifrado:

- Dirígete a la carpeta HiveRansomwareV5-keystream_decryptor, descarga el proyecto de Visual Studio 2017, y compílalo.

- Generación del diccionario:

Selecciona la opción "1" en el programa. Esta opción debe elegirse primero, ya que permite crear un diccionario de bytes personalizados para el procesador de tu PC. Es importante realizar este paso en la máquina cifrada para obtener valores que coincidan con su keystream.

- Generación de diccionario. Fuente. -

- Si la opción anterior no funciona, genera tu propio diccionario ejecutando el malware en el depurador (en el PC infectado) hasta que finalice la generación de la clave en texto claro y guarda el contenido de la memoria que contiene dicha clave. Posteriormente, puedes validar tu diccionario utilizando la opción "3".

- Ejecución del descifrado:

- Una vez que tengas el diccionario correcto, se puede ejecutar la opción "2", incluso en computadoras más potentes para reducir el tiempo necesario para descifrar las combinaciones de bytes.

- Para ejecutar correctamente la opción 2, es necesario extraer la clave pública. Dado que no todos los ejemplos de Hive son idénticos, extraer esta clave universalmente puede ser un desafío. Sin embargo, una forma conocida de hacerlo es estableciendo un punto de interrupción después de la creación del nonce y localizar dónde se revela la clave pública durante la ejecución del malware.

- Pruebas y validación:

- Para probar la herramienta de descifrado, se han proporcionado archivos en la carpeta dummy_data_PoC. Utiliza estos archivos para comprobar el funcionamiento de la herramienta.

Conclusiones

El análisis de Hive v5 nos lleva a una serie de conclusiones esenciales sobre el estado actual del panorama de ciberamenazas ransomware y las implicaciones futuras para la comunidad de ciberseguridad:

- Evolución constante de las amenazas: Hive demuestra con sus técnicas avanzadas, desde el desarrollo de malware multiplataforma al empleo de algoritmos de cifrado, como ECDH con Curve25519 y XChaCha20-Poly1305, la evolución hacia criptomalware más sofisticados.

- Importancia de la investigación: el descifrado de archivos, aunque es un proceso complicado, es posible con suficiente investigación y entendimiento del ransomware. La comunidad de ciberseguridad ha demostrado una vez más su capacidad para adaptarse y enfrentar amenazas emergentes, lo que subraya la importancia del trabajo colaborativo y la continua inversión en investigación y desarrollo.

- Colaboración policial: la colaboración policial en la persecución del cibercrimen es vital debido a la naturaleza transfronteriza de los ciberdelitos. Esta colaboración, como en el caso de Hive, facilita el intercambio de inteligencia, la combinación de recursos y capacidades, y permite respuestas rápidas y coordinadas ante amenazas emergentes.

- Necesidad de preparación y educación: a medida que las amenazas se vuelven más sofisticadas, la educación y la formación en ciberseguridad se vuelven aún más cruciales. Las organizaciones y los individuos deben estar equipados con las herramientas y el conocimiento adecuados para identificar y responder a las amenazas. La respuesta preventiva y proactiva es fundamental.