Familias ransomware: acciones de respuesta y recuperación

Publicado el 04/01/2024, por

INCIBE (INCIBE)

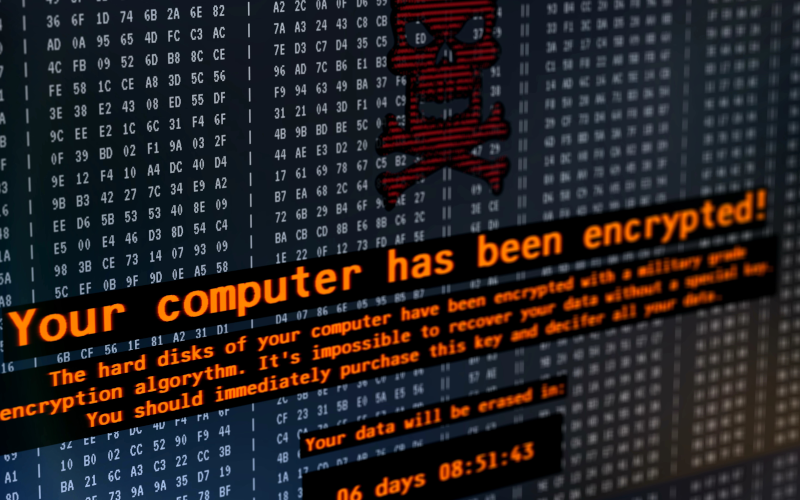

El ransomware, una de las principales amenazas de ciberseguridad en el panorama actual, permite a los delincuentes secuestrar datos y demandar rescates. Aunque hay diversas familias y variantes, algunas son especialmente destructivas. Estos ciberdelincuentes han refinado sus métodos, utilizando desde extorsiones complejas hasta programas tipo "bug bounty". Frente a estos desafíos, exploraremos herramientas y estrategias para recuperarnos y defendernos de tales ataques.