Campaña de phishing suplantando a servicios de paquetería

Cualquier empleado, autónomo o empresa que reciba un correo suplantando a DHL como el descrito a continuación.

[ACTUALIZACIÓN 02/12/2021] Cualquier empleado, autónomo o empresa que reciba un correo suplantando a SEUR como el descrito a continuación.

Recientemente se ha detectado una campaña de phishing suplantando a la empresa de paquetería DHL a través del correo electrónico.

En la campaña detectada el email tiene como asunto “Tu paquete ha llegado a la oficina de correos”. En el cuerpo del correo el mensaje informa de que hace falta realizar un pago para poder recibir el paquete.

[ACTUALIZACIÓN 02/12/2021] Se ha detectado una campaña de phishing suplantando a la empresa de paquetería SEUR mediante el correo electrónico.

En esta campaña, el correo electrónico tiene como asunto [sic] “Recordatorio: [Alerta de envio] : Su envío esta en camino. Pedido: DTXXXXXXXXXXES” (siendo las X números), aunque este podría variar. En el cuerpo del mensaje, que indica ha sido generado automáticamente, se solicita un pago por costes de aduanas impagados.

Como en cualquier otro caso de phishing, extrema las precauciones y avisa a tus empleados para que estén alerta de los emails de origen sospechoso que reciban, especialmente si contienen archivos adjuntos o, como en este caso, enlaces externos a páginas de inicio de sesión.

Como pautas generales, para evitar ser víctima de fraudes de este tipo, se recomienda:

- No abrir correos de usuarios desconocidos o que no haya solicitado; hay que eliminarlos directamente.

- Prestar atención al contenido del correo. Si procede de una entidad legítima, nunca contendrá enlaces a su página de inicio de sesión o documentos adjuntos.

- No contestar en ningún caso a estos correos.

- Tener precaución al seguir enlaces o descargar ficheros adjuntos en correos electrónicos, SMS, mensajes en WhatsApp o redes sociales, aunque sean de contactos conocidos.

- Tener siempre actualizado el sistema operativo y el antivirus. En el caso del antivirus, comprobar que está activo.

- Asegúrate de que las cuentas de usuario de tus empleados utilizan contraseñas robustas y sin permisos de administrador.

Además, para prevenir y reforzar estos consejos es importante realizar acciones de concienciación en ciberseguridad entre los empleados:

- Ingeniería social: técnicas utilizadas por los ciberdelincuentes y cómo protegerse

- ¿Dudas sobre la legitimidad de un correo? Aprende a identificarlos

- Busca otro al que engañar, yo no voy a picar

- Historias reales: el ciberdelincuente le «pescó» por su falta de formación

- Phishing: no muerdas el anzuelo.

¿Te gustaría estar a la última con la información de nuestros avisos? Anímate y suscríbete a nuestros boletines, al canal de Telegram @ProtegeTuEmpresa, al perfil de Twitter @ProtegeEmpresa o síguenos en Facebook. Serás el primero en enterarte de los últimos avisos de seguridad para empresas. También ponemos a tu disposición la Línea gratuita de Ayuda en Ciberseguridad de INCIBE, 017, y los canales de chat de WhatsApp (900 116 117) y Telegram (@INCIBE017), o el formulario web.

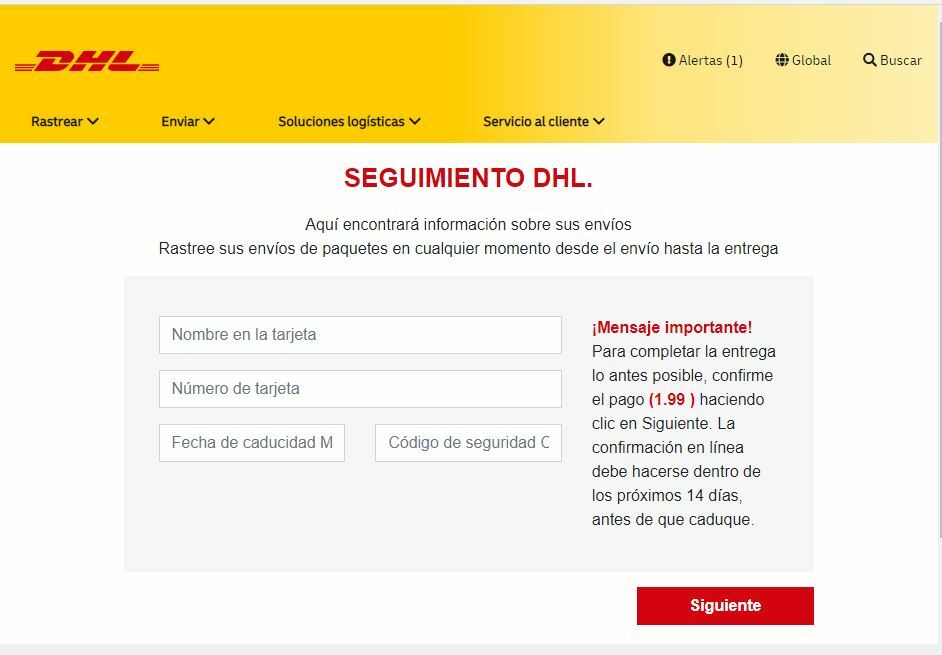

El correo electrónico fraudulento suplantando a DHL solicita al usuario el pago de 1,99€ para poder finalizar la entrega.

Al pulsar sobre el botón de “PAGO”, lleva a una página fraudulenta suplantando a DHL donde solicitan los datos para tramitar el pago.

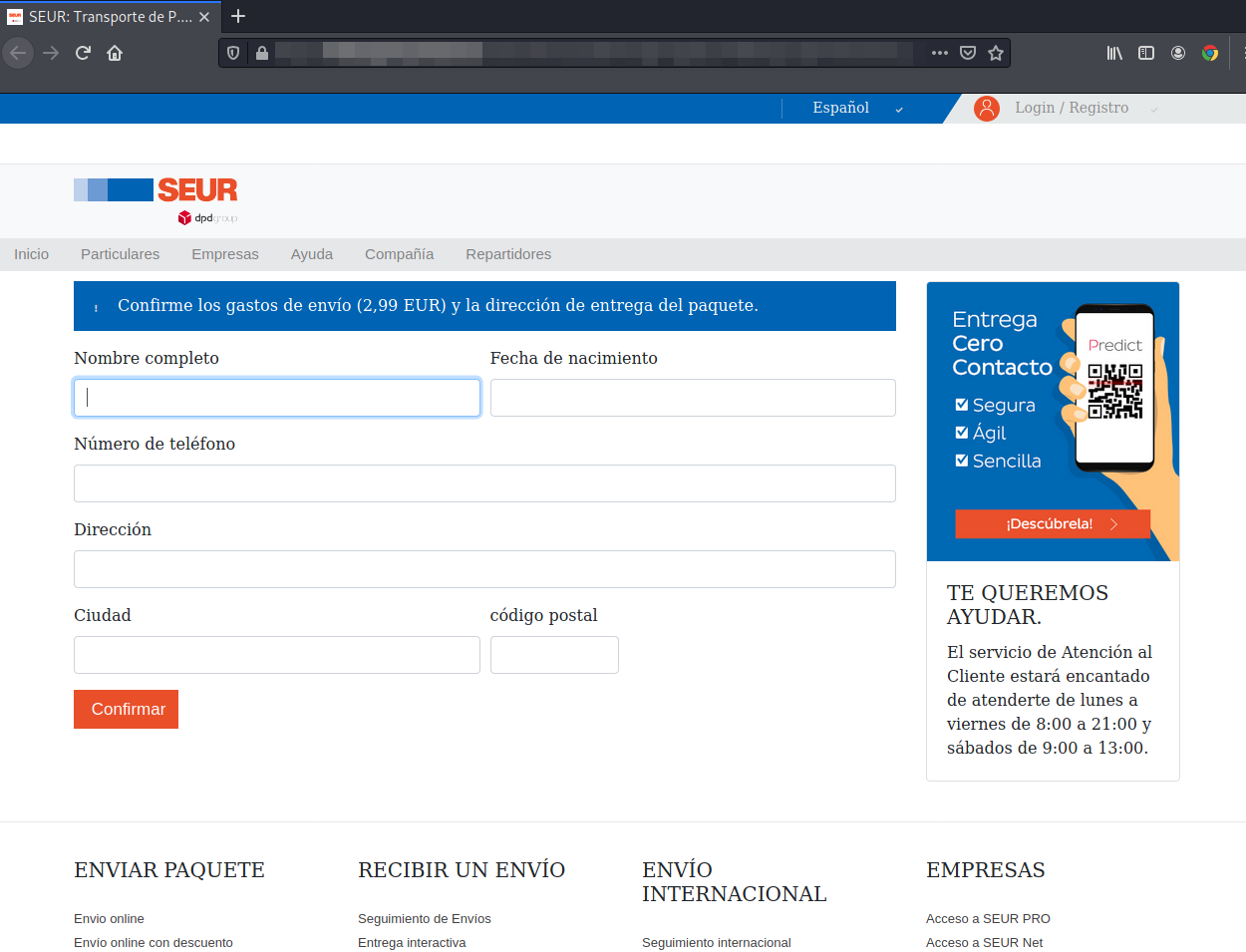

[ACTUALIZACIÓN 02/12/2021] En el cuerpo del correo electrónico fraudulento suplantando a SEUR se solicita un pago de 2,99€ por supuestos costes de aduanas impagados, para poder realizar la entrega demorada por este motivo. El texto, que contiene errores ortográficos y gramaticales, alude a la dificultad para realizar entregas en la comunidad por la situación excepcional del —COVID-19.

Una vez pulsado en “Haga clic aquí”, redirigirá a una web fraudulenta con aspecto parecido a la de la entidad suplantada, la cual solicita nombre, fecha de nacimiento, número de teléfono, dirección, ciudad y código postal.

Una vez pulsado en “Haga clic aquí”, redirigirá a una web fraudulenta con aspecto parecido a la de la entidad suplantada, la cual solicita nombre, fecha de nacimiento, número de teléfono, dirección, ciudad y código postal.

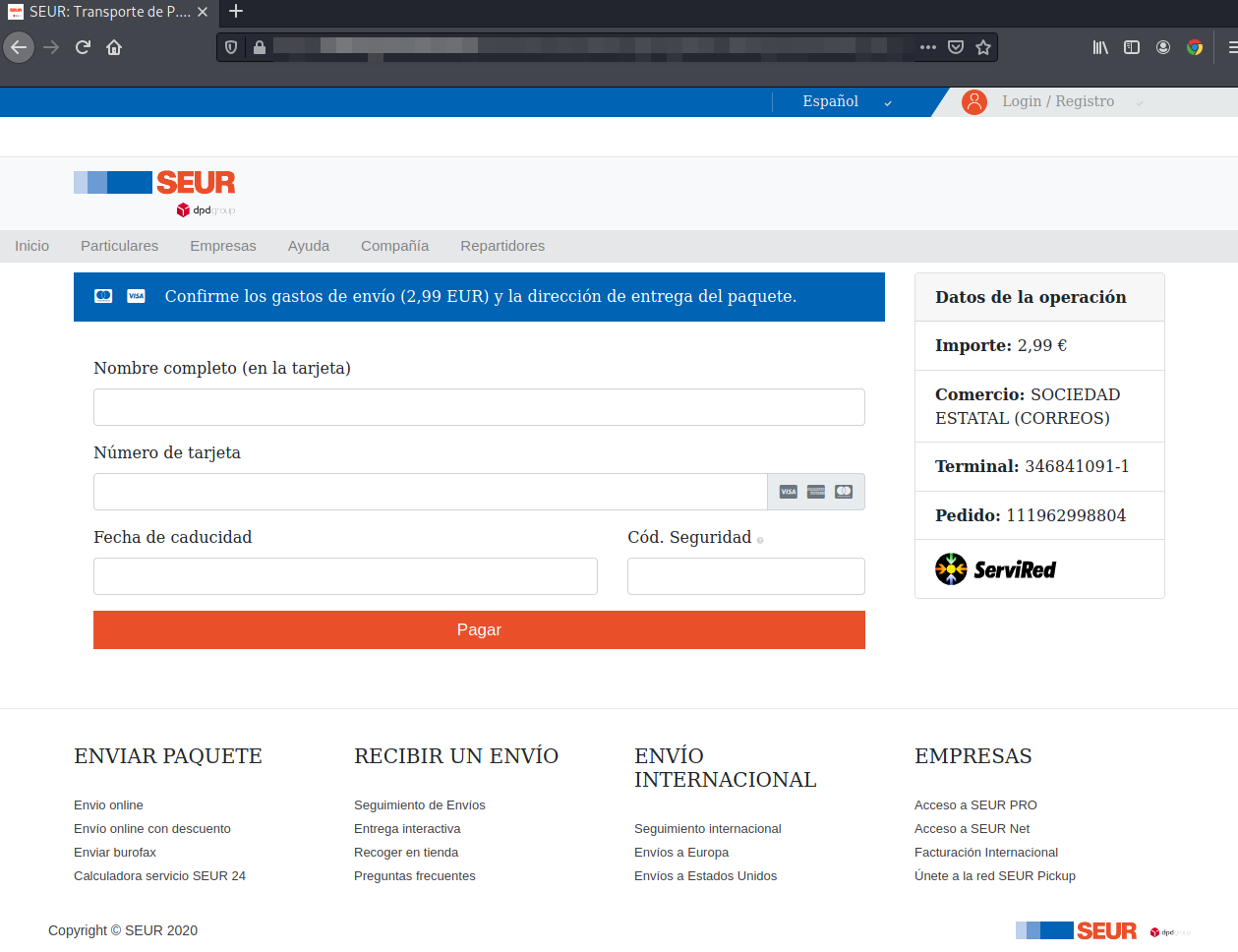

Una vez pulsado el botón “confirmar”, solicita el nombre completo de la tarjeta de crédito, número de tarjeta, fecha de caducidad y código de seguridad para realizar el pago solicitado.

Una vez introducidos los datos de la tarjeta de crédito, estos quedaran a disposición de los ciberdelincuentes.