Prevención y desinfección del malware Emotet

Emotet es un malware de tipo troyano identificado por primera vez en 2014. Durante los últimos años ha evolucionado, siendo capaz de realizar múltiples acciones maliciosas, como robar credenciales de acceso, infectar a los dispositivos con otro tipo de malware, enviar spam por correo a la lista de contactos para autorreplicarse, etc.

Medidas preventivas

Emotet se transmite principalmente por correo electrónico, bien sea por medio de ficheros adjuntos o enlaces maliciosos que terminarán por descargar el malware. Por ello, se debe tener especial precaución a la hora de ejecutar cualquier tipo de adjunto o enlace proveniente del correo. También se ha de tener precaución con los correos de contactos conocidos, ya que Emotet puede suplantar su identidad.

En caso de que el correo contenga un enlace a un sitio web se analizará utilizando las herramientas VirusTotal y URLhaus. En caso de que el correo contenga un adjunto se puede analizar igualmente con VirusTotal, pero se debe tener en cuenta que al utilizar esta herramienta en un fichero directamente la información que contenga dejará de ser confidencial.

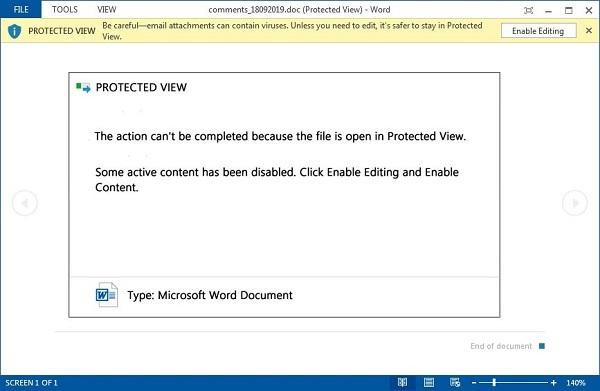

Muestras de documentos maliciosos de Emotet

Algunos de los ganchos utilizados por los ciberdelincuentes para difundir el malware Emotet son:

Puedes ver más muestras de los ganchos utilizados por los ciberdelincuentes en las siguientes imágenes:

Deshabilitar macros de terceros

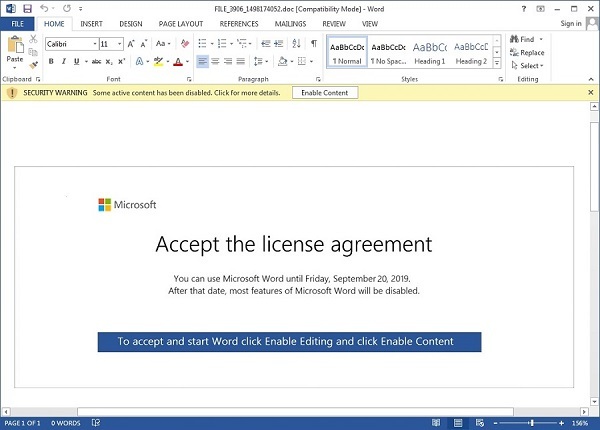

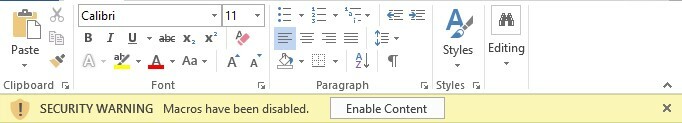

Las macros, programas contenidos dentro de documentos Microsoft Office, son uno de los métodos más utilizados en campañas de adjuntos y enlaces maliciosos. Nunca se debe habilitar una macro en un documento Office a no ser que se esté totalmente seguro de su legitimidad. Cuando se muestre el siguiente mensaje en un documento Office no se seleccionará el botón «Habilitar contenido», a no ser que se esté completamente seguro de la procedencia del documento.

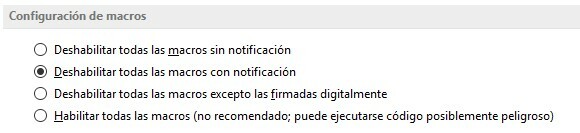

Además, se debe evitar su ejecución de manera automática. Para ello, se seguirán los siguientes pasos en los programas que forman la suite de Microsoft Office.

- Archivo > Opciones > Centro de confianza > Configuración del Centro de confianza... > Deshabilitar las macros con notificación.

Emotet también utiliza vulnerabilidades conocidas como EternalBlue/DoublePulsar y ataques de fuerza bruta, por lo que siempre se debe contar con los sistemas actualizados a la última versión disponible y utilizar contraseñas robustas.

Monitorización de fuentes no confiables

Otra forma complementaria de prevenir infecciones por Emotet es monitorizar las posibles fuentes de infección utilizando diferentes IOC o identificadores de compromiso, como dominios web, direcciones IP y hashes. Para ello, se configurará el firewall de la empresa o la herramienta de seguridad con la que se cuente para bloquear estos sitios fraudulentos.

Detectar y eliminar Emotet

Cualquier dispositivo que pueda verse comprometido por el malware Emotet se desconectará de la red de la empresa lo más rápido posible para evitar que más dispositivos se puedan ver afectados por la amenaza.

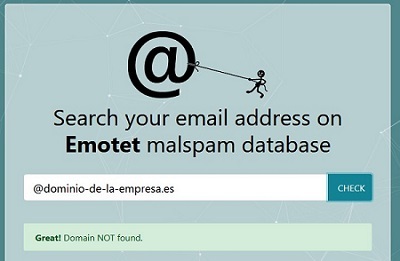

haveibeenemotet

Emotet es un tipo de malware que tiene, como una de sus funciones, el envío de spam y correos maliciosos utilizados en otras campañas de distribución de software malicioso. Para llevar a cabo sus acciones maliciosas,, Emotet utiliza el sistema de correo electrónico de las empresas afectadas. Utilizando la herramienta haveibeenemotet, se puede saber si los dispositivos de la empresa se encuentran infectados. Para ello, una vez se ha accedido a la herramienta, se introducirá el dominio de correo de la empresa y haveibeenemotet indicará si dicho dominio está asociado a correos maliciosos de Emotet o no.

Si el dominio del correo de la empresa no se encuentra asociado a campañas de Emotet, probablemente los equipos de la empresa no estén infectados. En caso de que sí lo esté, se deberá proceder a analizar y desinfectar los mismos.

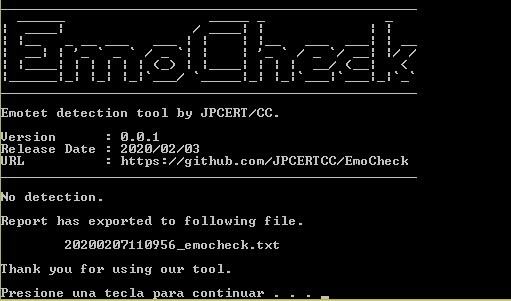

EmoCheck

El CERT de Japón, análogo a INCIBE-CERT, ha publicado en su repositorio de GitHub una herramienta llamada EmoCheck destinada a comprobar si el malware Emotet está presente en el dispositivo. Esta herramienta está diseñada para sistemas de 32/64 bits, y para su ejecución únicamente hay que descargar la versión correspondiente y ejecutarla.

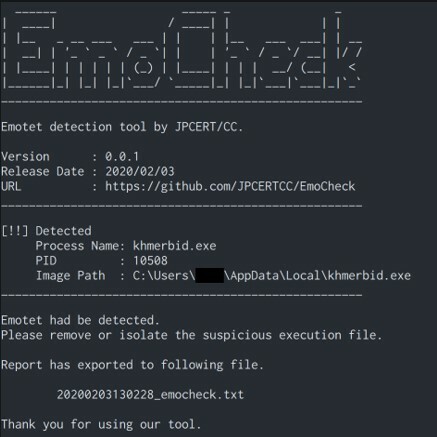

Si EmoCheck no detecta evidencias de Emotet, mostrará el mensaje “No detection”; pero si las detecta, ofrecerá información para su desinfección como el nombre del proceso, el identificador del proceso o PID y la ruta absoluta donde se encuentra alojado el malware.

Además, EmoCheck genera un informe o log en la misma ruta donde se ejecutó la herramienta con la información sobre el análisis.

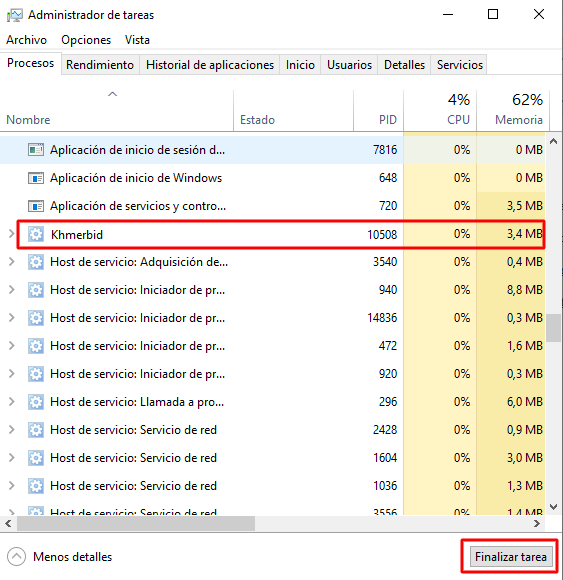

Si EmoCheck detecta el malware es recomendable terminar el proceso asociado lo más rápido posible, utilizando para ello el administrador de tareas de Windows, y a continuación, eliminar el archivo malicioso identificado en la variable “Image Path”.

También se aconseja analizar el equipo con herramientas especializadas antimalware, como las disponibles en nuestro Catálogo de empresas y soluciones de ciberseguridad, aunque también existen otras soluciones como:

El dispositivo que se desea desinfectar es muy probable que no tenga conexión a Internet y la base de datos de amenazas se encuentre desactualizada. Para ello, se puede descargar manualmente la última actualización en un equipo limpio de amenazas y, posteriormente, guardarla en un medio de almacenamiento externo, como una memoria USB o un DVD. En caso de utilizar una memoria USB, es recomendable que solamente se utilice para esta tarea y después sea desechada.

Para comprobar el estado del antivirus Windows Defender en Windows 10 se seguirán los siguientes pasos:

- Inicio > Configuración > Actualización y seguridad > Seguridad de Windows > Protección contra virus y amenazas > Buscar actualizaciones.

Windows permite actualizar la base de datos de antivirus manualmente, pero otras herramientas no, por lo que si cuentas con otra solución es recomendable que te pongas en contacto con su soporte técnico para que te indiquen cómo proceder.

Otra alternativa es dotar al dispositivo bajo cuarentena de conexión a Internet, siempre en una red distinta a la utilizada internamente por la empresa, y de esta manera poder actualizar el antivirus y las firmas.

[Actualización 29/01/2021]

Qué hacer si hay infección por Emotet

Cuando una empresa se ve afectada por un incidente de seguridad debe seguir una serie de pasos para poder volver a la actividad cotidiana. Puedes obtener más información sobre ello en los siguientes artículos:

- Primeros pasos en la respuesta a incidentes

- Respuesta a incidentes: tomando evidencias y recuperando la actividad

- Respuesta incidentes: ya he restaurado los sistemas. ¿Y ahora qué?

Una vez se ha detectado la infección por Emotet se debe valorar si se ha visto afectada información personal, en caso afirmativo se deberá notificar a la Agencia Española de Protección de Datos (AEPD) o a las análogas (Autoritat Catalana de Protecció de Dades en Cataluña y Datuak Babesteko Euskal Bulegoa en el País Vasco), en un plazo inferior a 72 horas. Para obtener más información sobre cómo notificar brechas de seguridad la AEPD facilita una guía:

También se recomienda denunciar el incidente ante las Fuerzas y Cuerpos de Seguridad del Estado. Para ello, se recomienda recabar todas las pruebas posibles para adjuntarlas en la denuncia.

Por último, es recomendable contactar con el servicio de respuesta a incidentes que ofrece INCIBE y que te ayudará a minimizar los efectos negativos de la infección sobre tu empresa.

Otras medidas de seguridad a tener en cuenta

Emotet puede realizar múltiples acciones maliciosas, por lo que si algún dispositivo de la empresa se ha visto comprometido por este tipo amenaza es aconsejable llevar a cabo las siguientes medidas:

- Enviar un correo informativo a los contactos para que tengan precaución al abrir correos que parezcan proceder de ti, ya que pueden contener malware. No es posible impedir que se sigan enviando correos suplantando tu identidad porque esa acción es realizada desde otros servidores externos infectados, lo que se puede hacer es utilizar mecanismos de autenticación que prevengan este tipo de correos fraudulentos de suplantación.

- Nunca utilizar usuarios con permisos de administrador para realizar tareas que no tengan que ver con la administración de los dispositivos.

- Utilizar una firma electrónica en el correo para que tus contactos puedan identificarte inequívocamente.

- Analizar todos los dispositivos de la organización, ya que puede que Emotet haya conseguido infectar a más dispositivos.

- Cambiar las contraseñas tanto de los equipos como de los servicios a los que se podía acceder desde el dispositivo.

- Revisar los programas instalados, prestando especial atención a aquellos de reciente instalación.

- Actualizar todo el software y sistema operativo a la última versión disponible.

- Concienciar a los empleados en ciberseguridad.