Las radiofrecuencias en los entornos industriales

Publicado el 29/08/2019, por

INCIBE (INCIBE)

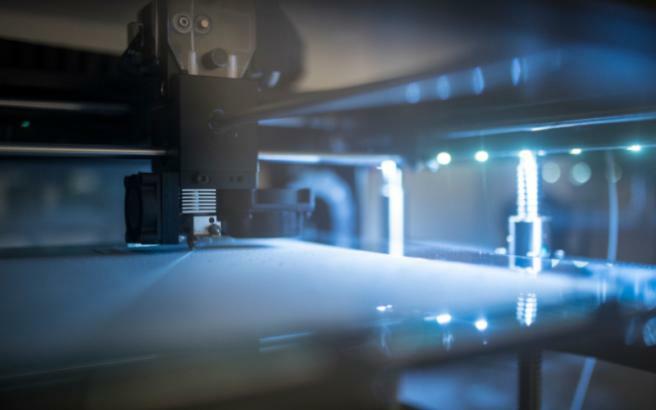

En el mundo industrial existen multitud de comunicaciones entre las que se encuentran las comunicaciones de radio. Este artículo pretende acercar al lector a este tipo de comunicaciones disponibles y a algunos conceptos a tener en cuenta. También a casos de ciberataques que se han detectado para poder evitarlos en el futuro.

Etiquetas