Las compras fraudulentas pueden poner en riesgo la seguridad de nuestro negocio online. Aprende a detectarlas y a protegerte de ellas.

«Ganar en competitividad cumpliendo el RGPD: guía de recomendaciones para empresas» ayuda a las empresas en el cumplimiento legal y la mejora de su reputación.

El tratamiento de datos biométricos ha experimentado un notable crecimiento en los últimos años. Como consecuencia de ello, la probabilidad de que estos sistemas sean objeto de ataque ha aumentado, ya que los datos biométricos son de gran valor para los ciberdelincuentes.

El sector turístico es uno de los más importantes en la economía global, generando miles de millones en ingresos anuales. En el caso de España, el sector turístico supone entre un 12 y 14% del PIB nacional, siendo, de este modo, uno de los motores económicos del país. En contrapartida, tenemos que decir que este sector es uno de los más vulnerables a las amenazas cibernéticas, debido, por un lado, a la gran cantidad de datos personales y financieros que maneja y, por otro, a la falta de concienciación de los usuarios que trabajan en el sector del turismo.

Descubre como el Glosario de términos de ciberseguridad puede ayudarte a mejorar tu conocimiento en esta materia.

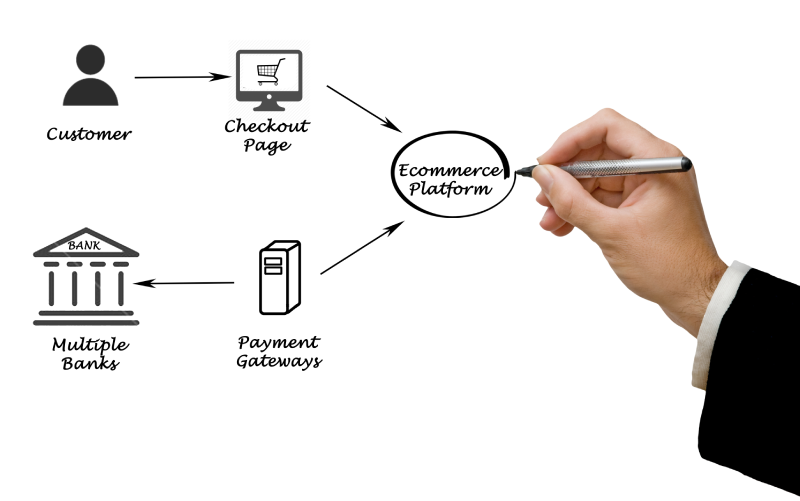

Las pasarelas de pago son indispensables para nuestro negocio online. Las elegimos en función de las comisiones que cobran o la confianza que poseen.

Pese a los esfuerzos, las pymes españolas siguen contando con bajos niveles de preparación en ciberseguridad.

En nuestro día a día contribuimos al crecimiento del Shadow IT en nuestra empresa, y esto acarrea ciertos riesgos. Descubre qué es y cómo protegerte.

En un entorno empresarial desafiante, protege los intereses de tu empresa con un modelo GRC: Gobierno, Gestión de Riesgos y Cumplimiento.

Desde Protege tu empresa seguimos celebrando el Mes Europeo de la Ciberseguridad con el lema de la campaña “Be smarter than a hacker”, en español “Sé más inteligente que un ciberdelincuente”. Sigue leyendo para saber por qué es importante estar protegido en el sector educativo.